Linee guida audit ISO 27001: come superare l’audit con successo

Quasi il 70% delle aziende che falliscono un audit ISO 27001 hanno trascurato i passaggi fondamentali della preparazione interna. La sicurezza delle informazioni è una priorità che può determinare la fiducia dei clienti e il successo sul mercato. Capire come pianificare, documentare e gestire ogni fase dell’audit interno ti aiuta a prevenire rischi, evitare sanzioni e rafforzare davvero il tuo sistema di gestione.

Indice

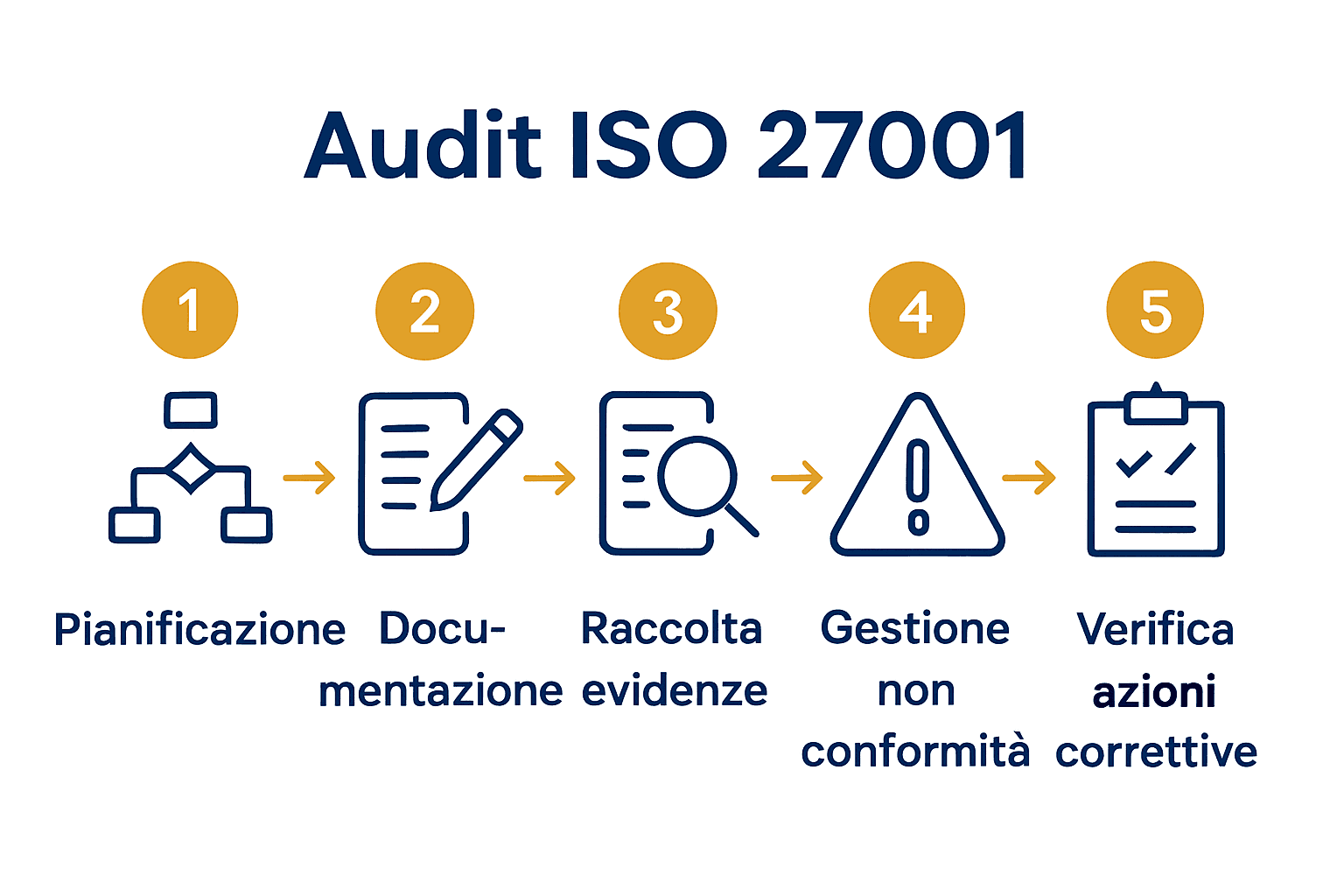

- Step 1: definire il piano di audit interno ISO 27001

- Step 2: preparare la documentazione richiesta per l’audit

- Step 3: condurre l’audit e raccogliere le evidenze

- Step 4: analizzare i risultati e gestire le non conformità

- Step 5: verificare le azioni correttive e validare la conformità

Riepilogo Veloce

| Punto Chiave | Spiegazione |

|---|---|

| 1. Definire un piano di audit interno | Un piano dettagliato guida l’audit, identificando obiettivi e risorse necessarie. |

| 2. Preparare la documentazione necessaria | Documenti aggiornati dimostrano la conformità agli standard ISO 27001. |

| 3. Condurre l’audit con rigore | Raccogliere prove concrete e documentare osservazioni per evidenziare conformità. |

| 4. Gestire le non conformità proattivamente | Analizzare criticità e definire azioni correttive per migliorare continuamente. |

| 5. Verificare l’efficacia delle azioni correttive | Monitorare e documentare i miglioramenti per garantire la conformità nel tempo. |

Step 1: Definire il piano di audit interno ISO 27001

Definire un piano di audit interno efficace è il primo passaggio cruciale per garantire una valutazione completa e strutturata del Sistema di Gestione della Sicurezza delle Informazioni (ISMS) secondo gli standard ISO 27001. Questo piano serve come roadmap strategica che orienterà l’intero processo di verifica interna, identificando obiettivi specifici, ambiti di indagine e risorse necessarie.

Per creare un piano di audit interno solido, dovrai seguire alcuni passaggi metodici. Secondo sistemidigestione, è fondamentale predisporre una procedura operativa dettagliata che copra aspetti chiave come:

- Pianificazione temporale degli audit

- Selezione degli auditor interni qualificati

- Definizione delle aree e dei processi da sottoporre a verifica

- Preparazione delle checklist di valutazione

- Modalità di comunicazione e reporting

La preparazione del piano richiede un approccio metodico e trasparente. Assicurati di coinvolgere tutti i responsabili dei diversi settori aziendali, definendo ruoli e responsabilità con chiarezza. Ogni area sottoposta ad audit deve essere valutata con obiettività e rigore, identificando potenziali gap e opportunità di miglioramento nel sistema di gestione della sicurezza informatica.

Un suggerimento pratico è prevedere una fase preliminare di autovalutazione interna prima dell’audit vero e proprio. Questo passaggio ti permetterà di identificare e risolvere preventivamente eventuali criticità, aumentando significativamente le probabilità di successo durante la verifica finale.

Step 2: Preparare la documentazione richiesta per l’audit

Predisporre la documentazione corretta è un passaggio essenziale per superare con successo l’audit ISO 27001. Questa fase richiede una preparazione accurata e metodica che dimostri la conformità del tuo Sistema di Gestione della Sicurezza delle Informazioni (ISMS) agli standard internazionali.

Secondo formasec, la documentazione da preparare include una serie di documenti fondamentali che coprono diversi aspetti aziendali:

- Visura camerale aggiornata

- Organigramma aziendale

- Elenco dei dipendenti con relative mansioni

- Politica per la sicurezza informatica

- Obiettivi specifici di sicurezza

- Piano di formazione aziendale

- Dettaglio delle misure di sicurezza tecniche e organizzative

È cruciale redigere questi documenti con precisione e chiarezza. Ogni documento deve essere aggiornato, coerente e riflettere la reale situazione aziendale. Presta particolare attenzione alla politica di sicurezza informatica, che rappresenta il documento strategico che definisce l’approccio complessivo dell’organizzazione alla gestione dei rischi e alla protezione delle informazioni.

Un consiglio pratico è effettuare una revisione interna approfondita di tutti i documenti prima dell’audit. Verifica che non ci siano incongruenze, informazioni obsolete o ambiguità che potrebbero sollevare dubbi durante la valutazione. La chiarezza e la completezza documentale sono elementi chiave per dimostrare il tuo impegno verso un Sistema di Gestione della Sicurezza delle Informazioni robusto e conforme.

Per checklist certificazione ISO 27001, prepararsi significa anche essere pronti a dimostrare come ogni documento si collega concretamente alle prassi operative aziendali. Non si tratta solo di produrre carta, ma di evidenziare un sistema strutturato e consapevole di gestione della sicurezza informatica.

Step 3: Condurre l’audit e raccogliere le evidenze

L’audit interno rappresenta il momento cruciale in cui verificherai concretamente la conformità del tuo Sistema di Gestione della Sicurezza delle Informazioni (ISMS) agli standard ISO 27001. Questa fase richiede rigore metodologico, attenzione ai dettagli e una capacità di analisi obiettiva delle procedure aziendali.

Secondo sistemidigestione, la raccolta delle evidenze deve seguire un approccio sistematico che prevede strumenti documentali specifici per registrare accuratamente ogni aspetto esaminato. Durante l’audit dovrai concentrarti su alcuni elementi fondamentali:

- Verificare l’implementazione concreta delle procedure documentate

- Raccogliere prove oggettive della conformità

- Identificare eventuali scostamenti dalle prassi definite

- Documentare ogni osservazione con precisione

- Valutare l’efficacia delle misure di sicurezza

L’obiettivo non è solo individuare le non conformità ma comprendere le radici dei potenziali problemi. Cerca di mantenere un atteggiamento costruttivo durante l’audit analizzando i processi con spirito collaborativo. Ogni evidenza raccolta deve essere supportata da documenti specifici standard modalità di registrazione che permettano una valutazione oggettiva.

Un consiglio professionale è predisporre una griglia di valutazione preventiva che ti consenta di confrontare sistematicamente le prassi operative con i requisiti normativi. Per come effettuare audit interno ISO 27017, ricorda che la documentazione dettagliata delle tue osservazioni sarà fondamentale per dimostrare la conformità e identificare efficacemente gli ambiti di miglioramento.

Step 4: Analizzare i risultati e gestire le non conformità

L’analisi dei risultati dell’audit e la gestione delle non conformità rappresentano fasi cruciali per migliorare il tuo Sistema di Gestione della Sicurezza delle Informazioni (ISMS). Questo passaggio richiede un approccio metodico e costruttivo per trasformare le criticità emerse in opportunità di crescita e miglioramento continuo.

Secondo sistemidigestione, la gestione delle non conformità deve seguire un processo strutturato che include:

- Classificazione delle non conformità per gravità

- Identificazione delle cause radice dei problemi

- Definizione di azioni correttive specifiche

- Assegnazione di responsabilità e tempistiche per la risoluzione

- Documentazione dettagliata di ogni intervento

L’obiettivo non è semplicemente individuare gli errori ma comprendere i meccanismi sottostanti che hanno generato le criticità. Ogni non conformità va analizzata con occhio critico ma costruttivo valutando le implicazioni sistemiche e le possibili soluzioni preventive. La chiave è trasformare questi rilievi in opportunità di miglioramento continuo del sistema di sicurezza.

Per guida all’analisi gap ISO 27001, ricorda che la gestione efficace delle non conformità richiede un approccio proattivo. Non limitarti a correggere gli aspetti puntuali ma cerca di implementare soluzioni strutturali che prevengano il ripetersi di analoghe criticità nel futuro. La vera sfida è costruire un sistema di sicurezza sempre più resiliente e consapevole.

Step 5: Verificare le azioni correttive e validare la conformità

La verifica delle azioni correttive rappresenta la fase conclusiva del processo di audit ISO 27001, dove trasformerai le criticità emerse in opportunità concrete di miglioramento del Sistema di Gestione della Sicurezza delle Informazioni (ISMS). Questo step richiede rigore metodologico e un approccio sistematico per garantire l’effettiva implementazione delle soluzioni individuate.

Secondo sistemidigestione, il monitoraggio delle azioni correttive deve prevedere:

- Tracciamento puntuale di ogni intervento pianificato

- Verifica dell’efficacia delle soluzioni implementate

- Documentazione dettagliata dei risultati ottenuti

- Valutazione dell’impatto complessivo sulle procedure aziendali

- Conferma della chiusura di ogni non conformità rilevata

L’obiettivo non è solo chiudere formalmente le anomalie ma costruire un processo di miglioramento continuo. Ogni azione correttiva va analizzata nel suo impatto sistemico valutando non solo la risoluzione del singolo problema ma la capacità di prevenire future criticità. La vera conformità si misura nella capacità di apprendere e adattarsi costantemente.

Per 7 errori comuni ISO 27001 da evitare, ricorda che la validazione finale richiede un approccio critico e oggettivo. Non accontentarti di soluzioni superficiali ma cerca interventi strutturali che rafforzino complessivamente il livello di sicurezza aziendale.

Supera con sicurezza l’audit ISO 27001 con SecurityHub

Affrontare un audit ISO 27001 può sembrare una sfida complessa e carica di responsabilità. Le difficoltà nel definire un piano di audit efficace, preparare una documentazione precisa e gestire le non conformità possono generare stress e incertezza. Non lasciare che queste criticità rallentino il progresso della tua azienda o mettano a rischio la conformità del tuo Sistema di Gestione della Sicurezza delle Informazioni. Approfondisci nel dettaglio le Norme ISO e scopri come pianificare al meglio ogni fase dell’audit.

Con SecurityHub il successo nell’audit ISO 27001 è a portata di mano grazie a un percorso guidato e supporti personalizzati. Affidati a una consulenza esperta che ti accompagna nella preparazione della documentazione, nella raccolta delle evidenze e nella gestione delle azioni correttive. Visita subito il nostro sito https://securityhub.it e trasforma le tue difficoltà in opportunità di miglioramento continuo. Non aspettare oggi è il momento migliore per iniziare a costruire un Sistema di Sicurezza efficace e riconosciuto.

Domande Frequenti

Come posso definire un piano di audit interno per l’ISO 27001?

Definisci un piano di audit interno inizialmente identificando gli obiettivi specifici e le aree da esaminare. Coinvolgi i responsabili aziendali nella pianificazione per garantire la copertura completa e realistica del tuo Sistema di Gestione della Sicurezza delle Informazioni.

Quali documenti devono essere preparati per superare l’audit ISO 27001?

Preparati a fornire documenti chiave come la politica di sicurezza informatica, l’organigramma aziendale e il piano di formazione. Assicurati che questi documenti siano aggiornati e coerenti con le pratiche operative nell’azienda.

Come posso raccogliere evidenze durante l’audit ISO 27001?

Raccogli evidenze seguendo un approccio sistematico: verifica l’implementazione delle procedure documentate, raccogli prove oggettive e annota ogni osservazione. Utilizza strumenti documentali specifici per garantire che le evidenze siano ben registrate e facilmente accessibili.

Qual è il processo per gestire le non conformità dopo un audit ISO 27001?

Gestisci le non conformità classificandole per gravità e definendo azioni correttive precise. Documenta ogni intervento e assegna responsabilità per garantire che le criticità vengano risolte in modo efficace e tempestivo.

Come posso verificare l’efficacia delle azioni correttive nel mio ISMS?

Verifica l’efficacia delle azioni correttive monitorando i risultati ottenuti e valutando l’impatto sulle procedure aziendali. Assicurati di documentare ogni fase del monitoraggio per evitare il ripetersi delle non conformità in futuro.