Come creare policy sicurezza dati per aziende certificate

Nelle aziende oltre il 90% degli incidenti informatici deriva da una gestione inefficace delle policy di sicurezza dei dati. Proteggere le informazioni sensibili non è più solo una questione tecnica ma un requisito indispensabile per la continuità del business e la fiducia dei clienti. La creazione di una policy ben strutturata parte da un’analisi rigorosa dei requisiti normativi e arriva fino al coinvolgimento attivo di tutto il personale, offrendo così una protezione reale e duratura dei dati aziendali.

Indice

- Passo 1: analizza i requisiti normativi di riferimento

- Passo 2: mappa i dati sensibili gestiti dall’organizzazione

- Passo 3: definisci ruoli e responsabilità nella gestione dei dati

- Passo 4: redigi e struttura la policy sicurezza dati

- Passo 5: applica la policy e forma il personale

- Passo 6: verifica l’efficacia della policy implementata

Riepilogo Veloce

| Punto Chiave | Spiegazione |

|---|---|

| 1. Comprendere le normative | Analizzare il GDPR e normative settoriali è fondamentale per la gestione dei dati. Coinvolgere esperti legali è consigliato. |

| 2. Mappare i dati sensibili | Identificare e classificare i dati aziendali aiuta a stabilire misure di protezione efficaci. Collaborare con i responsabili dei dipartimenti è essenziale. |

| 3. Definire ruoli e responsabilità | Stabilire una chiara gerarchia di responsabilità assicura una gestione efficiente dei dati. Creare un documento dettagliato per ogni ruolo è importante. |

| 4. Redigere una policy chiara | La policy di sicurezza dei dati deve essere comprensibile e conforme al GDPR. Coinvolgere esperti per la stesura è cruciale. |

| 5. Verificare l’efficacia della policy | Audit regolari e monitoraggio continuo sono necessari per garantire l’efficacia delle misure di sicurezza e identificare vulnerabilità. |

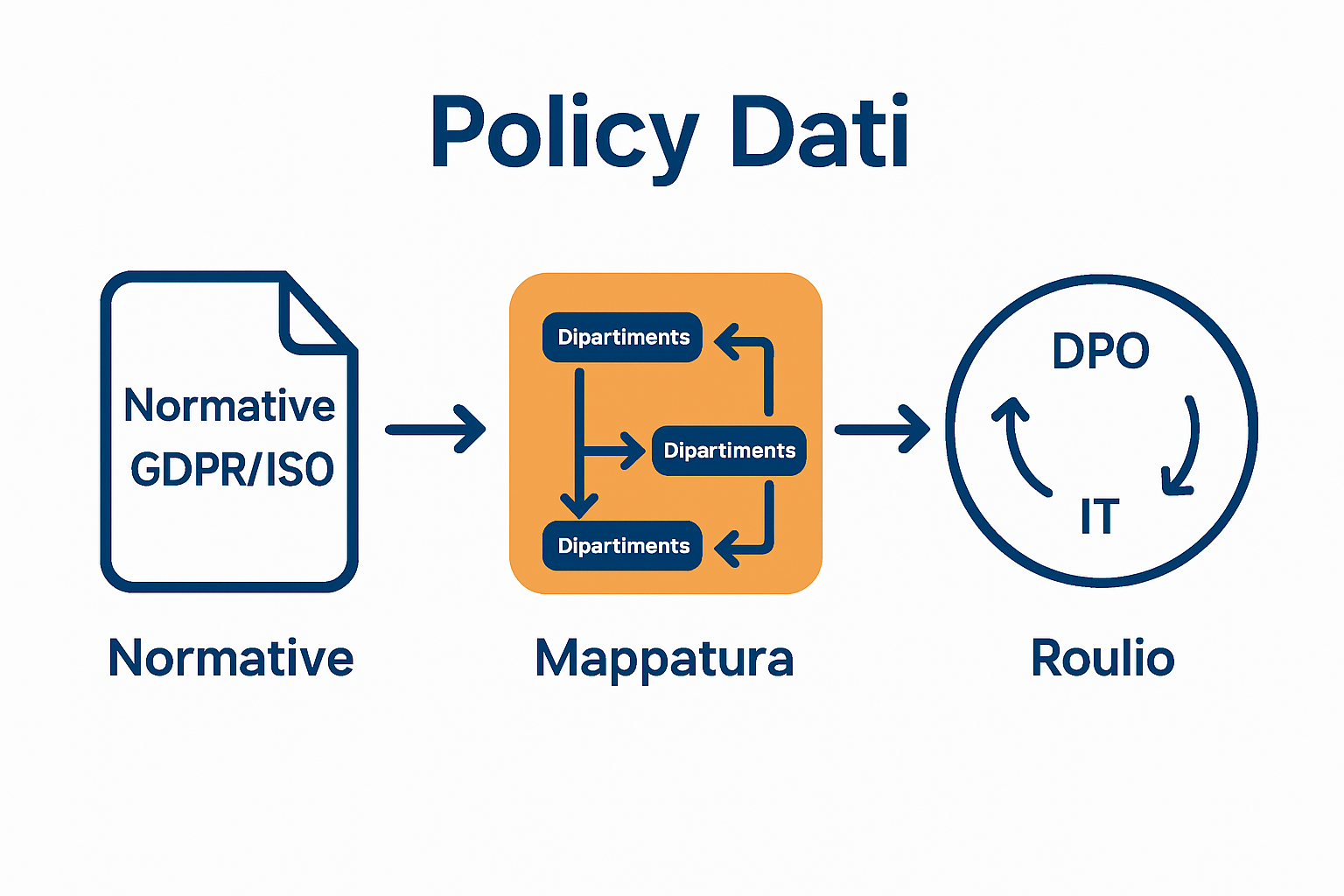

Passo 1: Analizza i requisiti normativi di riferimento

Analizzare correttamente i requisiti normativi rappresenta il primo passaggio cruciale per creare una solida policy di sicurezza dei dati nelle aziende certificate. In questo step, dovrai concentrarti sull’identificazione e la comprensione approfondita delle normative che regolano il trattamento e la protezione delle informazioni.

Secondo il Regolamento Generale sulla Protezione dei Dati (GDPR) dell’Unione Europea, le organizzazioni devono rispettare requisiti rigorosi per il trattamento dei dati personali. Questo significa analizzare attentamente alcuni elementi chiave: le tipologie di dati trattati, le modalità di raccolta, i processi di conservazione e le misure di protezione implementate.

La tua analisi dovrà includere una mappatura dettagliata che consideri non solo il GDPR, ma anche eventuali normative settoriali specifiche come ISO 27001, ISO 27017 o ISO 27018. Dovrai verificare: – Ambito di applicazione delle normative- Obblighi specifici per la tua tipologia di organizzazione- Requisiti minimi di sicurezza- Procedure di gestione dei dati personali- Modalità di comunicazione e reporting in caso di violazioni

Un consiglio pratico: non limitarti a una lettura superficiale dei regolamenti. Coinvolgi esperti legali e di compliance per interpretare correttamente ogni sfumatura normativa e tradurla in procedure concrete ed efficaci.

Passo 2: Mappa i dati sensibili gestiti dall’organizzazione

Mappare i dati sensibili rappresenta un passaggio fondamentale per garantire una protezione efficace delle informazioni aziendali. Questo processo ti permetterà di identificare, classificare e gestire in modo strategico tutte le tipologie di dati gestiti dalla tua organizzazione.

Secondo IBM, è cruciale sviluppare una metodologia strutturata per identificare e classificare i dati sensibili in conformità con il GDPR. La mappatura dovrà includere una valutazione dettagliata che consideri: – Tipologia di dati personali trattati- Origine dei dati- Modalità di raccolta e conservazione- Processi di trattamento- Livelli di riservatezza e criticità

ESET suggerisce di adottare strumenti e soluzioni tecnologiche che facilitino la mappatura e protezione dei dati sensibili. È importante creare un registro completo che includa non solo i dati personali, ma anche informazioni commerciali riservate, documenti finanziari e qualsiasi altro dato strategico per l’azienda.

Un consiglio pratico: coinvolgi tutti i responsabili dei diversi dipartimenti per ottenere una mappatura esaustiva. Ogni area aziendale può rivelare aspetti unici nella gestione dei dati che potrebbero sfuggire a una valutazione centralizzata.

Passo 3: Definisci ruoli e responsabilità nella gestione dei dati

Definire con precisione ruoli e responsabilità rappresenta un passaggio strategico fondamentale per garantire un sistema efficace di protezione dei dati aziendali. Questo processo assicura che ogni membro dell’organizzazione comprenda esattamente i propri compiti e gli ambiti di intervento nella gestione delle informazioni sensibili.

Secondo IBM, è cruciale stabilire una chiara gerarchia di responsabilità in conformità con il GDPR. La definizione dei ruoli deve prevedere figure chiave come: – Titolare del trattamento dati- Responsabile della protezione dati (DPO)- Incaricati al trattamento- Amministratori di sistema- Referenti per la sicurezza informatica

ESET suggerisce di creare un documento formale che specifichi nel dettaglio le competenze di ciascun ruolo. Tale documento dovrebbe indicare non solo i compiti, ma anche i livelli di autorizzazione, gli obblighi di riservatezza e le procedure operative standard per la gestione e protezione dei dati.

Un consiglio pratico: implementa un sistema di formazione continua che aggiorni periodicamente tutti i componenti dell’organizzazione sugli ultimi sviluppi normativi e sulle migliori pratiche di sicurezza dei dati.

Passo 4: Redigi e struttura la policy sicurezza dati

Redigere una policy di sicurezza dei dati efficace e strutturata rappresenta un passaggio cruciale per proteggere le informazioni sensibili della tua organizzazione. Questo documento sarà la tua guida strategica per gestire e salvaguardare i dati aziendali in modo coerente e professionale.

Secondo IBM, la policy deve essere conforme al GDPR e includere elementi chiave come: – Ambito di applicazione della policy- Obiettivi di protezione dei dati- Procedure di gestione dei rischi- Modalità di rilevazione e risposta agli incidenti- Protocolli di comunicazione in caso di violazioni

ESET suggerisce di sviluppare un documento che non sia solo un mero adempimento normativo, ma uno strumento operativo chiaro e immediatamente comprensibile. La policy dovrà essere articolata in sezioni precise, utilizzare un linguaggio semplice e definire con estrema chiarezza responsabilità, procedure e conseguenze in caso di mancata osservanza.

Un consiglio pratico: coinvolgi esperti legali e di sicurezza informatica nella stesura del documento per garantire una copertura completa e aggiornata dei requisiti normativi e tecnici.

Passo 5: Applica la policy e forma il personale

L’applicazione concreta della policy di sicurezza dei dati e la formazione del personale rappresentano tappe fondamentali per trasformare un documento teorico in una prassi operativa efficace. Questo processo garantisce che ogni membro dell’organizzazione comprenda e implementi correttamente le misure di protezione dei dati.

Secondo IBM, l’implementazione della policy deve prevedere: – Sessioni formative obbligatorie per tutti i dipendenti- Simulazioni di scenari di rischio- Valutazioni periodiche della comprensione delle procedure- Test di apprendimento sulla policy- Aggiornamenti costanti sui nuovi rischi di sicurezza

ESET sottolinea l’importanza di progettare un percorso formativo che non sia solo teorico ma altamente pratico. La formazione deve essere modulata per diversi livelli organizzativi, con contenuti specifici per ruoli e responsabilità, utilizzando metodologie interattive come casi di studio, esercitazioni pratiche e simulazioni di attacchi informatici.

Un consiglio pratico: crea un sistema di certificazione interna che riconosca e premi i dipendenti che dimostrano una piena comprensione e applicazione delle policy di sicurezza. Questo approccio stimolerà l’engagement e la responsabilizzazione di tutto il personale.

Passo 6: Verifica l’efficacia della policy implementata

Verificare l’efficacia della policy di sicurezza rappresenta un passaggio cruciale per garantire la continua protezione dei dati aziendali e adattare le strategie di sicurezza alle mutevoli minacce informatiche. Questo processo di valutazione ti permetterà di identificare punti di forza e debolezze del tuo sistema di protezione.

Secondo IBM, la verifica dell’efficacia deve prevedere audit regolari che includano: – Analisi dei log di sistema- Simulazioni di attacchi informatici- Valutazione delle procedure di risposta agli incidenti- Controlli di conformità normativa- Identificazione delle vulnerabilità potenziali

ESET raccomanda l’utilizzo di strumenti di monitoraggio avanzati per valutare costantemente l’implementazione della policy. La verifica non deve limitarsi a un mero esercizio formale, ma deve tradursi in un processo dinamico di miglioramento continuo, che coinvolga attivamente tutti i livelli dell’organizzazione.

Un consiglio pratico: programma verifiche con cadenza semestrale e mantieni un registro dettagliato dei risultati. Questo approccio ti consentirà di tracciare l’evoluzione delle tue misure di sicurezza e dimostrare un impegno proattivo nella protezione dei dati.

Rafforza la tua policy di sicurezza dati con SecurityHub.it

Affrontare con successo la sfida di creare una policy sicurezza dati per aziende certificate richiede competenze specifiche nella gestione delle normative ISO 27001, ISO 27017 e ISO 27018. Se la complessità nell’analisi dei requisiti normativi, la mappatura dei dati sensibili o la definizione precisa di ruoli e responsabilità ti crea incertezza, è essenziale affidarti a soluzioni che trasformino la teoria in prassi operative efficaci e certificate. Scopri nel nostro archivio Norme ISO approfondimenti e risorse pensati proprio per rispondere a queste esigenze.

Non lasciare che la sicurezza dei dati aziendali resti un’incognita. Scegli l’esperienza di SecurityHub.it per una consulenza personalizzata e supporto professionale nella certificazione del tuo sistema di gestione della sicurezza delle informazioni. Visita subito il nostro sito per iniziare un percorso su misura che ti permetta di dimostrare conformità, ridurre i rischi e valorizzare la tua credibilità nel settore. Approfondisci anche i casi pratici e le novità pubblicate nella nostra categoria Uncategorized e preparati a un futuro dove la sicurezza dei dati è un vantaggio competitivo reale.

Domande Frequenti

Come posso analizzare i requisiti normativi per creare una policy di sicurezza dei dati?

Inizia identificando le normative applicabili, come il GDPR, e comprendendo le loro implicazioni per il trattamento dei dati. Compila un elenco delle normative specifiche e analizza i loro requisiti minimi per adottare misure di sicurezza adeguate.

Quali dati sensibili devo mappare per la mia policy di sicurezza dei dati?

Dovrai mappare tutti i dati personali e sensibili gestiti dalla tua organizzazione, come informazioni finanziarie e commerciali riservate. Crea un registro che dettagli la tipologia di ogni dato, la sua origine e le modalità di trattamento, coinvolgendo tutti i dipartimenti per una mappatura completa.

Chi deve essere coinvolto nella definizione dei ruoli e responsabilità per la gestione dei dati?

Coinvolgi figure chiave della tua organizzazione come il Titolare del trattamento, il Responsabile della protezione dati (DPO) e gli amministratori di sistema. Definisci chiaramente i compiti e le autorizzazioni di ciascun ruolo creando un documento formale che tutti possono consultare.

Quali elementi deve contenere una policy di sicurezza dei dati efficace?

La policy deve includere ambito di applicazione, obiettivi di protezione dei dati, procedure di gestione dei rischi e protocolli di comunicazione per incidenti. Struttura il documento in sezioni chiare e utilizza un linguaggio semplice, assicurandoti che sia comprensibile a tutti i membri dell’organizzazione.

Come posso verificare l’efficacia della policy implementata?

Effettua audit regolari per analizzare i log di sistema, simulare attacchi informatici e valutare le procedure di risposta agli incidenti. Programma verifiche ogni sei mesi e mantieni un registro dettagliato dei risultati per monitorare costantemente le tue misure di sicurezza.

Quali modalità di formazione devo adottare per il personale sulla policy di sicurezza dei dati?

Organizza sessioni formative obbligatorie che combinano teoria e pratica, includendo simulazioni di scenari di rischio e test di apprendimento. Adatta i contenuti alle diverse responsabilità dei dipendenti, assicurando che ogni persona comprenda il proprio ruolo nella protezione dei dati.