Trend sicurezza informatica 2025: cosa cambia per le imprese italiane

Solo il 4% delle organizzazioni globali è davvero pronta a fronteggiare le minacce informatiche, mentre in Italia la carenza di professionisti specializzati e la fragilità delle competenze digitali espongono aziende e pubbliche amministrazioni a rischi crescenti. L’intelligenza artificiale trasforma gli attacchi più rapidamente di quanto evolvano le difese, rendendo urgente un cambio di passo. In questo scenario, scoprire strategie concrete e soluzioni innovative diventa fondamentale per tutelare dati e operatività nel 2025.

Indice

- Sicurezza informatica 2025: contesto attuale

- Impatto dell’ia e rischi emergenti

- Sicurezza cloud e approccio zero trust

- Evoluzioni normative ue rilevanti

- Sfide delle pmi e carenza di competenze

- Investimenti, resilienza e best practice

Punti Chiave

| Punto | Dettagli |

|---|---|

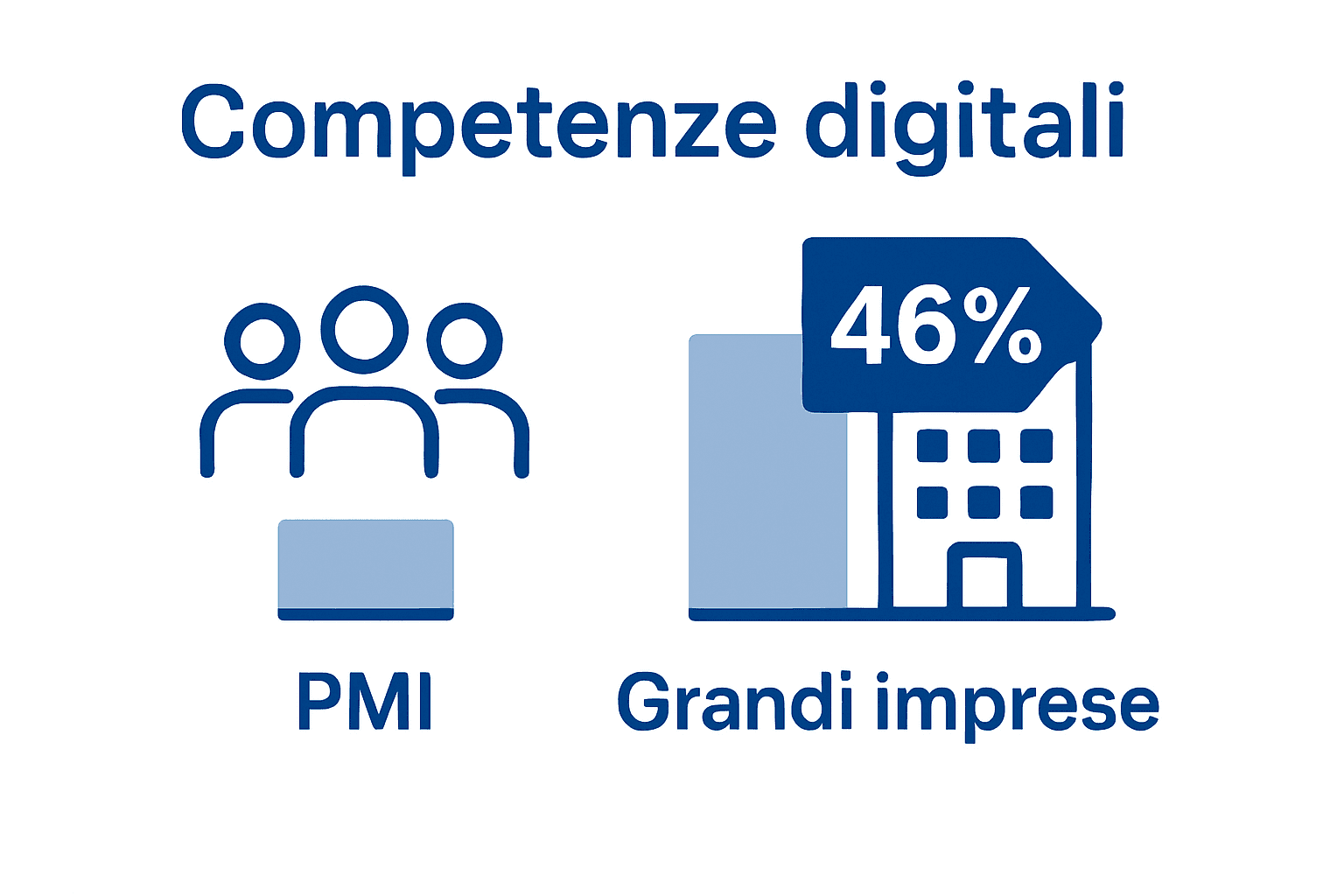

| Competenze Digitali | Solo il 46% della popolazione in Italia possiede abilità digitali di base, ben al di sotto della media europea. |

| Preparazione alle Minacce | Solo il 4% delle organizzazioni globali ha raggiunto un livello di preparazione ‘maturo’ contro attacchi cibernetici, evidenziando gravi lacune nel settore. |

| Approccio Zero Trust | L’approccio Zero Trust è fondamentale per proteggere le infrastrutture cloud da minacce avanzate e deve essere adottato progressivamente. |

| Carenza di Professionisti | L’83% delle aziende italiane segnala una carenza critica di esperti in cybersecurity, ostacolando la loro capacità di affrontare gli attacchi informatici. |

Sicurezza informatica 2025: contesto attuale

Il panorama della sicurezza informatica in Italia sta attraversando una fase critica, caratterizzata da sfide significative che richiedono un approccio strategico e proattivo. Le competenze digitali delle imprese italiane rappresentano un punto di debolezza cruciale, con solo il 46% della popolazione che possiede abilità digitali di base, ben al di sotto della media europea del 56%.

Questo deficit di competenze tecnologiche si riflette direttamente sulla capacità delle organizzazioni di difendersi dalle sempre più sofisticate minacce informatiche. Il Cisco Cybersecurity Readiness Index 2025 rivela un quadro allarmante: solo il 4% delle organizzazioni globali ha raggiunto un livello di preparazione ‘maturo’ per contrastare gli attacchi cibernetici, con l’83% delle aziende italiane che denuncia una carenza critica di professionisti qualificati nel settore della cybersecurity.

Le principali aree di vulnerabilità includono:

- Mancanza di formazione specialistica

- Scarsi investimenti in tecnologie di sicurezza avanzate

- Inadeguata cultura della gestione del rischio informatico

- Obsolescenza delle infrastrutture tecnologiche

Pro Tip Sicurezza Digitale: Implementa un programma continuo di formazione sulla sicurezza informatica per tutti i dipendenti, creando una cultura aziendale che consideri la cybersecurity una responsabilità condivisa e non solo un compito del dipartimento IT.

Per comprendere l’evoluzione della sicurezza informatica nelle aziende italiane, ecco una sintesi comparativa tra le sfide principali e le possibili soluzioni innovative:

| Criticità aziendale | Impatto operativo | Soluzione consigliata |

|---|---|---|

| Carenza di competenze digitali | Maggior rischio di attacchi | Formazione specialistica e aggiornamento |

| Obsolescenza delle infrastrutture IT | Vulnerabilità alle minacce nuove | Investimenti in tecnologia avanzata |

| Scarsa cultura della gestione del rischio | Errori nei processi di sicurezza | Sensibilizzazione e coinvolgimento del team |

| Mancanza di figure qualificate in cybersicurezza | Ritardi nella risposta agli attacchi | Collaborazione con esperti esterni |

Impatto dell’IA e rischi emergenti

L’intelligenza artificiale sta rapidamente trasformando lo scenario della sicurezza informatica, introducendo contemporaneamente nuove opportunità e minacce significative per le imprese italiane. Secondo le previsioni del professor Izzo, entro il 2025, oltre il 70% degli attacchi informatici gravi includerà componenti guidate dall’intelligenza artificiale, modificando radicalmente la natura e la sofisticazione delle minacce cibernetiche.

Questa evoluzione tecnologica presenta sfide complesse per le organizzazioni. Un report di Cisco evidenzia che il 51% delle aziende italiane prevede possibili interruzioni delle attività nei prossimi 12-24 mesi a causa di incidenti legati all’intelligenza artificiale, dimostrando una significativa impreparazione di fronte alle minacce emergenti.

Le principali aree di rischio correlate all’IA includono:

- Generazione automatizzata di malware

- Attacchi di ingegneria sociale più sofisticati

- Manipolazione di sistemi di rilevamento delle intrusioni

- Deepfake e tecniche di social engineering avanzate

Pro Tip Difesa IA: Sviluppa un piano di resilienza digitale che includa formazione continua per il personale sulle minacce generate dall’IA, implementando sistemi di rilevamento e risposta basati su algoritmi di apprendimento automatico per anticipare e neutralizzare gli attacchi più avanzati.

Sicurezza cloud e approccio Zero Trust

Nel panorama della sicurezza informatica contemporanea, l’approccio Zero Trust sta emergendo come un paradigma fondamentale per proteggere le infrastrutture cloud sempre più complesse e distribuite. La ricerca sulla mappatura olistica delle tecnologie di sicurezza dell’IA sottolinea l’importanza cruciale di questo modello, che si basa sul principio fondamentale di non fidarsi mai automaticamente di alcun utente, dispositivo o rete, indipendentemente dalla loro posizione.

Questo modello di sicurezza rappresenta un cambiamento radicale rispetto ai tradizionali modelli perimetrali. Lo studio ‘Cyber Shadows’ propone una strategia integrata che combina soluzioni di intelligenza artificiale con interventi politici mirati, evidenziando come l’approccio Zero Trust sia ormai essenziale per neutralizzare le minacce informatiche in ambienti cloud sempre più dinamici e interconnessi.

Le caratteristiche principali dell’approccio Zero Trust includono:

- Autenticazione continua e rigorosa

- Principio del privilegio minimo per gli accessi

- Segmentazione della rete e microsegmentazione

- Monitoraggio costante e analisi comportamentale

- Crittografia end-to-end per tutti i dati

Pro Tip Sicurezza Cloud: Implementa un framework Zero Trust graduale, iniziando dalla mappatura completa degli asset digitali e definendo politiche di accesso granulari che verifichino costantemente l’identità e il contesto di ogni richiesta di accesso.

Evoluzioni normative UE rilevanti

Il panorama normativo della sicurezza informatica in Europa sta attraversando una fase di profonda trasformazione, con nuove direttive che mirano a rafforzare la resilienza digitale delle organizzazioni. Il Piano Triennale ICT 2024-2026 sottolinea l’importanza cruciale della sicurezza e della resilienza delle reti e dei sistemi, in linea con le recenti riforme dell’architettura nazionale cyber e l’istituzione dell’Agenzia per la Cybersicurezza Nazionale.

Le principali evoluzioni normative si concentrano su aspetti chiave come la protezione dei dati, la sicurezza delle infrastrutture critiche e lo sviluppo delle competenze digitali. Il Rapporto Osservatorio sulla Cibersicurezza 2025 evidenzia la necessità di incrementare l’istruzione e la formazione per facilitare l’uso quotidiano delle tecnologie, in linea con le direttive dell’Unione Europea che mirano a colmare il divario delle competenze digitali.

Gli elementi chiave delle nuove normative europee includono:

- Rafforzamento degli standard di sicurezza per le infrastrutture digitali

- Obblighi più stringenti di notifica degli incidenti informatici

- Requisiti più rigorosi per la protezione dei dati personali

- Armonizzazione delle normative di cybersecurity tra gli stati membri

- Introduzione di meccanismi di certificazione più trasparenti

Pro Tip Conformità Normativa: Istituisci un team dedicato al monitoraggio costante delle evoluzioni normative europee, implementando un sistema di aggiornamento continuo delle politiche di sicurezza aziendale per garantire sempre la piena conformità con i nuovi standard regolatori.

Ecco una panoramica sulle innovazioni chiave che rafforzano la resilienza e la compliance in ambito cybersecurity in Italia:

| Innovazione tecnologica | Beneficio principale | Applicazione concreta |

|---|---|---|

| Intelligenza Artificiale | Prevenzione attacchi evoluti | Analisi comportamentale e automazione |

| Approccio Zero Trust | Riduzione accessi non autorizzati | Controllo accessi e segmentazione |

| Certificazioni UE trasparenti | Maggiore fiducia degli utenti | Audit periodici e verifiche normative |

| Soluzioni cloud resilienti | Continuità operativa | Backup distribuiti e disaster recovery |

Sfide delle PMI e carenza di competenze

Le piccole e medie imprese italiane si trovano ad affrontare una sfida cruciale nella cybersecurity, caratterizzata da una carenza significativa di competenze tecnologiche e professionali. Il Cisco Cybersecurity Readiness Index 2025 evidenzia un quadro allarmante: l’83% delle organizzazioni italiane considera la mancanza di professionisti qualificati un ostacolo decisivo, con oltre la metà che segnala più di dieci posizioni aperte nel settore della cybersecurity.

Questa carenza di competenze si traduce in una vulnerabilità operativa concreta. Secondo un report di Cisco, il 51% delle aziende italiane prevede possibili interruzioni delle attività nei prossimi 12-24 mesi a causa di incidenti legati all’intelligenza artificiale, rivelando un’impreparazione diffusa e una profonda lacuna nelle capacità di gestione dei rischi informatici.

Le principali aree di criticità per le PMI includono:

- Limitata comprensione delle minacce informatiche emergenti

- Insufficiente budget per la formazione e l’aggiornamento

- Mancanza di figure specializzate in cybersecurity

- Difficoltà nell’implementazione di strategie di difesa avanzate

- Inadeguata cultura della sicurezza informatica

Pro Tip Sviluppo Competenze: Investi in programmi di formazione continua e collabora con università e centri di formazione specializzati per costruire un vivaio interno di talenti nella cybersecurity, creando percorsi di crescita professionale attraenti per i giovani professionisti IT.

Investimenti, resilienza e best practice

Il panorama degli investimenti nella sicurezza informatica italiana sta vivendo una fase di rapida evoluzione, con le aziende che riconoscono sempre più l’importanza strategica della cybersecurity. Il Rapporto Clusit 2025 evidenzia una crescita significativa del mercato, con un incremento del 15% nel 2024 che ha portato il settore a raggiungere un valore di 2,48 miliardi di euro, sottolineando la crescente consapevolezza delle imprese circa l’importanza degli investimenti per migliorare la resilienza aziendale.

Secondo il professor Izzo, le aree chiave di investimento devono concentrarsi su competenze strategiche come la gestione delle vulnerabilità, la threat intelligence, le difese basate su intelligenza artificiale e l’architettura Zero Trust, per affrontare efficacemente le sfide emergenti della cybersecurity.

Le best practice per gli investimenti in sicurezza informatica includono:

- Valutazione continua dei rischi e delle vulnerabilità

- Implementazione di sistemi di rilevamento e risposta avanzati

- Formazione continua del personale

- Adozione di approcci di sicurezza proattivi e dinamici

- Integrazione di tecnologie di intelligenza artificiale per il monitoraggio

Pro Tip Resilienza Digitale: Sviluppa un piano di investimento pluriennale che consideri non solo le tecnologie, ma anche la formazione e lo sviluppo di competenze interne, creando un ecosistema di sicurezza organico e adattabile.

Rafforza la Sicurezza della Tua Impresa Italiana Oggi

La complessità crescente delle minacce informatiche e la carenza di competenze rappresentano ostacoli critici per le aziende italiane che vogliono proteggere i propri dati e infrastrutture digitali. Per affrontare le sfide dell’Intelligenza Artificiale, dell’approccio Zero Trust e delle normative europee in continua evoluzione serve un supporto professionale e mirato. Solo una strategia integrata e certificazioni riconosciute possono trasformare queste difficoltà in opportunità di crescita e resilienza.

Scopri come SecurityHub.it può guidarti passo dopo passo nel percorso di certificazione ISO 27001, ISO 27017 e ISO 27018 per garantire la massima protezione e conformità normativa. Accedi al nostro approfondimento sulle Norme ISO Archives – Security Hub e rimani aggiornato sulle ultime novità in ambito sicurezza nella sezione Uncategorized Archives – Security Hub. Non aspettare che le minacce digitali mettano a rischio la tua attività. Visita ora SecurityHub.it e inizia a costruire un sistema di sicurezza solido e certificato.

Frequently Asked Questions

Che cosa determina la carenza di competenze digitali nelle imprese italiane?

La carenza di competenze digitali nelle imprese italiane è attribuibile a una mancanza di formazione specialistica, scarsi investimenti in tecnologie di sicurezza avanzate e un’inadeguata cultura della gestione del rischio informatico.

Come può un’azienda migliorare la sua preparazione alla sicurezza informatica?

Un’azienda può migliorare la sua preparazione investendo in formazione continua per i dipendenti, aggiornando le infrastrutture tecnologiche e collaborando con esperti esterni nel settore della cybersecurity.

Quali sono le principali minacce informatiche emergenti nel 2025?

Le principali minacce emergenti nel 2025 includono attacchi guidati dall’intelligenza artificiale, generazione automatizzata di malware, attacchi di ingegneria sociale più sofisticati e deepfake.

Cos’è l’approccio Zero Trust e come può beneficiare le aziende?

L’approccio Zero Trust è un paradigma di sicurezza che richiede un’autenticazione rigorosa e continua degli utenti e dei dispositivi. Beneficia le aziende riducendo accessi non autorizzati e aumentando la protezione delle infrastrutture digitali.