Gestire vulnerabilità cloud: guida pratica per PMI e ISO 27001

TL;DR:

- Le vulnerabilità cloud nelle PMI derivano principalmente da configurazioni errate e gestione inadeguata degli accessi.

- È fondamentale eseguire audit periodici, definire policy chiare e utilizzare strumenti automatizzati per la gestione dei rischi.

- La sicurezza nel cloud richiede un processo continuo di formazione, controllo e miglioramento, non solo l’adozione di strumenti.

Molte piccole e medie imprese italiane affidano i propri dati al cloud convinte che la sicurezza sia già inclusa nel servizio. Questa convinzione è comprensibile, ma pericolosa. Le vulnerabilità cloud rappresentano oggi una delle principali cause di mancata conformità agli standard ISO 27001, ISO 27017 e ISO 27018, con conseguenze che vanno dalla perdita di dati sensibili alle sanzioni regolamentari. In questa guida analizziamo quali sono le vulnerabilità più critiche per le PMI, come riconoscerle e come costruire un processo di gestione efficace che supporti concretamente il percorso di certificazione ISO.

Indice

- Cosa si intende per vulnerabilità cloud

- Tipi di vulnerabilità cloud e casi pratici

- Gestione delle vulnerabilità cloud: metodologie e strumenti

- Strategie di miglioramento e test di risposta agli incidenti

- Prospettiva: il vero segreto nella gestione delle vulnerabilità cloud

- Scopri i servizi per la compliance ISO e la sicurezza cloud

- Domande frequenti sulle vulnerabilità cloud

Punti Chiave

| Punto | Dettagli |

|---|---|

| Vulnerabilità cloud sottovalutate | Anche il cloud gestito espone le PMI a rischi gravi se non si adottano misure specifiche. |

| Processo strutturato è essenziale | Un approccio step-by-step dalla gap analysis ISO ai test periodici riduce drasticamente i rischi. |

| Tecnologia più cultura | L’integrazione tra strumenti e formazione continua è la vera chiave per proteggere i dati ed essere conformi. |

| Test di risposta regolari | Simulare incidenti e validare i processi ogni trimestre è fondamentale per la resilienza aziendale e la compliance. |

Cosa si intende per vulnerabilità cloud

Una vulnerabilità cloud è un punto debole presente nei sistemi, nelle configurazioni o nei processi legati all’utilizzo di infrastrutture cloud. A differenza di quanto si potrebbe pensare, queste vulnerabilità non derivano quasi mai da attacchi sofisticati: nella maggior parte dei casi nascono da errori interni, configurazioni errate o mancanza di controllo. Per una PMI, identificarle è il primo passo verso la compliance ISO.

Le categorie principali di vulnerabilità cloud che le PMI incontrano sono:

- Configurazione errata dei servizi cloud: bucket di storage aperti, permessi troppo ampi, regole firewall non aggiornate.

- Gestione inadeguata delle identità e degli accessi: account condivisi, password deboli, assenza di autenticazione a più fattori.

- Mancanza di monitoraggio e logging: assenza di audit trail, log non conservati, alert non configurati.

- Rischi legati alla multi-tenancy: ambienti condivisi tra più clienti che possono generare esposizione laterale dei dati.

- Shadow IT: utilizzo di servizi cloud non autorizzati da parte dei dipendenti, fuori dal controllo IT aziendale.

L’impatto su una PMI può essere significativo. Una violazione dei dati può comportare sanzioni ai sensi del GDPR, perdita di fiducia da parte dei clienti e, in caso di audit ISO, il mancato superamento della certificazione. Come ricordano gli esperti del settore, il cloud espone i dati a minacce anche quando gestito da provider certificati: la responsabilità dell’azienda utente rimane centrale.

Qui entra in gioco il modello di responsabilità condivisa. Il provider cloud garantisce la sicurezza dell’infrastruttura fisica e della rete. L’azienda utente, invece, è responsabile della configurazione corretta dei servizi, della gestione degli accessi e della protezione dei dati. Senza una chiara gap analysis ISO 27017, molte PMI ignorano questa distinzione e si trovano esposte senza saperlo.

“La sicurezza nel cloud non è un prodotto che si acquista: è un processo che si costruisce ogni giorno attraverso configurazioni corrette, controlli periodici e responsabilità chiare.”

Tipi di vulnerabilità cloud e casi pratici

Passare dalla teoria alla pratica aiuta a capire quanto queste vulnerabilità siano concrete. La tabella seguente mostra le più comuni, le loro conseguenze per una PMI e l’impatto sulla compliance ISO.

| Vulnerabilità | Conseguenza per la PMI | Impatto normativo ISO |

|---|---|---|

| Configurazione errata S3/blob storage | Dati esposti pubblicamente | Non conformità ISO 27001 A.8 |

| Permessi eccessivi su account utenti | Accessi non autorizzati ai sistemi | Violazione ISO 27017 CLD.9.2 |

| API non protette o senza autenticazione | Esfiltrazione dati via integrazione | Non conformità ISO 27018 |

| Shadow IT non monitorato | Perdita di controllo sui dati personali | Rischio GDPR e ISO 27001 |

| Assenza di log e audit trail | Impossibilità di ricostruire incidenti | Non conformità ISO 27001 A.8.15 |

Un esempio concreto: una PMI del settore manifatturiero utilizza un servizio di archiviazione cloud per condividere disegni tecnici con fornitori esterni. Il bucket viene configurato con accesso pubblico per semplicità. Risultato: dati riservati accessibili a chiunque. Situazione comune, impatto potenzialmente devastante.

Come la gestione proattiva vince su quella reattiva, specialmente in ambienti multi-cloud, i team IT devono adottare un approccio sistematico alla rilevazione.

Ecco come rilevare rapidamente una vulnerabilità cloud:

- Esegui un audit periodico delle configurazioni di tutti i servizi cloud attivi, almeno ogni trimestre.

- Verifica i permessi assegnati a ogni account utente e applica il principio del minimo privilegio.

- Controlla i log di accesso per identificare anomalie o accessi non attesi.

- Simula un attacco interno (esercitazione tabletop) per verificare la risposta del team.

- Censisci i servizi cloud utilizzati in azienda, inclusi quelli adottati senza autorizzazione IT.

Consiglio Pro: Dopo ogni incidente di sicurezza, anche minore, pianifica una revisione formale entro 72 ore e testa la risposta del team almeno una volta a trimestre. Questa abitudine trasforma ogni evento critico in un’opportunità di rafforzamento. Puoi integrare questo approccio con gli esempi di gap analysis sicurezza ISO e con le misure preventive cloud già disponibili per le PMI.

Gestione delle vulnerabilità cloud: metodologie e strumenti

Sapere dove si trovano le vulnerabilità non basta: occorre un processo strutturato per gestirle nel tempo. Le PMI che si avvicinano alla certificazione ISO 27001, 27017 o 27018 devono costruire questo processo partendo dalle fondamenta, non dagli strumenti.

La tabella seguente confronta i due approcci principali.

| Metodo | Vantaggi | Limiti |

|---|---|---|

| Audit manuale e checklist | Basso costo iniziale, controllo diretto | Dipende dalle competenze interne, errore umano elevato |

| Tool CSPM automatizzati | Rilevazione continua, report standardizzati | Costo licenza, richiede configurazione iniziale |

| Combinazione ibrida | Copertura completa, più resilienza | Richiede coordinamento tra team |

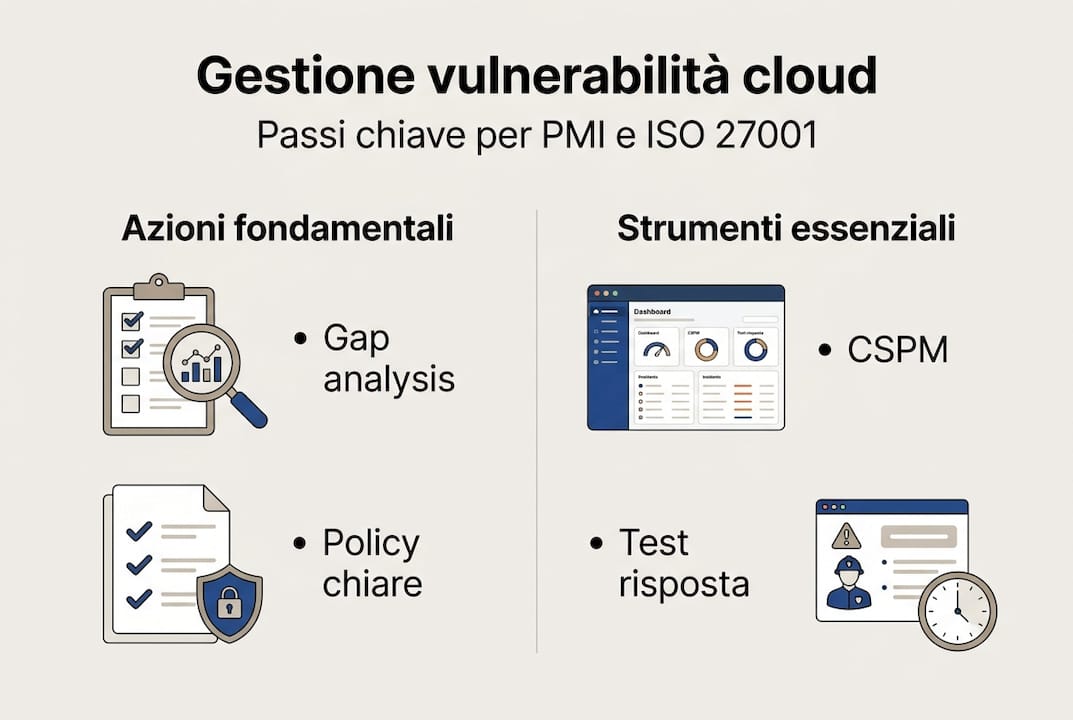

Le fasi chiave per una gestione efficace delle vulnerabilità cloud sono:

- Gap analysis ISO: identificare i controlli mancanti rispetto a ISO 27001, 27017 e 27018.

- Mappatura dei rischi: associare ogni vulnerabilità a un livello di rischio e a un responsabile interno.

- Definizione delle policy: stabilire regole chiare per configurazioni, accessi e risposta agli incidenti. Una policy sicurezza cloud ben strutturata è il documento fondante.

- Monitoraggio continuo: usare strumenti CSPM o alert automatici per ricevere notifiche in tempo reale.

- Audit regolari: pianificare verifiche periodiche interne ed esterne. I tipi di audit di sicurezza cloud più utili per le PMI coprono configurazioni, accessi e business continuity.

Come indicano le linee guida ISO 27017, le PMI devono iniziare con la gap analysis, costruire policy e processi in modo progressivo e integrare tool CSPM solo dopo aver definito le basi procedurali.

Consiglio Pro: Automatizzare la gestione delle vulnerabilità con strumenti CSPM riduce fino al 50% gli errori umani rispetto ai soli audit manuali. Ma l’automazione funziona solo se le policy di base sono chiare e aggiornate. Prima di adottare uno strumento, verifica di sapere come creare policy cloud efficaci per il tuo contesto.

Strategie di miglioramento e test di risposta agli incidenti

Un processo di gestione delle vulnerabilità non è mai definitivo. Il cloud evolve, i servizi cambiano e le minacce si aggiornano. Per una PMI che punta alla compliance ISO, il miglioramento continuo non è una opzione: è un requisito esplicito degli standard.

Ecco i passaggi concreti per rafforzare le proprie difese nel tempo:

- Aggiorna le policy di sicurezza almeno ogni sei mesi o in seguito a cambiamenti significativi dell’infrastruttura cloud.

- Pianifica sessioni di formazione ciclica per tutto il personale che accede ai sistemi cloud, non solo per il team IT.

- Esegui test di risposta agli incidenti ogni trimestre, simulando scenari reali come data breach o accessi non autorizzati.

- Analizza ogni incidente, anche quelli minori, per identificare lacune nei processi e correggerle prima che si ripetano.

- Misura i risultati dei test come metriche formali: tasso di rilevazione, tempo di risposta, percentuale di controlli superati.

Come confermano i requisiti di certificazione, test di risposta trimestrali sono essenziali per mantenere la copertura ISO e dimostrare all’ente certificatore un approccio strutturato e documentato.

“Le PMI che trattano la sicurezza cloud come un processo continuo, e non come un progetto a termine, sono quelle che superano gli audit ISO con meno non conformità.”

I risultati dei test non servono solo alla certificazione: sono uno strumento di comunicazione interna. Mostrare ai responsabili aziendali che i processi funzionano costruisce fiducia e rende più facile ottenere budget per miglioramenti futuri. Adottare le best practice sicurezza cloud e monitorare i controlli sicurezza ISO 27017 su base regolare trasforma la sicurezza da costo a vantaggio competitivo.

Una cultura della sicurezza condivisa all’interno dell’azienda riduce le vulnerabilità in modo più efficace di qualsiasi strumento tecnologico adottato senza un metodo chiaro.

Prospettiva: il vero segreto nella gestione delle vulnerabilità cloud

Nella nostra esperienza con le PMI italiane, osserviamo spesso lo stesso schema: l’azienda investe in un tool CSPM, configura le notifiche automatiche e poi si aspetta di essere al sicuro. Pochi mesi dopo, durante un audit, emergono non conformità che nessuno strumento avrebbe potuto prevenire da solo.

Il motivo è semplice: le vulnerabilità cloud più pericolose nascono da comportamenti umani, non da lacune tecnologiche. Un dipendente che usa un servizio cloud non autorizzato, un responsabile che condivide credenziali per comodità, un processo di onboarding che non include la formazione sulla sicurezza. Questi sono i vettori reali.

La tecnologia senza metodo e senza consapevolezza non regge. I principi base per la sicurezza cloud dicono chiaramente che la formazione continua e la trasparenza delle policy sono i fattori che davvero limitano le vulnerabilità nel tempo. Investire prima nelle persone, poi negli strumenti: questa è la sequenza corretta. Le PMI che lo capiscono costruiscono una resilienza autentica, non solo documentale.

Scopri i servizi per la compliance ISO e la sicurezza cloud

Gestire le vulnerabilità cloud richiede metodo, competenze e un percorso strutturato. Non sei solo in questo processo.

SecurityHub.it supporta le PMI italiane in ogni fase del percorso di certificazione ISO 27001, ISO 27017 e ISO 27018: dalla gap analysis iniziale alla definizione delle policy, dagli audit interni ai test di risposta agli incidenti. Consulta la guida alla certificazione ISO 27001 per capire da dove partire, oppure approfondisci le strategie di sicurezza per PMI e cloud per avere un quadro completo. I nostri specialisti sono a disposizione per un’analisi personalizzata della tua situazione attuale.

Domande frequenti sulle vulnerabilità cloud

Quali sono le vulnerabilità cloud più comuni nelle PMI?

Le vulnerabilità più diffuse sono configurazioni errate e permessi eccessivi, insieme alla mancanza di audit trail: tutte condizioni che mettono a rischio i dati e la conformità ISO 27001.

Cosa devo fare subito per ridurre i rischi cloud in azienda?

Esegui una gap analysis ISO, definisci policy di sicurezza chiare e pianifica test di risposta trimestrali per validare i tuoi processi e ridurre l’esposizione al rischio.

Quali strumenti pratici aiutano nella gestione delle vulnerabilità cloud?

Gli strumenti CSPM automatizzano la rilevazione continua e la reportistica, ma la gestione CSPM funziona al meglio solo se abbinata a policy chiare e a personale formato.

La certificazione ISO garantisce che non avrò vulnerabilità cloud?

No. La compliance ISO richiede controlli continui e aggiornamento costante delle difese: la certificazione attesta la qualità del processo, non l’assenza permanente di rischi.