Stakeholder e sicurezza: come guidano la protezione nelle PMI

TL;DR:

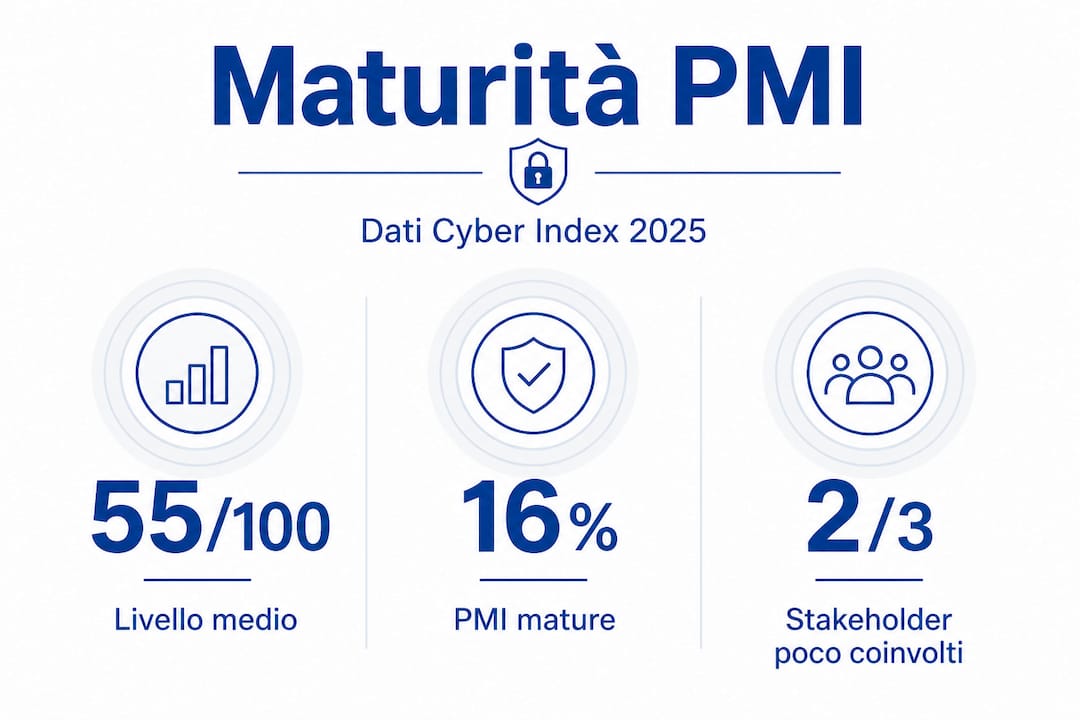

- Solo il 16% delle PMI italiane è maturo in cybersecurity, grazie a una governance più efficace.

- Coinvolgere stakeholder interni ed esterni, come CDA, fornitori e dipendenti, è essenziale per rafforzare la protezione informatica.

Solo il 16% delle PMI italiane risulta maturo in ambito cybersecurity, con un punteggio medio di 55 su 100 nel Cyber Index PMI 2025. Questo dato non dipende solo dalla mancanza di tecnologia, ma da un problema strutturale di governance: non è chiaro chi decide, chi controlla e chi risponde quando si verifica un incidente. Capire chi sono gli stakeholder nella sicurezza informatica di una PMI, quale ruolo ricoprono e come coinvolgerli in modo efficace è il primo passo per costruire una protezione informatica realmente solida. Questa guida fornisce modelli, dati e strumenti pratici per aiutarti a trasformare la confusione organizzativa in una catena di responsabilità chiara e funzionale.

Indice

- Chi sono gli stakeholder nella sicurezza informatica delle PMI

- Il livello di maturità delle PMI italiane e i principali gap

- Modelli e framework per la chiara distribuzione dei ruoli

- Come coinvolgere attivamente gli stakeholder nella sicurezza: strategie e casi pratici

- Oltre le buone intenzioni: cosa davvero fa la differenza nel coinvolgimento degli stakeholder

- Porta la sicurezza nella tua PMI al livello successivo

- Domande frequenti sul ruolo degli stakeholder nella sicurezza

Punti Chiave

| Punto | Dettagli |

|---|---|

| Stakeholder chiave in sicurezza | Top management, CDA e CISO, insieme a fornitori strategici, guidano davvero la protezione informatica. |

| Maturità PMI italiana | Solo il 16% delle PMI ha una buona governance; coinvolgere più stakeholder migliora il punteggio. |

| Scalare i framework | Adattare ISO 27001, NIS2 e NIST CSF con ruoli ibridi è più efficace per realtà con risorse limitate. |

| Strategie pratiche | Audit semplificati, comunicazioni chiare e coinvolgimento CDA portano risultati rapidi. |

| La cultura batte la gerarchia | Solo le PMI che valorizzano scambio e collaborazione crescono davvero in sicurezza. |

Chi sono gli stakeholder nella sicurezza informatica delle PMI

Dopo aver inquadrato l’importanza strategica degli stakeholder, entriamo nel dettaglio di chi sono e come incidono sulle scelte di sicurezza informatica.

In una PMI, il termine “stakeholder della sicurezza informatica” identifica tutte le figure, interne ed esterne, che influenzano o sono influenzate dalle decisioni in materia di protezione dei dati e dei sistemi. Non si tratta solo del reparto IT. Il coinvolgimento di figure diverse è determinante per la tenuta del sistema nel suo insieme.

Gli stakeholder interni comprendono il Consiglio di Amministrazione (CDA), il top management, il CISO (Chief Information Security Officer), il responsabile IT, i referenti compliance e i dipendenti con accesso a dati sensibili. Secondo le responsabilità degli organi apicali previste da NIS2, gli stakeholder interni chiave includono top management, CDA e CISO, con responsabilità dirette di approvazione, supervisione e impegno strategico per le misure di cybersecurity.

Gli stakeholder esterni includono fornitori IT, system integrator, consulenti di sicurezza, clienti con requisiti contrattuali specifici e i partner nella supply chain. Comprendere come diversi stakeholder influenzano la sicurezza dell’intera organizzazione aiuta a evitare la pericolosa illusione che la protezione informatica riguardi solo l’interno aziendale.

Tabella comparativa dei ruoli e responsabilità

| Stakeholder | Tipologia | Responsabilità principale |

|---|---|---|

| CDA | Interno | Approvazione strategia sicurezza e budget |

| Top management | Interno | Supervisione e impegno operativo |

| CISO | Interno | Governance, gestione rischi, reportistica |

| Responsabile IT | Interno | Implementazione e manutenzione tecnica |

| Compliance officer | Interno | Allineamento normativo (GDPR, NIS2) |

| Fornitori IT | Esterno | Sicurezza delle soluzioni e dei servizi erogati |

| Partner supply chain | Esterno | Rispetto dei requisiti di sicurezza condivisi |

| Consulenti sicurezza | Esterno | Audit, valutazione rischi, formazione |

Le figure più spesso trascurate nelle PMI italiane sono:

- Il CDA, spesso escluso dalle decisioni operative di sicurezza informatica

- I fornitori di servizi cloud, la cui responsabilità contrattuale non viene verificata

- I dipendenti non tecnici, che rappresentano il principale vettore di attacco via phishing

- Il compliance officer, ignorato fino all’arrivo di un’ispezione

- I partner di filiera, che accedono ai sistemi aziendali senza audit periodici

Il ruolo del responsabile sicurezza IT nelle PMI spesso si sovrappone a quello di altre figure, creando ambiguità che rallentano la risposta agli incidenti. Come evidenziato dagli esperti, la governance board-level nella cybersecurity è ancora sottovalutata nelle PMI, che tendono a trattare la sicurezza come un problema esclusivamente tecnico anziché strategico.

“Le PMI spesso sottostimano i rischi della supply chain rispetto alle grandi imprese, e raramente garantiscono al CISO un accesso diretto al CDA. Questo gap di governance è uno dei principali fattori di vulnerabilità.”

Il livello di maturità delle PMI italiane e i principali gap

Abbiamo visto chi sono gli stakeholder: ora valutiamo quanto incide il loro coinvolgimento sulla maturità reale nelle PMI italiane.

I numeri sono chiari. Il Cyber Index PMI 2025 mostra che le PMI italiane raggiungono una maturità media di 55 su 100, con solo il 16% classificato come maturo. Le aree più critiche riguardano l’identificazione dei rischi (47/100) e le misure operative (57/100), entrambe strettamente legate alla capacità degli stakeholder di collaborare in modo strutturato.

Dati di maturità per area

| Area di sicurezza | Punteggio medio PMI (su 100) | Livello |

|---|---|---|

| Identificazione rischi | 47 | Basso |

| Misure operative | 57 | Medio-basso |

| Gestione incidenti | 53 | Basso |

| Consapevolezza personale | 51 | Basso |

| Conformità normativa | 60 | Medio |

I principali gap organizzativi che emergono dall’analisi di questi dati sono:

- Assenza di una figura CISO dedicata: nelle PMI questa responsabilità ricade spesso su un tecnico IT senza mandato strategico.

- Mancanza di politiche documentate: la gestione sicurezza nelle PMI italiane raramente include policy formali aggiornate.

- Budget non pianificato: gli investimenti in sicurezza vengono decisi in emergenza, non in sede di pianificazione annuale.

- Formazione assente o episodica: il personale non riceve aggiornamenti periodici sulle minacce attuali.

- Nessun audit dei fornitori: i partner tecnologici non vengono valutati rispetto ai requisiti di sicurezza.

- Silos tra IT e CDA: le informazioni sui rischi non raggiungono i decisori in modo tempestivo e comprensibile.

Questi gap non sono solo tecnici: riflettono una debolezza nei ruoli degli stakeholder. Quando il CDA non riceve reportistica regolare sui rischi, non può allocare risorse in modo consapevole. Quando i fornitori non sono monitorati, diventano il punto di ingresso preferito per gli attaccanti. Analizzare i rischi tipici nelle PMI è utile per stabilire priorità concrete e realistiche.

Consiglio Pro: Usa i dati del Cyber Index PMI come benchmark per condurre una gap analysis interna. Presenta i risultati al CDA non come lista di problemi tecnici, ma come mappa di rischi con impatto economico stimato. Questo approccio aumenta significativamente la probabilità di ottenere budget e supporto.

Le policy di sicurezza nelle PMI sono uno strumento concreto per formalizzare i gap identificati e assegnare responsabilità precise a ciascuno stakeholder. La data protection per le PMI richiede un approccio sistematico che superi la gestione reattiva degli incidenti.

Modelli e framework per la chiara distribuzione dei ruoli

Compresi i gap, vediamo quali strumenti pratici permettono di portare chiarezza nei ruoli e nella governance della sicurezza.

I framework internazionali offrono un punto di riferimento solido per strutturare la governance della sicurezza anche nelle realtà con risorse limitate. Non è necessario adottarli integralmente: l’obiettivo è estrarre le indicazioni più rilevanti e adattarle al contesto specifico della PMI.

ISO 27001 richiede che l’organizzazione definisca ruoli, responsabilità e autorità in materia di sicurezza delle informazioni. Questo significa documentare chi approva le policy, chi gestisce gli incidenti e chi supervisiona i fornitori. Per una PMI, i controlli ISO fondamentali rappresentano il punto di partenza più efficace.

NIST CSF 2.0 (Cybersecurity Framework) ha introdotto nel 2024 la funzione “Govern” come pilastro centrale, riconoscendo che la governance degli stakeholder è il presupposto per qualsiasi altra misura di sicurezza. Il framework del progetto NIST Risk Management integra ISO 27001, NIST CSF 2.0 e NIS2 con indicazioni precise su ruoli, gestione rischi e reporting degli incidenti entro 24 ore.

NIS2 (recepita in Italia nel 2024) introduce responsabilità dirette per gli organi di gestione, che devono approvare le misure di sicurezza, supervisionarne l’attuazione e rispondere legalmente in caso di violazioni. La direttiva richiede anche la gestione della sicurezza nella supply chain, coinvolgendo direttamente i fornitori come stakeholder formali.

Le azioni chiave suggerite ai responsabili sicurezza delle PMI per applicare questi framework sono:

- Definire ruoli ibridi dove una figura ricopre più responsabilità, ma con mandati chiari e documentati

- Ridurre la documentazione ai soli controlli rilevanti per il profilo di rischio specifico della PMI

- Includere i fornitori critici in un registro delle terze parti con audit annuali

- Stabilire un canale diretto tra CISO e CDA per la reportistica sui rischi

- Allineare le policy esistenti alle misure preventive ISO 27001 più rilevanti per il settore

- Pianificare la formazione degli stakeholder non tecnici almeno due volte l’anno

Consiglio Pro: Non cercare di implementare un framework completo in una sola fase. Inizia identificando i tre controlli con il massimo impatto sul tuo profilo di rischio, assegna un owner per ciascuno e misura i progressi ogni 90 giorni. Questo approccio scalabile produce risultati visibili e mantiene alto il coinvolgimento del management.

Come coinvolgere attivamente gli stakeholder nella sicurezza: strategie e casi pratici

Dopo i modelli teorici, passiamo alle strategie concrete e agli accorgimenti che hanno dato risultati tangibili in PMI italiane.

Il coinvolgimento degli stakeholder non avviene spontaneamente. Richiede un approccio strutturato che tenga conto delle differenti prospettive, livelli di competenza tecnica e priorità di ciascuna figura. Un responsabile sicurezza efficace non si limita a gestire la tecnologia: comunica il rischio, costruisce alleanze e crea sistemi di accountability.

Il processo si articola in quattro fasi principali:

- Mappare gli stakeholder: identifica tutte le figure interne ed esterne che hanno un impatto sulla sicurezza. Classifica ciascuna per livello di influenza e interesse. Questa mappa diventa la base per ogni iniziativa di coinvolgimento.

- Informare con linguaggio appropriato: il CDA ha bisogno di dati di rischio tradotti in impatto economico e reputazionale, non di dettagli tecnici. Il personale operativo ha bisogno di regole chiare e scenari pratici. I fornitori hanno bisogno di requisiti contrattuali espliciti.

- Includere nelle decisioni chiave: coinvolgi il top management nell’approvazione delle policy principali. Rendi i responsabili di reparto corresponsabili degli incidenti che riguardano la loro area. Includi i fornitori critici nelle esercitazioni di risposta agli incidenti.

- Responsabilizzare con metriche chiare: assegna a ciascuno stakeholder un insieme limitato di indicatori di performance legati alla sicurezza. Il responsabile IT monitora gli aggiornamenti software. Il CDA approva il budget entro una data definita. Il compliance officer verifica l’allineamento normativo ogni semestre.

Un esempio concreto: una PMI manifatturiera con 80 dipendenti ha ridotto del 60% gli incidenti legati al phishing in sei mesi introducendo un report mensile di due pagine per il CDA, con tre metriche chiave: tentativi di phishing rilevati, dipendenti formati e vulnerabilità aperte. Il CDA ha iniziato ad allocare budget specifici e a richiedere aggiornamenti regolari. L’esempio dimostra che la semplicità nella comunicazione produce risultati misurabili.

Per il monitoraggio sicurezza IT nelle PMI, la continuità è più importante della perfezione. Un sistema di monitoring semplice ma costante è superiore a un progetto ambizioso che non viene mai completato.

Consiglio Pro: Identifica un “early win” entro i primi 30 giorni di ogni iniziativa di coinvolgimento. Può essere la risoluzione di una vulnerabilità nota, la firma di un accordo di sicurezza con un fornitore critico o la prima sessione di formazione documentata. I risultati rapidi costruiscono credibilità e mantengono l’attenzione del management. La gestione di stakeholder multipli richiede comunicazione costante e obiettivi verificabili.

Secondo le raccomandazioni del Cyber Index PMI, le PMI devono prioritizzare l’engagement del CDA per ottenere commitment strategico, mappare i fornitori critici con audit periodici e adottare NIS2 e ISO 27001 in modo proporzionato alle risorse disponibili.

Oltre le buone intenzioni: cosa davvero fa la differenza nel coinvolgimento degli stakeholder

La nostra esperienza diretta con le PMI italiane mostra una verità scomoda: la maggior parte delle organizzazioni che fallisce nella gestione degli stakeholder non manca di strumenti, ma di cultura condivisa. Avere un organigramma della sicurezza aggiornato non serve a nulla se il CDA considera la cybersecurity un problema del reparto IT e il CISO non ha voce in capitolo nelle decisioni strategiche.

La differenza concreta tra PMI che avanzano e PMI che ristagnano non sta nel budget o nella tecnologia. Sta nel fatto che in alcune organizzazioni il responsabile sicurezza parla direttamente al CDA, mentre in altre deve passare attraverso tre livelli gerarchici per ottenere l’approvazione di una policy. Come evidenziato dagli esperti, il CISO con accesso diretto al CDA accelera la maturità aziendale in modo misurabile rispetto alle strutture con gerarchie tradizionali.

“Coinvolgere” non significa “delegare”. Molte PMI pensano di aver risolto il problema assegnando la sicurezza a un fornitore esterno o nominando un responsabile formale senza dargli autorità reale. Il coinvolgimento autentico richiede che ciascuno stakeholder comprenda il proprio contributo specifico, ne risponda e ne misuri i risultati.

Un’altra barriera frequente è il linguaggio. I tecnici parlano di CVE, patch e firewall rules; il CDA parla di margini, rischi reputazionali e obblighi legali. Il responsabile sicurezza che impara a tradurre i rischi tecnici in impatto di business diventa un interlocutore credibile a tutti i livelli. Questo è un investimento di competenza, non di tecnologia.

Investire in cultura della sicurezza informatica significa accettare che i cambiamenti più duraturi richiedono tempo, coerenza e la capacità di coinvolgere persone con obiettivi apparentemente diversi. I silos tra IT, CDA e fornitori non cadono con una circolare interna: cadono quando ogni stakeholder vede chiaramente cosa rischia e cosa guadagna nel collaborare.

Porta la sicurezza nella tua PMI al livello successivo

Applicare le strategie descritte in questa guida richiede metodo, strumenti documentati e, spesso, il supporto di chi ha già percorso questo cammino con altre PMI italiane. Conoscere i gap è il primo passo; strutturare un sistema di gestione della sicurezza che coinvolga davvero tutti gli stakeholder è il percorso che porta a risultati duraturi.

SecurityHub.it supporta le PMI italiane nell’implementazione di sistemi di gestione della sicurezza delle informazioni certificabili e proporzionati alle risorse disponibili. Se vuoi comprendere da dove partire, la guida ai passaggi per ISO 27001 offre un percorso strutturato e verificato. Per chi ha bisogno di una visione più operativa, il percorso su come gestire la sicurezza in azienda mostra come costruire un sistema solido anche con risorse limitate, con il supporto di esperti dedicati.

Domande frequenti sul ruolo degli stakeholder nella sicurezza

Chi sono i principali stakeholder nella sicurezza informatica di una PMI?

Sono CDA, top management, CISO, responsabili IT, compliance officer, fornitori e partner chiave. Secondo le indicazioni NIS2, gli stakeholder interni includono top management, CDA e CISO con responsabilità dirette di supervisione e approvazione.

Perché è importante coinvolgere più stakeholder nella gestione della sicurezza?

Una corretta governance riduce i rischi e aumenta le probabilità di risposta tempestiva alle minacce. La governance board-level è essenziale perché le PMI spesso sottostimano i rischi della supply chain quando la sicurezza è gestita solo dall’IT.

Quale framework aiuta a definire i ruoli nella gestione della sicurezza?

ISO 27001, NIST CSF e NIS2 sono i principali framework utilizzati anche nelle PMI. Il progetto NIST Risk Management integra tutti e tre con indicazioni su ruoli chiari, gestione dei rischi e reporting degli incidenti.

Quanto sono mature oggi le PMI italiane nella gestione della sicurezza?

Il livello medio di maturità è 55 su 100, con solo il 16% delle PMI italiane considerate mature nel Cyber Index PMI 2025. Le aree più critiche riguardano l’identificazione dei rischi e la gestione degli incidenti.

Da dove partire per migliorare il coinvolgimento degli stakeholder?

Identifica i ruoli critici, mappa i fornitori, adotta un framework proporzionato e migliora la comunicazione interna. Le raccomandazioni del Cyber Index indicano di prioritizzare l’engagement del CDA e di adottare NIS2 e ISO 27001 in modo scalato alle risorse disponibili.

Raccomandazione

- 7 controlli di sicurezza ISO essenziali per le PMI italiane – Security Hub

- 7 esempi di policy sicurezza essenziali per PMI italiane – Security Hub

- Policy di sicurezza per PMI: ruolo strategico e ISO – Security Hub

- Gestione della sicurezza: pilastro per PMI digitali italiane – Security Hub

- Claves para fortalecer la seguridad de datos en centros de llamadas