Come gestire incidenti sicurezza cloud e ottenere ISO 27017

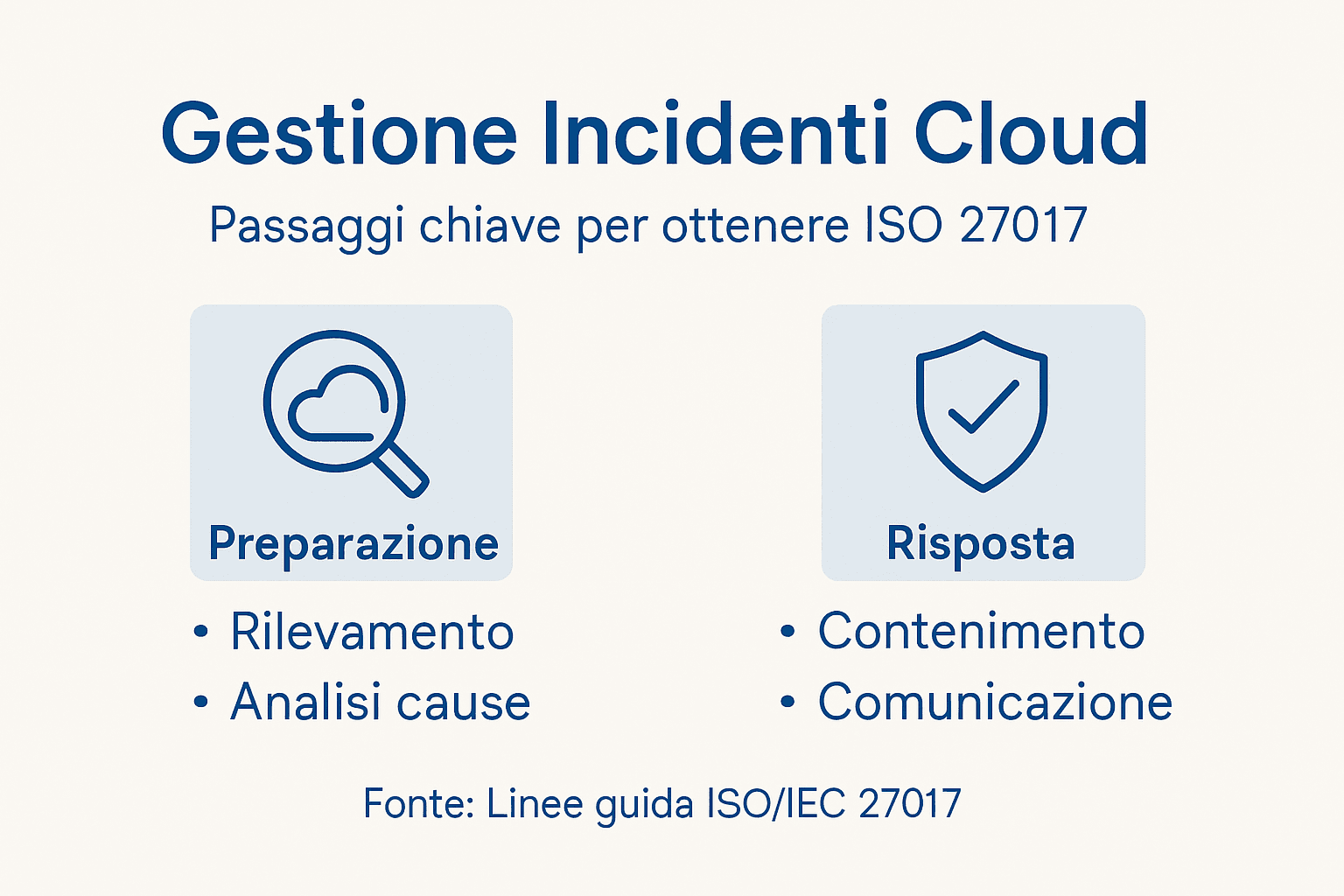

Gestire un incidente nel cloud può trasformarsi rapidamente in una corsa contro il tempo, soprattutto quando la protezione dei dati aziendali è una priorità assoluta. Per i responsabili della sicurezza informatica delle PMI italiane, la definizione di procedure precise per il rilevamento e la segnalazione è uno degli aspetti chiave imposti dalla certificazione ISO 27017. Seguendo le linee guida di questo standard riconosciuto a livello internazionale si possono creare sistemi di sicurezza solidi che riducono i rischi e aiutano a documentare ogni intervento, offrendo maggiore controllo e affidabilità alla tua infrastruttura cloud.

Indice

- Passo 1: Definisci procedure di rilevamento e segnalazione

- Passo 2: Implementa piani di risposta agli incidenti

- Passo 3: Esegui analisi delle cause e contenimento

- Passo 4: Comunica incidenti e monitora la compliance

- Passo 5: Verifica efficacia e aggiorna le procedure

Riepilogo Veloce

| Punto Chiave | Spiegazione |

|---|---|

| 1. Definire procedure di rilevamento | Stabilire processi chiari per identificare e segnalare incidenti di sicurezza è essenziale per la protezione delle infrastrutture cloud. |

| 2. Implementare piani di risposta | Sviluppare piani solidi per rispondere rapidamente agli incidenti mitiga i danni e previene crisi maggiori. |

| 3. Eseguire analisi delle cause | Analizzare le cause degli incidenti permette di migliorare le difese e prevenire futuri attacchi. |

| 4. Comunicare con trasparenza | Una comunicazione chiara e tempestiva con gli stakeholder è fondamentale per mantenere fiducia e chiarezza durante un incidente. |

| 5. Verificare e aggiornare costantemente | Il miglioramento continuo delle procedure di sicurezza garantisce compliance e adattamento alle nuove minacce informatiche. |

Passo 1: Definisci procedure di rilevamento e segnalazione

Quando si parla di gestione degli incidenti di sicurezza nel cloud, la definizione di procedure precise di rilevamento e segnalazione diventa cruciale per proteggere l’infrastruttura digitale della tua organizzazione. Lo standard ISO 27017 fornisce linee guida specifiche per implementare controlli efficaci di individuazione e comunicazione degli eventi di sicurezza.

Per sviluppare procedure robuste, dovrai seguire alcuni passaggi strategici:

- Identificare i punti critici di monitoraggio nell’infrastruttura cloud

- Definire soglie precise per riconoscere potenziali minacce

- Stabilire canali di comunicazione chiari per la segnalazione

- Creare protocolli di escalation per differenti tipologie di incidenti

È fondamentale strutturare un processo che consenta di:

- Rilevare tempestivamente anomalie

- Classificare gli incidenti per gravità

- Attivare le necessarie procedure di risposta

- Documentare ogni fase dell’intervento

Un sistema di rilevamento efficace riduce significativamente i tempi di risposta e minimizza i potenziali danni.

La certificazione ISO/IEC 27017 garantisce che le tue procedure siano allineate con gli standard internazionali più avanzati, offrendo un framework strutturato per la gestione della sicurezza cloud.

Ecco una tabella che confronta i principali benefici nell’adottare lo standard ISO/IEC 27017 per la sicurezza cloud:

| Aspetto chiave | Senza ISO/IEC 27017 | Con ISO/IEC 27017 |

|---|---|---|

| Struttura dei processi | Spesso informale e variabile | Standardizzata e documentata |

| Riconoscimento globale | Limitato o assente | Altissimo, riconosciuto ovunque |

| Gestione delle minacce | Reattiva e poco sistemica | Proattiva e sistematica |

| Miglioramento continuo | Non sempre assicurato | Richiesto e verificato |

Consiglio professionale: Implementa test periodici delle tue procedure di rilevamento per assicurarti che funzionino perfettamente in scenari di emergenza.

Passo 2: Implementa piani di risposta agli incidenti

Ogni organizzazione che opera nel cloud deve sviluppare piani di risposta agli incidenti solidi e tempestivi. Standard internazionali come ISO 27017 offrono linee guida precise per costruire strategie efficaci di gestione degli eventi di sicurezza.

Per implementare un piano di risposta completo, dovrai concentrarti su alcuni elementi chiave:

- Definire ruoli e responsabilità per il team di sicurezza

- Stabilire canali di comunicazione interni ed esterni

- Creare mappe di flusso degli incidenti per diverse tipologie di minacce

- Predisporre strumenti di analisi forense digitale

Un piano di risposta efficace deve seguire questi passaggi:

- Identificazione iniziale dell’incidente

- Valutazione dell’impatto e della gravità

- Contenimento immediato

- Eradicazione della minaccia

- Ripristino dei sistemi

- Follow-up e rapporto finale

La velocità di risposta determina la differenza tra un piccolo disagio e un disastro informatico.

È fondamentale anche prevedere esercitazioni periodiche per testare e migliorare continuamente il piano, assicurandosi che ogni membro del team conosca esattamente il proprio ruolo in caso di emergenza.

Sintesi delle fasi essenziali di risposta agli incidenti:

| Fase | Scopo principale | Esempio pratico |

|---|---|---|

| Identificazione | Rilevare un evento anomalo | Alert da sistema di monitoraggio |

| Contenimento | Limitare la diffusione del problema | Isolamento sistema compromesso |

| Eradicazione | Eliminare la causa dell’incidente | Rimozione malware dai server |

| Ripristino | Riprendere le operazioni normalmente | Ripristino backup sicuro |

| Follow-up | Analizzare e migliorare la risposta futura | Report post-evento al management |

Consiglio professionale: Organizza simulazioni di incidente almeno due volte l’anno per mantenere il team sempre preparato e reattivo.

Passo 3: Esegui analisi delle cause e contenimento

Quando un incidente di sicurezza colpisce la tua infrastruttura cloud, è fondamentale agire rapidamente e metodicamente per comprendere l’origine dell’attacco e limitarne i danni. Analizzare i rischi informatici diventa cruciale per prevenire future vulnerabilità.

L’analisi delle cause e il contenimento richiedono un approccio strutturato:

- Raccogliere prove digitali in modo forense

- Identificare la fonte dell’intrusione

- Mappare percorsi di propagazione della minaccia

- Valutare impatto e potenziali danni

Un processo di analisi efficace prevede:

- Isolamento immediato dei sistemi compromessi

- Acquisizione di log e tracce digitali

- Ricostruzione cronologica dell’evento

- Identificazione degli strumenti e delle tecniche utilizzate

- Valutazione delle vulnerabilità sfruttate

La tempestività nell’analisi determina la capacità di limitare i danni e prevenire future intrusioni.

È essenziale documentare accuratamente ogni fase, creando un rapporto dettagliato che possa supportare sia le azioni correttive immediate che la prevenzione futura.

Consiglio professionale: Utilizza strumenti di forensica digitale specializzati e mantieni sempre un registro cronologico preciso di ogni azione intrapresa.

Passo 4: Comunica incidenti e monitora la compliance

La comunicazione efficace degli incidenti e il monitoraggio continuo sono elementi cruciali per mantenere un’adeguata sicurezza cloud. Checklist di certificazione ISO 27017 definisce procedure precise per garantire una gestione trasparente e tempestiva degli eventi di sicurezza.

Le procedure di comunicazione devono includere:

- Definire canali di comunicazione ufficiali

- Stabilire livelli di escalation per differenti tipologie di incidenti

- Creare modelli di rapporto standardizzati

- Identificare ruoli e responsabilità per la comunicazione

Un processo di comunicazione completo prevede:

- Valutazione immediata della gravità dell’incidente

- Notifica ai responsabili interni

- Informativa agli stakeholder interessati

- Documentazione dettagliata dell’evento

- Analisi delle lezioni apprese

La trasparenza nella comunicazione degli incidenti è essenziale per mantenere la fiducia e la credibilità dell’organizzazione.

Il monitoraggio continuo richiede audit periodici, reportistica regolare e aggiornamento costante delle politiche di sicurezza per garantire il pieno rispetto degli standard.

Consiglio professionale: Implementa un sistema di reportistica automatizzato che generi alert immediati e documenti ogni fase dell’incidente.

Passo 5: Verifica efficacia e aggiorna le procedure

Il processo di miglioramento continuo è essenziale per mantenere un sistema di sicurezza cloud efficace e conforme agli standard. Preparare la documentazione ISO 27017 richiede un approccio sistematico di revisione e aggiornamento delle procedure.

Le attività di verifica e aggiornamento devono concentrarsi su:

- Condurre audit interni periodici

- Analizzare le performance dei controlli di sicurezza

- Identificare potenziali miglioramenti

- Valutare l’impatto di nuove vulnerabilità

Un processo strutturato di verifica include:

- Raccolta dei dati sugli incidenti

- Analisi delle cause radice

- Identificazione delle lacune nelle procedure

- Progettazione di interventi correttivi

- Implementazione degli aggiornamenti

L’obiettivo non è solo correggere, ma prevenire future vulnerabilità.

È fondamentale documentare ogni fase del processo, creando un registro storico che dimostri l’impegno continuo nel miglioramento della sicurezza.

Consiglio professionale: Utilizza metriche quantitative per misurare l’efficacia delle tue procedure e dimostrare un miglioramento costante.

Rafforza la gestione degli incidenti di sicurezza cloud con SecurityHub.it

Gestire efficacemente gli incidenti di sicurezza nel cloud e ottenere la certificazione ISO 27017 richiede un approccio preciso e strutturato. Spesso le organizzazioni affrontano difficoltà nel definire procedure di rilevamento tempestive, piani di risposta chiari e comunicazioni trasparenti. Questi aspetti sono fondamentali per limitare i danni, migliorare la compliance e dimostrare affidabilità nel mercato digitale.

Se vuoi superare queste sfide con soluzioni su misura basate su standard riconosciuti, visita la nostra sezione dedicata a Norme ISO Archives – Security Hub. Il nostro team di consulenti esperti ti guiderà passo dopo passo nell’implementazione efficace dei controlli secondo ISO 27017. Scopri come realizzare documentazione personalizzata e ricevere supporto professionale continuativo per assicurare un processo di miglioramento continuo della sicurezza cloud.

Non aspettare che un incidente comprometta la tua azienda. Agisci ora e rendi la tua organizzazione protagonista nella gestione della sicurezza digitale con SecurityHub.it, la tua risorsa italiana per certificazioni ISMS di eccellenza.

Domande Frequenti

Quali sono i primi passi per gestire un incidente di sicurezza nel cloud?

Inizia definendo procedure chiare di rilevamento e segnalazione. Identifica i punti critici di monitoraggio e stabilisci soglie per le potenziali minacce.

Come posso implementare un piano di risposta efficace agli incidenti di sicurezza nel cloud?

Definisci ruoli e responsabilità per il team di sicurezza e crea mappe di flusso per vari tipi di minacce. Assicurati di includere strumenti di analisi forense e di testare il piano regolarmente per migliorarne l’efficacia.

Quali sono i principali vantaggi di ottenere la certificazione ISO 27017?

La certificazione ISO 27017 offre un riconoscimento globale e garantisce che le procedure seguite siano standardizzate e documentate. Implementa controlli di sicurezza sistematici che possono migliorare la gestione delle minacce nel tuo ambiente cloud.

Come analizzare le cause di un incidente di sicurezza nel cloud?

Isola i sistemi compromessi e raccogli prove digitali. Ricostruisci la cronologia dell’incidente identificando gli strumenti e le tecniche utilizzate per prevenire futuri attacchi simili.

Qual è l’importanza della comunicazione durante un incidente di sicurezza?

La comunicazione efficace è cruciale per mantenere la fiducia degli stakeholder e limitare i danni. Stabilire canali di comunicazione chiari e modelli di rapporto standardizzati è fondamentale per una gestione trasparente degli incidenti.

Come verificare l’efficacia delle procedure di sicurezza dopo un incidente?

Condurre audit interni e analizzare le performance delle procedure esistenti sono passi essenziali. Implementa aggiornamenti correttivi basati sulle lacune identificate nel tuo sistema di sicurezza.