Perché Monitorare i Rischi Cyber: Guida Essenziale

Oltre l’80 percento delle aziende italiane subisce almeno un tentativo di attacco informatico ogni anno. La minaccia cyber non è più un problema delle sole grandi imprese ma coinvolge realtà di ogni settore e dimensione, mettendo a rischio continuità operativa e reputazione. Comprendere cosa siano i rischi cyber e come monitorarli permette di reagire in tempo, evitare danni economici importanti e tutelare i dati più sensibili dall’esposizione.

Indice

- Cosa si intende per rischi cyber e monitoraggio

- Tipologie di minacce e vulnerabilità digitali

- Strumenti e metodi di monitoraggio cyber

- Obblighi legali e normativi per le aziende

- Implicazioni per la certificazione iso 27001

Riepilogo dei Punti Chiave

| Punto | Dettagli |

|---|---|

| Rischi Cyber | I rischi cyber richiedono monitoraggio continuo per prevenire attacchi e proteggere infrastrutture critiche. |

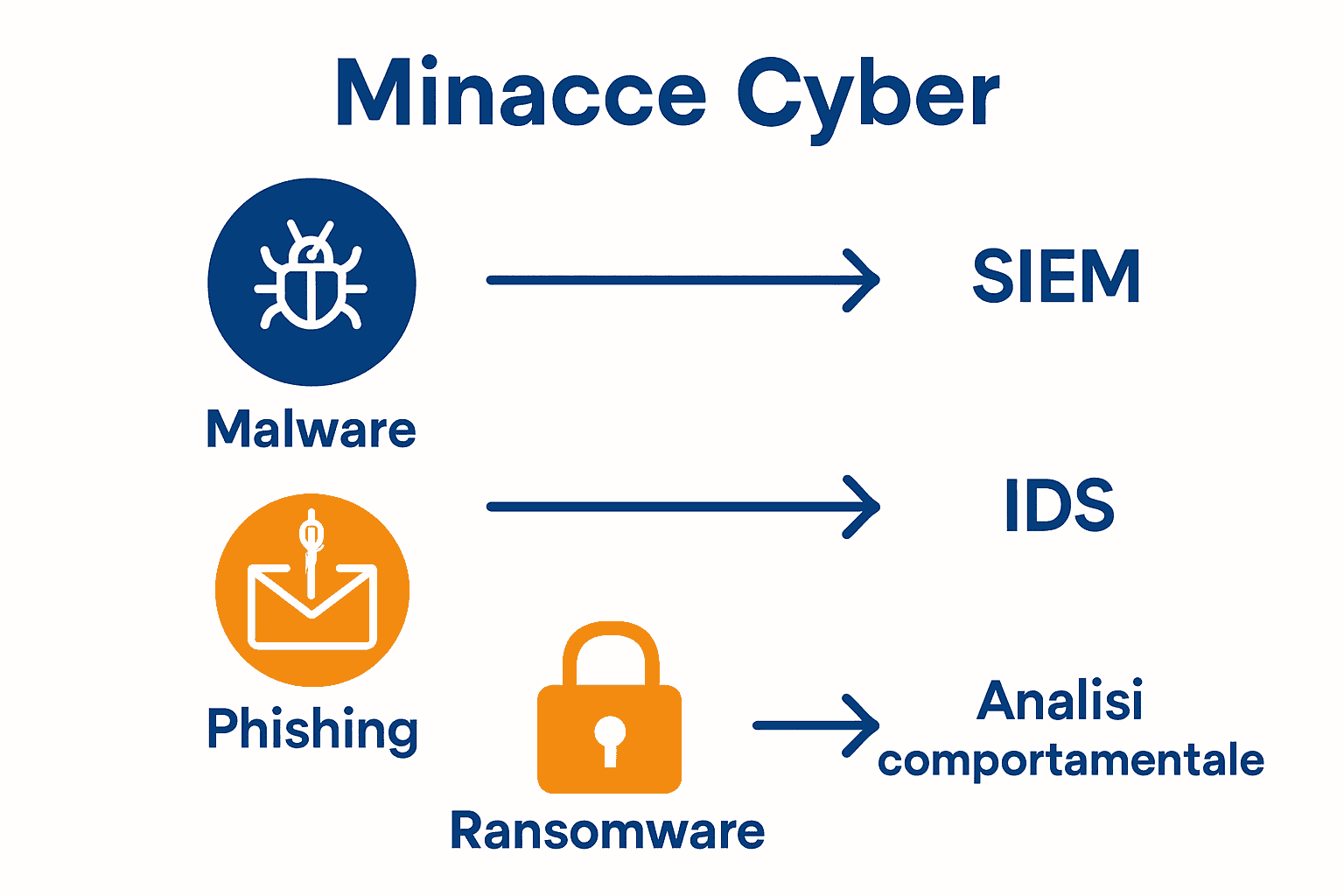

| Tipologie di Minacce | Le minacce informatiche includono malware, phishing, ransomware e attacchi insider. |

| Monitoraggio Efficace | Utilizzare strumenti avanzati come SIEM e sistemi di rilevamento per identificare tempestivamente le minacce. |

| Obblighi Normativi | Le aziende devono conformarsi al GDPR e implementare misure di sicurezza per proteggere i dati personali. |

Cosa Si Intende per Rischi Cyber e Monitoraggio

Nel panorama digitale attuale, i rischi cyber rappresentano una minaccia sempre più complessa e dinamica per le organizzazioni di ogni dimensione. Secondo il Consiglio dell’Unione Europea, le minacce informatiche richiedono un monitoraggio continuo per prevenire potenziali attacchi e proteggere le infrastrutture critiche.

I rischi cyber possono essere definiti come potenziali vulnerabilità e minacce che possono compromettere l’integrità, la riservatezza e la disponibilità dei sistemi informativi. Questi rischi includono diverse tipologie di attacchi, tra cui:

- Malware e virus informatici

- Attacchi di phishing

- Ransomware

- Intrusioni di hacker

- Vulnerabilità dei software

Il Parlamento Europeo sottolinea l’importanza di sviluppare strategie di monitoraggio proattive per garantire la sicurezza delle informazioni e dei sistemi. Il monitoraggio dei rischi cyber non è semplicemente una pratica tecnica, ma una necessità strategica che richiede attenzione costante, analisi preventiva e capacità di risposta rapida.

Il processo di monitoraggio dei rischi cyber implica l’implementazione di sistemi di rilevamento e prevenzione che consentono di identificare tempestivamente potenziali minacce, valutare la loro gravità e attivare immediatamente le procedure di mitigazione. Questo approccio proattivo permette alle organizzazioni di ridurre significativamente la superficie di attacco e proteggere efficacemente i propri asset digitali.

Tipologie di Minacce e Vulnerabilità Digitali

Nel complesso ecosistema digitale, le minacce informatiche si evolvono rapidamente, presentando sfide sempre più sofisticate per le organizzazioni. Analizzando le 7 tipologie di minacce informatiche che ogni PMI deve conoscere, possiamo identificare alcuni degli scenari di rischio più critici.

Le principali categorie di vulnerabilità digitali includono:

- Malware: Software dannosi progettati per infiltrarsi e danneggiare sistemi informatici

- Phishing: Tentativi fraudolenti di ottenere informazioni sensibili spacciandosi per mittenti affidabili

- Attacchi di Social Engineering: Manipolazione psicologica per aggirare le misure di sicurezza

- Attacchi DDoS: Sovraccarico dei sistemi per renderli inaccessibili

- Ransomware: Programmi che crittografano i dati e chiedono un riscatto

- Vulnerabilità dei Software: Debolezze nei sistemi che possono essere sfruttate dagli aggressori

- Attacchi Insider: Minacce provenienti dall’interno dell’organizzazione

Queste minacce rappresentano un rischio complesso che richiede un approccio di sicurezza multilivello. Ogni tipologia di attacco utilizza strategie diverse per compromettere l’integrità dei sistemi informativi, sfruttando debolezze tecnologiche, umane e organizzative.

È fondamentale adottare un approccio proattivo che combini tecnologie di rilevamento avanzate, formazione continua del personale e procedure di gestione degli incidenti ben definite. Solo attraverso una comprensione approfondita di questi rischi e l’implementazione di difese stratificate, le organizzazioni possono proteggersi efficacemente nel panorama delle minacce digitali in continua evoluzione.

Strumenti e Metodi di Monitoraggio Cyber

Il monitoraggio efficace dei rischi cyber richiede l’utilizzo di strumenti avanzati e metodologie integrate. I penetration test e le vulnerability assessment rappresentano tecniche fondamentali per identificare e valutare le potenziali debolezze dei sistemi informatici.

Gli strumenti principali di monitoraggio cyber includono:

- SIEM (Security Information and Event Management): Sistemi di raccolta e analisi degli eventi di sicurezza

- Firewall di nuova generazione: Protezione avanzata dei confini di rete

- Sistemi di rilevamento intrusioni (IDS/IPS): Identificazione e blocco di attività sospette

- Analisi comportamentale degli utenti (UBA): Monitoraggio dei modelli di accesso anomali

- Strumenti di crittografia: Protezione dei dati sensibili

- Threat Intelligence Platform: Raccolta di informazioni sulle minacce emergenti

Secondo COBIT, un framework cruciale per la gestione dei rischi IT, è essenziale adottare un approccio strutturato che combini strumenti tecnologici e processi organizzativi. Questo include la definizione di metriche chiare, la valutazione continua dei rischi e l’implementazione di controlli preventivi e correttivi.

Un metodo avanzato di monitoraggio è rappresentato da IDMEFv2, un formato standardizzato per lo scambio di messaggi di rilevamento degli incidenti. Questo strumento permette alle organizzazioni di condividere rapidamente informazioni sugli eventi di sicurezza, migliorando la capacità di risposta e prevenzione delle minacce informatiche.

Obblighi Legali e Normativi per le Aziende

Nel panorama digitale attuale, le aziende devono rispettare rigorosi obblighi legali e normativi in materia di cybersecurity. Perché tutelare i dati è diventato un imperativo cruciale per garantire la protezione delle informazioni e la conformità alle normative vigenti.

Gli obblighi principali per le aziende comprendono:

- Protezione dei dati personali: Conformità al GDPR

- Segnalazione degli incidenti di sicurezza: Comunicazione tempestiva delle violazioni

- Implementazione di misure di sicurezza: Adozione di controlli tecnici e organizzativi

- Formazione del personale: Sensibilizzazione sui rischi cyber

- Valutazione e gestione dei rischi: Analisi periodica delle vulnerabilità

- Rispetto degli standard internazionali: Certificazioni ISO come requisito

Secondo l’Agenzia per la Cybersicurezza Nazionale, le organizzazioni sono responsabili della definizione e dell’attuazione di politiche di sicurezza informatica che proteggano le infrastrutture critiche. Questo implica un approccio proattivo alla gestione dei rischi digitali.

La norma ISO 27032 fornisce linee guida essenziali per la sicurezza informatica, delineando gli standard che le aziende devono seguire. Le conseguenze del mancato adempimento possono includere sanzioni significative, perdita di reputazione e potenziali rischi legali. La conformità non è solo un obbligo normativo, ma una strategia fondamentale per proteggere gli asset digitali e la fiducia degli stakeholder.

Implicazioni per la Certificazione ISO 27001

La certificazione ISO 27001 rappresenta un punto di svolta strategico per le organizzazioni che intendono dimostrare un impegno concreto nella gestione della sicurezza informatica. Come ottenere la certificazione ISO 27001 diventa un percorso fondamentale per rafforzare la credibilità e la resilienza aziendale nel panorama digitale contemporaneo.

Le principali implicazioni della certificazione includono:

- Valutazione sistematica dei rischi

- Definizione di controlli di sicurezza strutturati

- **Miglioramento continuo dei processi

- Riduzione delle vulnerabilità

- Conformità normativa

- Tutela della reputazione aziendale

Secondo ISO/IEC 27002, la norma fornisce best practices che supportano l’implementazione di un Sistema di Gestione della Sicurezza delle Informazioni (SGSI) efficace e strutturato. L’adozione di questi standard permette alle organizzazioni di identificare, valutare e mitigare proattivamente i rischi informatici.

ISO/IEC 27032 integra ulteriormente il framework, offrendo linee guida specifiche per affrontare le minacce informatiche. La certificazione non rappresenta quindi un mero adempimento burocratico, ma un investimento strategico che trasforma la sicurezza cyber da un costo a un vantaggio competitivo per l’azienda.

Rafforza la tua Difesa Monitorando i Rischi Cyber con SecurityHub

Monitorare con attenzione i rischi cyber è fondamentale per prevenire danni irreparabili ai tuoi dati e alla reputazione della tua azienda Un approccio proattivo alla sicurezza informatica che includa vulnerabilità come malware phishing e ransomware è la chiave per non farsi trovare impreparati di fronte ad attacchi sempre più sofisticati

Non lasciare che la complessità delle minacce digitali ti metta in difficoltà Con SecurityHub puoi accedere a soluzioni specializzate per implementare un efficace Sistema di Gestione della Sicurezza delle Informazioni (ISMS) allineato alle Norme ISO riconosciute e ottenere supporto concreto per la certificazione ISO 27001 e altre certificazioni essenziali Visita il nostro sito SecurityHub.it e scopri come proteggere i tuoi asset digitali oggi stesso senza perdere tempo Preziosa è la capacità di anticipare i rischi e dimostrare affidabilità ai tuoi clienti

Frequenti Domande

Quali sono i principali rischi cyber che le aziende devono monitorare?

I principali rischi cyber includono malware, attacchi di phishing, ransomware, intrusioni di hacker e vulnerabilità dei software.

Perché è importante il monitoraggio dei rischi cyber?

Il monitoraggio dei rischi cyber è fondamentale per prevenire potenziali attacchi, proteggere le infrastrutture critiche e garantire la sicurezza delle informazioni e dei sistemi.

Quali strumenti possono essere utilizzati per il monitoraggio dei rischi cyber?

Tra gli strumenti per il monitoraggio ci sono i sistemi SIEM, i firewall di nuova generazione, i sistemi IDS/IPS, e le piattaforme di Threat Intelligence.

Come si può ottenere la certificazione ISO 27001?

Per ottenere la certificazione ISO 27001, è necessario seguire un percorso che include la valutazione sistematica dei rischi, l’implementazione di controlli di sicurezza e il miglioramento continuo dei processi.