Sicurezza del Dato: Guida Completa per Aziende

Oltre il 60% delle aziende italiane ha subito almeno una violazione dei dati negli ultimi due anni. La protezione delle informazioni non riguarda solo la tecnologia, ma tocca ogni aspetto del lavoro quotidiano e la reputazione stessa dell’organizzazione. Comprendere i principi della sicurezza del dato permette di adottare strategie efficaci per difendere ciò che conta davvero, distinguendo ruoli, rischi e responsabilità con chiarezza.

Indice

- Definizione e principi della sicurezza del dato

- Tipologie di dati e livelli di protezione

- Normative ISO rilevanti per la sicurezza dei dati

- Obblighi organizzativi e ruoli chiave nel data security

- Rischi comuni e strategie di mitigazione aziendale

Punti Chiave

| Punto | Dettagli |

|---|---|

| Principi Fondamentali | Riservatezza, integrità e disponibilità sono essenziali per un sistema di sicurezza efficace. |

| Tipologie di Dati | I dati devono essere classificati per sensibilità, adottando protezione specifica per ciascuna categoria. |

| Normative ISO | Le normative come ISO 27001 e ISO 27002 forniscono linee guida importanti per la gestione della sicurezza dei dati. |

| Responsabilità Organizzativa | La sicurezza dei dati è una responsabilità collettiva che richiede il coinvolgimento di tutti i livelli aziendali. |

Definizione e principi della sicurezza del dato

La sicurezza del dato rappresenta un elemento cruciale per ogni organizzazione moderna che intenda proteggere le proprie informazioni sensibili da potenziali minacce esterne e interne. Secondo le linee guida dell’Università di Genova, la gestione della sicurezza informatica richiede un approccio strutturato che consideri non solo gli aspetti tecnologici, ma anche i comportamenti umani.

I principali principi della sicurezza del dato possono essere sintetizzati in alcuni concetti chiave:

- Riservatezza: Garantire che le informazioni siano accessibili solo a soggetti autorizzati

- Integrità: Assicurare che i dati non vengano modificati in modo non controllato

- Disponibilità: Mantenere le informazioni accessibili quando necessario

- Autenticazione: Verificare l’identità dei soggetti che accedono ai sistemi

Questi principi fondamentali formano la base di un solido sistema di protezione delle informazioni.

Cos’è la sicurezza delle informazioni? Spiegazione chiara offre ulteriori dettagli su come implementare strategie efficaci di gestione dei dati.

Per le aziende moderne, la sicurezza del dato non è semplicemente una questione tecnica, ma una componente strategica del proprio modello di business. Significa proteggere asset intangibili ma estremamente preziosi: informazioni che rappresentano spesso il vero patrimonio di un’organizzazione. La corretta implementazione richiede una visione olistica che coinvolga tecnologia, processi e fattore umano, garantendo un approccio integrato e dinamico alla gestione dei rischi informatici.

Tipologie di dati e livelli di protezione

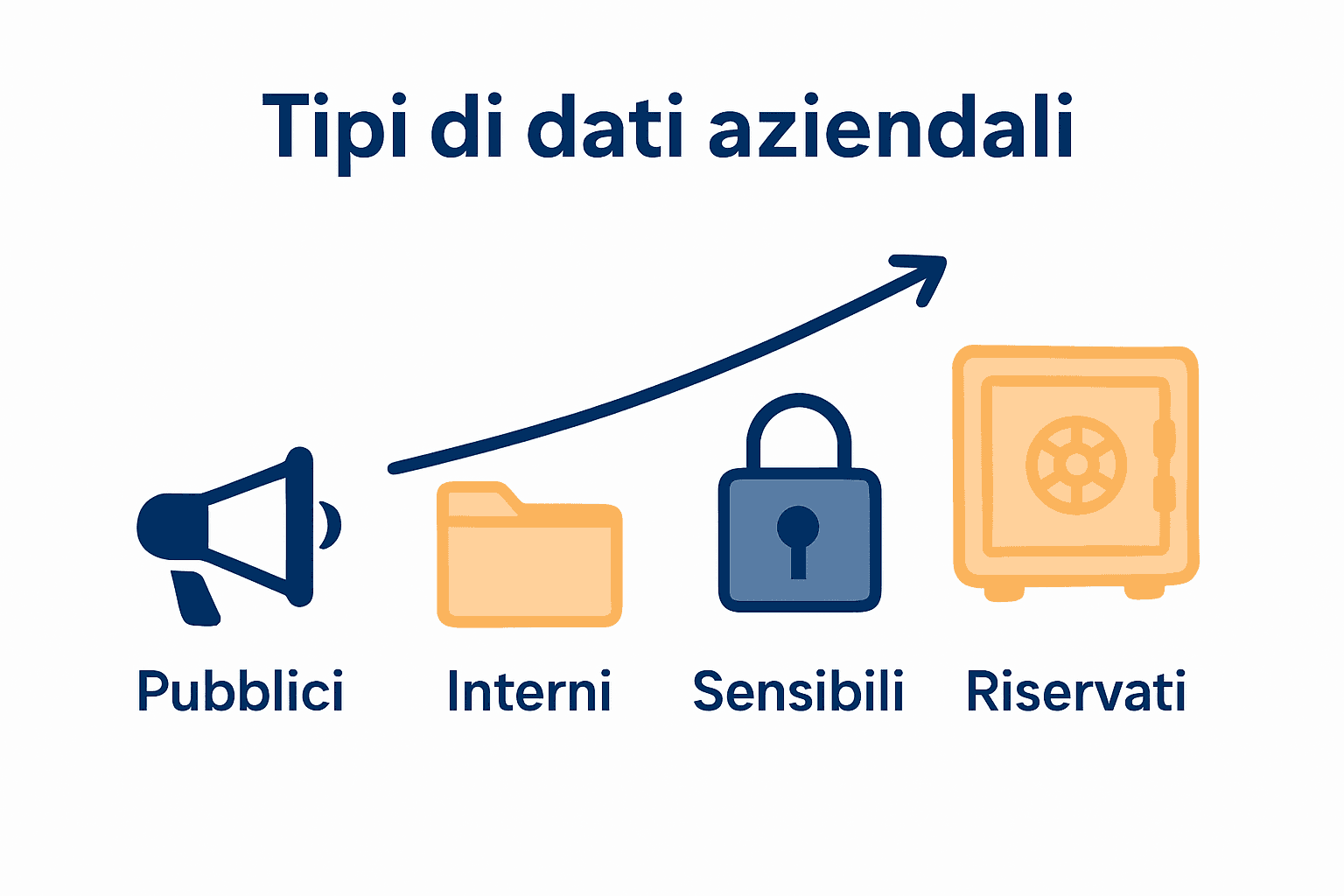

La gestione della sicurezza dei dati richiede una comprensione approfondita delle diverse tipologie di informazioni e dei relativi livelli di protezione. Secondo il syllabus di sicurezza IT dell’Università eCampus, i dati possono essere classificati in base alla loro sensibilità, richiedendo approcci di protezione specifici e mirati.

Le principali categorie di dati da proteggere includono:

Ecco una sintesi delle principali tipologie di dati e i relativi livelli di protezione suggeriti:

| Tipologia di Dato | Esempi | Livello di Protezione |

|---|---|---|

| Dati Pubblici | Dati di contatto generali Informazioni promozionali | Basso |

| Dati Interni | Report finanziari interni Documentazione aziendale | Medio |

| Dati Sensibili | Dati personali Dati sanitari Informazioni bancarie | Alto |

| Dati Riservati | Segreti commerciali Strategie aziendali | Molto Alto |

- Dati Pubblici: Informazioni liberamente accessibili, che non necessitano di particolari restrizioni

- Dati Interni: Informazioni riservate per uso aziendale, con accesso limitato

- Dati Sensibili: Informazioni critiche che richiedono protezione avanzata (dati personali, finanziari, sanitari)

- Dati Riservati: Informazioni strategiche con accesso estremamente limitato

Un aspetto cruciale nella protezione dei dati è il data masking, una tecnica descritta da Wikipedia che consente di offuscare le informazioni sensibili. Questa metodologia distingue tra mascheramento statico e dinamico, permettendo alle organizzazioni di proteggere efficacemente i dati più critici.

Per implementare un sistema di protezione efficace, le aziende devono adottare 7 punti chiave ISO 27018 per la protezione dei dati, sviluppando un approccio stratificato che tenga conto della natura specifica di ciascun tipo di informazione. La sicurezza non è un concetto uniforme, ma un insieme di pratiche modulari che si adattano alla complessità dei diversi contesti aziendali.

Normative ISO rilevanti per la sicurezza dei dati

Nel panorama della sicurezza informatica, le normative ISO rappresentano un punto di riferimento fondamentale per le organizzazioni che intendono proteggere efficacemente i propri asset digitali. Secondo Wikipedia, la norma ISO 27002 fornisce un codice di pratica esaustivo per la gestione della sicurezza delle informazioni, delineando controlli e linee guida specifiche per proteggere i dati all’interno delle diverse realtà aziendali.

Le principali normative ISO rilevanti per la sicurezza dei dati includono:

- ISO 27001: Standard per i sistemi di gestione della sicurezza delle informazioni

- ISO 27002: Codice di pratica per i controlli di sicurezza informatica

- ISO 27017: Linee guida per la sicurezza nel cloud computing

- ISO 27018: Protezione dei dati personali nel cloud

Un aspetto particolarmente interessante è la cybersecurity, che secondo Wikipedia trova nella norma ISO 27032 una guida specifica per affrontare gli aspetti unici della sicurezza informatica e le sue interconnessioni con altri domini di sicurezza. Come implementare misure tecniche ISO 27018 per la protezione dei dati offre ulteriori approfondimenti sulle metodologie pratiche di implementazione.

Queste normative non sono semplicemente un insieme di regole astratte, ma rappresentano un framework concreto che consente alle organizzazioni di sviluppare approcci sistemici e proattivi nella gestione della sicurezza informatica. L’obiettivo finale è creare un ecosistema digitale resiliente, capace di proteggere efficacemente i dati sensibili da minacce sempre più complesse e sophisticated.

Obblighi organizzativi e ruoli chiave nel data security

La sicurezza dei dati non è più un compito esclusivo dei dipartimenti IT, ma una responsabilità condivisa che coinvolge ogni livello organizzativo. Secondo le linee guida dell’Università di Genova, gli obblighi organizzativi richiedono un approccio sistemico che enfatizza la responsabilità individuale nella protezione delle informazioni.

I ruoli chiave nella gestione della sicurezza dei dati comprendono:

- Responsabile della Sicurezza IT (CISO): Supervisiona la strategia complessiva di sicurezza

- Data Protection Officer (DPO): Garantisce la conformità alle normative sulla privacy

- Information Security Manager: Implementa e mantiene i sistemi di protezione

- Analisti di Sicurezza: Monitorano e rispondono alle minacce informatiche

Il ruolo della sicurezza dati diventa sempre più strategico, come evidenziato dal syllabus di sicurezza IT dell’Università eCampus, che sottolinea l’importanza di politiche e procedure organizzative per garantire una protezione efficace delle informazioni. Le aziende devono sviluppare un ecosistema di sicurezza che integri tecnologia, processi e fattore umano.

L’implementazione di un sistema di sicurezza efficace richiede non solo competenze tecniche, ma anche una cultura aziendale consapevole. Ogni dipendente diventa un guardiano della sicurezza, con l’obbligo di seguire procedure, riconoscere potenziali rischi e adottare comportamenti che proteggano gli asset informativi dell’organizzazione.

Rischi comuni e strategie di mitigazione aziendale

Nel panorama digitale attuale, le aziende devono affrontare una molteplicità di rischi informatici sempre più complessi e sofisticati. Secondo le linee guida dell’AgID, è fondamentale adottare un approccio di ‘security by design’ che permetta di prevenire e mitigare proattivamente le potenziali minacce.

I principali rischi informatici per le aziende includono:

- Attacchi di phishing: Tentativi di acquisire informazioni sensibili mediante inganno

- Ransomware: Malware che cripta i dati e richiede un riscatto

- Violazioni dei dati: Accessi non autorizzati a sistemi e informazioni aziendali

- Vulnerabilità software: Debolezze nei sistemi che possono essere sfruttate dagli attaccanti

Il syllabus di sicurezza IT dell’Università eCampus evidenzia l’importanza di implementare strategie di mitigazione che combinino misure preventive e reattive. 7 Tipi di Rischi Informatici e Come Affrontarli fornisce un quadro completo per comprendere e gestire questi rischi.

Una strategia efficace richiede un approccio olistico che includa formazione continua del personale, aggiornamenti tecnologici costanti, implementazione di sistemi di monitoraggio avanzati e piani di risposta immediata agli incidenti. La sicurezza non è un traguardo, ma un processo continuo di adattamento e miglioramento.

Affronta la Sicurezza del Dato con Soluzioni Concerte e Certificazioni Riconosciute

La sicurezza del dato richiede oggi più che mai un approccio integrato che unisca tecnologia e gestione efficace del rischio. Se la tua azienda fatica a garantire riservatezza, integrità e disponibilità delle informazioni sensibili è fondamentale agire per non compromettere la fiducia dei clienti e la continuità del business. Comprendere le normative ISO come la 27001 e la 27018 rappresenta un passo decisivo per proteggere dati personali e cloud in modo sistematico e certificato.

Sicurezza e conformità diventano così il fulcro delle tue strategie aziendali per creare un valore tangibile e diffondere una cultura di protezione efficace.

Scopri come la nostra consulenza specializzata in certificazioni ISMS può guidarti con documentazione personalizzata e supporto professionale nell’ottenimento delle norme di sicurezza più attuali e riconosciute.

Approfondisci le Norme ISO Archives – Security Hub per conoscere le best practice del settore.

Non aspettare che una violazione o un rischio comprometta il tuo business. Visita SecurityHub.it e trasforma la gestione della sicurezza dati in un vantaggio competitivo. Inizia oggi stesso il percorso verso la certificazione ISO 27001 e incrementa la fiducia dei tuoi clienti adottando soluzioni concrete e a prova di futuro. Leggi anche le ultime novità nella categoria Uncategorized Archives – Security Hub per rimanere aggiornato.

Frequently Asked Questions

Che cos’è la sicurezza del dato?

La sicurezza del dato è l’insieme di pratiche e strategie utilizzate per proteggere informazioni sensibili da accessi non autorizzati, garantendo riservatezza, integrità e disponibilità delle informazioni.

Quali sono i principali principi della sicurezza del dato?

I principali principi della sicurezza del dato includono riservatezza (accesso limitato alle informazioni), integrità (protezione della modifica non autorizzata dei dati), disponibilità (accesso alle informazioni quando necessario) e autenticazione (verifica dell’identità degli utenti).

Quali sono le tipologie di dati e i relativi livelli di protezione?

Le tipologie di dati includono: dati pubblici (basso livello di protezione), dati interni (livello medio), dati sensibili (alto livello) e dati riservati (molto alto livello di protezione).

Come posso mitigare i rischi informatici nella mia azienda?

È possibile mitigare i rischi informatici attraverso un approccio di ‘security by design’, implementando misure preventive come la formazione del personale, l’uso di software di sicurezza aggiornati, monitoraggio costante e piani di risposta agli incidenti.