Strategie per la protezione dati nelle PMI italiane

Solo il 15% delle PMI italiane dispone di una strategia cyber strutturata secondo il Cyber Index PMI, un dato che mette in luce quanto sia urgente rafforzare la protezione dei dati nel settore tecnologico nazionale. In uno scenario di minacce in costante evoluzione, ogni Responsabile della sicurezza informatica si trova di fronte alla necessità di gestire rischi sempre più complessi e di dimostrare conformità a standard internazionali come la norma ISO 27001. Questa guida offre soluzioni pratiche e aggiornate per costruire difese solide, aumentare la resilienza e proteggere la reputazione aziendale.

Indice

- Protezione dati e sicurezza informatica: definizione chiara

- Principali strategie operative per pmi tecnologiche

- Norme iso 27001, iso 27017 e gdpr: obblighi e vantaggi

- Ruoli chiave e responsabilità nella gestione dati

- Rischi comuni e errori da evitare nella protezione dati

- Soluzioni cloud e pratiche di resilienza aziendale

Risultati chiave

| Punto | Dettagli |

|---|---|

| Importanza della Sicurezza Informatica | La sicurezza informatica è fondamentale per le PMI italiane e deve essere parte integrante della strategia aziendale. |

| Adozione di Standard ISO e GDPR | Implementare standard come ISO 27001 e compliance al GDPR è essenziale per garantire una gestione efficace della sicurezza dei dati. |

| Formazione del Personale | È cruciale formare continuamente il personale sui rischi informatici per evitare errori e vulnerabilità. |

| Proattività nella Gestione dei Rischi | Le PMI devono adottare un approccio proattivo nella gestione dei rischi, integrando valutazioni regolari e aggiornamenti delle tecnologie. |

Protezione dati e sicurezza informatica: definizione chiara

La sicurezza informatica rappresenta un elemento strategico fondamentale per le piccole e medie imprese italiane, andando oltre il semplice concetto di difesa tecnologica per diventare un fattore critico di successo aziendale. Come evidenzia il Cyber Index PMI, solo il 15% delle imprese possiede una strategia cyber strutturata, rivelando un gap significativo nel panorama imprenditoriale nazionale.

Questo contesto implica che la protezione dei dati non è più un optional, bensì un requisito essenziale per garantire la continuità operativa e mantenere la fiducia dei clienti. Gli elementi chiave di una strategia di sicurezza informatica comprendono:

- Analisi preventiva dei rischi digitali

- Implementazione di controlli di accesso rigorosi

- Formazione continua del personale

- Adozione di tecnologie di protezione avanzate

Il Rapporto Clusit sottolinea l’incremento degli attacchi informatici, rendendo indispensabile per le PMI sviluppare un approccio proattivo e strutturato alla protezione dei dati aziendali. La norma ISO 27001 emerge come strumento strategico per implementare un Sistema di Gestione della Sicurezza delle Informazioni (ISMS) efficace e riconosciuto a livello internazionale.

Consiglio professionale: Effettua regolarmente valutazioni dei rischi informatici e aggiorna il tuo piano di sicurezza almeno ogni sei mesi per rimanere al passo con le minacce emergenti.

Principali strategie operative per PMI tecnologiche

Le PMI tecnologiche devono adottare un approccio strategico e multidimensionale alla sicurezza informatica, integrando soluzioni tecnologiche e gestionali per contrastare le minacce digitali emergenti. Le strategie operative più efficaci richiedono un’analisi approfondita dei rischi specifici del settore tecnologico.

Gli elementi chiave di una strategia operativa completa includono:

- Implementazione di sistemi di rilevamento delle minacce

- Definizione di piani di risposta agli incidenti

- Formazione continua del personale sulla sicurezza

- Protezione multilivello delle infrastrutture digitali

Secondo l’analisi di Colligo Ingegneria, le PMI tecnologiche devono concentrarsi sulla creazione di una cultura aziendale della sicurezza, integrando i principi di gestione dei rischi in ogni processo organizzativo. Questo approccio richiede un investimento strategico che coinvolga persone, processi e tecnologie, con un’attenzione particolare alla conformità degli standard internazionali come ISO 27001.

Un aspetto cruciale è la proattività nella gestione dei rischi, che significa non solo difendersi dalle minacce attuali, ma anticipare e prevenire potenziali attacchi futuri. Ciò implica un monitoraggio costante, aggiornamenti tecnologici tempestivi e una valutazione continua delle vulnerabilità aziendali.

Consiglio professionale: Sviluppa un piano di sicurezza informatica dettagliato che includa valutazioni dei rischi trimestrali e un programma di formazione obbligatorio per tutti i dipendenti.

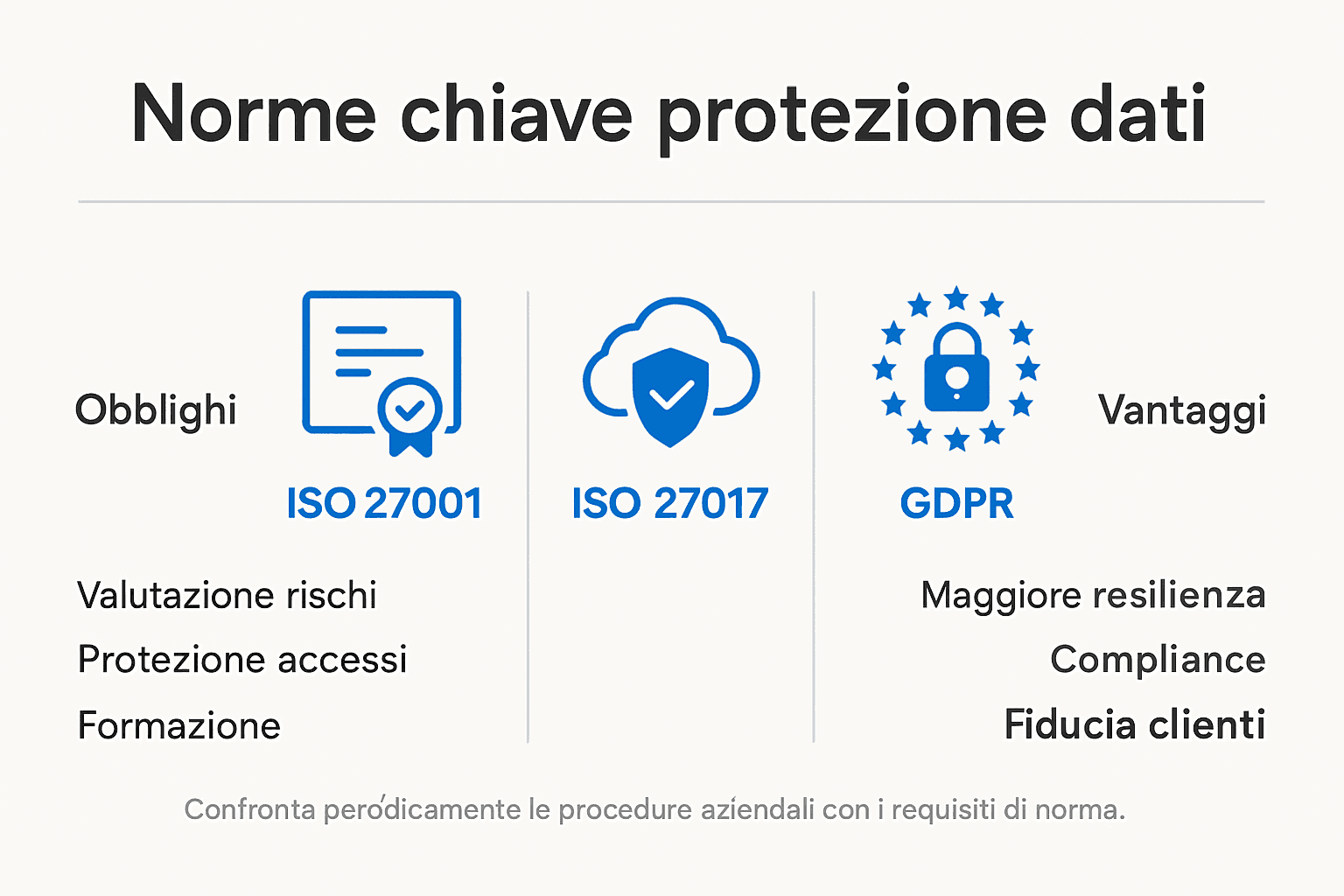

Norme ISO 27001, ISO 27017 e GDPR: obblighi e vantaggi

Le normative ISO e il GDPR rappresentano un quadro essenziale per la protezione dei dati nelle imprese italiane, offrendo un approccio strutturato e completo alla gestione della sicurezza informatica. La sinergia tra GDPR e ISO 27001 consente alle organizzazioni di tradurre requisiti legislativi in misure operative concrete e strategiche.

Le principali norme e i loro obiettivi specifici includono:

- ISO 27001: Sistema di Gestione della Sicurezza delle Informazioni

- Definisce requisiti per la protezione e la gestione dei dati

- Copre aspetti di riservatezza, integrità e disponibilità

- ISO 27017: Linee guida per la sicurezza nel cloud computing

- Specifica controlli di sicurezza per servizi cloud

- Gestisce rischi specifici dell’infrastruttura digitale

- GDPR: Regolamento europeo sulla protezione dei dati personali

- Stabilisce diritti per i cittadini

- Impone obblighi stringenti per le aziende nel trattamento dei dati

L’adozione di questi standard offre vantaggi significativi, tra cui una maggiore resilienza dei sistemi, un management strutturato dei rischi e una crescita della credibilità aziendale. Le organizzazioni che implementano questi framework dimostrano un impegno concreto verso la sicurezza digitale e la tutela delle informazioni sensibili.

Ecco una panoramica comparativa delle principali normative internazionali per la sicurezza dei dati:

| Norma / Regolamento | Ambito di applicazione | Beneficio aziendale | Criticità principali |

|---|---|---|---|

| ISO 27001 | Tutte le imprese | Migliora la governance dei dati | Implementazione richiede tempo |

| ISO 27017 | Servizi cloud | Rafforza sicurezza cloud | Aggiornamenti tecnici frequenti |

| GDPR | Dati personali in UE | Protegge diritti utenti | Elevate sanzioni in caso di errori |

Consiglio professionale: Effettua una valutazione comparativa annuale tra i tuoi attuali processi di sicurezza e i requisiti degli standard ISO e GDPR per identificare tempestivamente eventuali gap.

Ruoli chiave e responsabilità nella gestione dati

Un sistema efficace di protezione dati richiede una chiara definizione dei ruoli organizzativi e delle relative responsabilità. La governance della cybersicurezza nelle PMI deve strutturare un modello che identifichi precisamente i compiti di ciascun soggetto coinvolto.

I ruoli principali nella gestione della sicurezza dei dati includono:

- CISO (Chief Information Security Officer)

- Sviluppo delle policy di sicurezza

- Gestione e mitigazione dei rischi

- Supervisione della conformità normativa

- DPO (Data Protection Officer)

- Verifica della conformità al GDPR

- Consulenza su valutazioni d’impatto

- Gestione delle richieste degli interessati

- Responsabile IT

- Implementazione tecnica delle misure di sicurezza

- Manutenzione delle infrastrutture digitali

- Monitoraggio degli accessi e dei sistemi

Secondo un’analisi approfondita, la sinergia tra CISO, DPO e dipartimento HR è essenziale per implementare strategie di sicurezza efficaci e diffondere una cultura aziendale orientata alla protezione dei dati. La comunicazione interna e la definizione chiara delle competenze diventano elementi cruciali per garantire un approccio proattivo alla gestione dei rischi informatici.

Di seguito una sintesi dei ruoli chiave e dell’impatto sulla sicurezza organizzativa nelle PMI:

| Ruolo aziendale | Funzione principale | Impatto sulla sicurezza |

|---|---|---|

| CISO | Politiche di sicurezza IT | Migliora la resilienza |

| DPO | Conformità privacy e GDPR | Riduce rischi legali |

| Responsabile IT | Gestione infrastrutture digitali | Protegge gli asset tecnologici |

Consiglio professionale: Organizza sessioni di formazione periodiche che coinvolgano trasversalmente tutti i ruoli aziendali, per assicurare una comprensione condivisa delle responsabilità in materia di sicurezza dei dati.

Rischi comuni e errori da evitare nella protezione dati

Le piccole e medie imprese italiane sono particolarmente vulnerabili a rischi informatici che possono compromettere la loro operatività e reputazione. Le PMI sono esposte a molteplici errori di cybersecurity che richiedono una valutazione attenta e un approccio proattivo.

I principali errori da evitare includono:

- Password deboli o non gestite correttamente

- Utilizzo di password predefinite

- Mancata implementazione dell’autenticazione a più fattori

- Condivisione inappropriata delle credenziali

- Mancanza di formazione del personale

- Scarsa consapevolezza sui rischi informatici

- Inadeguata comprensione delle policy di sicurezza

- Assenza di training periodici

- Infrastrutture tecnologiche non aggiornate

- Software obsoleti

- Mancata applicazione di patch di sicurezza

- Assenza di sistemi di backup regolari

Secondo un’analisi approfondita, la sottovalutazione del rischio cyber e la gestione non strategica della sicurezza rappresentano le principali criticità per le PMI. Questi comportamenti aumentano significativamente la probabilità di subire attacchi come phishing, ransomware e furto di dati, con potenziali conseguenze economiche e reputazionali devastanti.

Consiglio professionale: Implementa un programma di formazione continua sulla sicurezza informatica che coinvolga tutti i livelli aziendali, aggiornando periodicamente le competenze del personale sui rischi emergenti.

Soluzioni cloud e pratiche di resilienza aziendale

Le soluzioni cloud rappresentano oggi un elemento strategico fondamentale per le PMI italiane, offrendo opportunità di scalabilità e flessibilità nei processi di gestione dei dati. Le guide pratiche dell’Agenzia per la Cybersicurezza Nazionale evidenziano l’importanza di un approccio consapevole e strutturato alle tecnologie cloud.

Le principali pratiche di resilienza aziendale nel cloud includono:

- Backup e ripristino

- Configurazione di backup automatici ridondanti

- Archivazione dei dati in multiple località geografiche

- Test periodici delle procedure di recupero

- Sicurezza perimetrale

- Implementazione di autenticazione multifattore

- Monitoraggio costante degli accessi

- Crittografia dei dati in transito e a riposo

- Governance e compliance

- Definizione di policy di utilizzo cloud

- Controlli e reportistica periodica

- Allineamento con standard normativi

Un approccio strategico richiede una valutazione continua dei rischi e l’adozione di tecnologie cloud che garantiscano protezione, efficienza e conformità normativa. La resilienza non è solo un concetto tecnologico, ma un modello organizzativo che coinvolge persone, processi e infrastrutture digitali.

Consiglio professionale: Effettua una valutazione trimestrale dell’architettura cloud, verificando costantemente la conformità e l’efficacia delle misure di sicurezza implementate.

Potenzia la protezione dati della tua PMI con soluzioni certificate e su misura

La crescente complessità della sicurezza informatica richiede alle PMI italiane un approccio strategico basato su norme riconosciute come la ISO 27001 e l’integrazione di pratiche efficaci per la protezione e gestione dei dati. Se temi le vulnerabilità legate a password deboli, infrastrutture obsolete o inadeguata formazione del personale, è fondamentale agire subito per evitare rischi legali e danni reputazionali.

Scopri come SecurityHub.it può supportarti nel percorso di certificazione e nel rafforzamento del tuo Sistema di Gestione della Sicurezza delle Informazioni (ISMS). Attraverso un accompagnamento professionale e documentazione personalizzata potrai garantire conformità al GDPR e agli standard Norme ISO come ISO 27001 e ISO 27017. Non aspettare che un attacco informatico comprometta il tuo business agisci ora per valorizzare la credibilità della tua azienda e proteggere i tuoi dati con efficacia e sicurezza.

Frequently Asked Questions

Quali sono le principali strategie di sicurezza informatica per le PMI?

Le PMI dovrebbero implementare un’analisi preventiva dei rischi digitali, controlli di accesso rigorosi, formazione continua del personale e tecnologie di protezione avanzate.

Come può un’azienda certificarsi secondo la norma ISO 27001?

Per certificarsi ISO 27001, un’azienda deve implementare un Sistema di Gestione della Sicurezza delle Informazioni (ISMS) efficace, documentare i processi di gestione dei dati e sottoporsi a un audit da parte di un ente certificatore.

Quali errori comuni le PMI devono evitare nella protezione dei dati?

Le PMI dovrebbero evitare l’uso di password deboli, la mancanza di formazione del personale e l’uso di infrastrutture tecnologiche non aggiornate per ridurre il rischio di attacchi informatici.

Qual è il ruolo del CISO e del DPO nella gestione della sicurezza dei dati?

Il CISO sviluppa le politiche di sicurezza e gestisce i rischi, mentre il DPO verifica la conformità al GDPR e gestisce le richieste di dati degli interessati, assicurando una corretta gestione della sicurezza informatica.