Cosa Sono I Rischi Cyber: Guida Essenziale 2024

Quasi il 60% delle aziende subisce almeno un attacco informatico ogni anno secondo recenti studi. I rischi cyber sono cresciuti rapidamente e non riguardano più solo le grandi imprese ma toccano anche le piccole realtà e chiunque operi online. Comprendere davvero le diverse minacce digitali e come riconoscerle è il primo passo per difendere dati, reputazione e continuità aziendale in un contesto sempre più esposto.

Indice

- Cosa si intende per rischi cyber

- Principali tipologie di rischi cyber

- Come si manifestano le minacce informatiche

- Normativa europea e obblighi per le aziende

- Implicazioni per pmi e settore cloud

- Errori comuni nella gestione del rischio cyber

Punti Chiave

| Punto | Dettagli |

|---|---|

| Comprensione dei rischi cyber | Le minacce digitali possono compromettere la sicurezza dei sistemi aziendali, richiedendo un’adeguata strategia di protezione. |

| Tipologie di attacchi | Malware, phishing, e ransomware sono tra le minacce più diffuse che richiedono misure difensive specifiche. |

| Normativa e obblighi | Le aziende devono adempiere a requisiti normativi sulla cybersecurity per garantire la protezione dei dati personali. |

| Formazione continua | Investire nella formazione dei dipendenti è cruciale per la gestione efficace dei rischi informatici e per ridurre gli errori operativi. |

Cosa si intende per rischi cyber

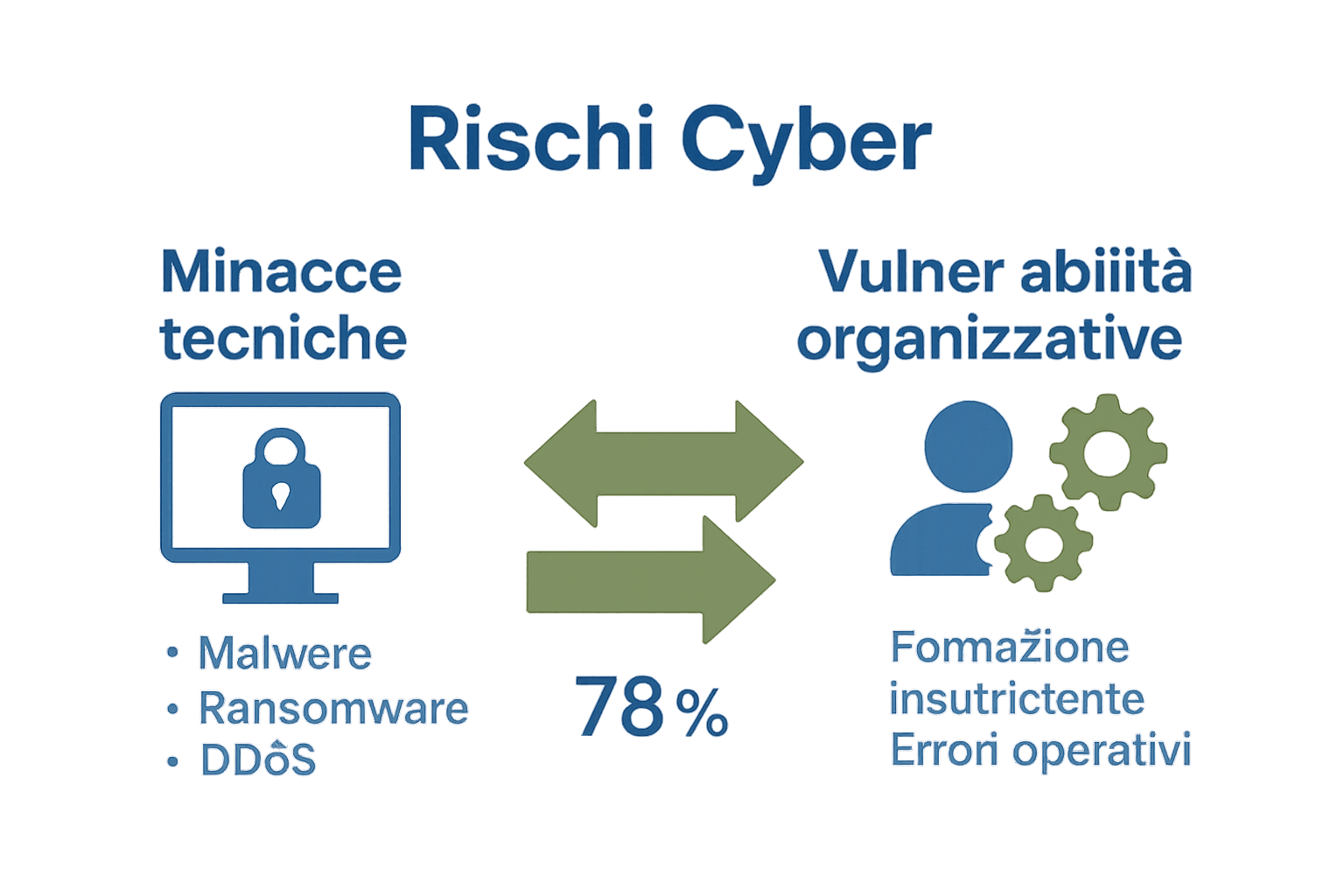

I rischi cyber rappresentano le minacce digitali che possono compromettere la sicurezza dei sistemi informatici aziendali. Secondo Fortinet, questi attacchi mirano spesso ad accedere, modificare o distruggere informazioni sensibili, con conseguenze che possono andare dall’estorsione di denaro all’interruzione dei processi aziendali.

Nel dettaglio, i ciber-rischi includono una vasta gamma di potenziali vulnerabilità. Come spiega TrustValley, questi rischi possono compromettere la sicurezza delle informazioni aziendali con conseguenze che vanno ben oltre la semplice perdita di dati, interessando aspetti critici come la reputazione aziendale.

I principali tipi di rischi cyber includono:

- Attacchi malware: software dannosi che penetrano nei sistemi

- Phishing: tentativi di rubare dati sensibili tramite email ingannevoli

- Attacchi ransomware: crittografia dei dati con richiesta di riscatto

- Intrusioni di rete: accessi non autorizzati ai sistemi informatici

È fondamentale comprendere che i rischi cyber non sono solo un problema tecnico, ma una vera e propria minaccia strategica per qualsiasi organizzazione moderna. Scopri la nostra guida completa sulla gestione dei rischi informatici per approfondire le strategie di protezione più efficaci.

Principali tipologie di rischi cyber

Secondo Fortinet, le principali tipologie di rischi cyber includono diverse minacce informatiche che possono compromettere la sicurezza aziendale. Ogni tipologia di attacco presenta caratteristiche e modalità di penetrazione specifiche, richiedendo strategie di difesa mirate e articolate.

Analisi dei Rischi Informatici evidenzia come questi rischi possano causare significative interruzioni operative e potenziali perdite finanziarie. Le principali categorie di minacce comprendono:

- Malware: Software dannosi che si introducono nei sistemi per rubare o danneggiare dati

- Phishing: Tentativi di ingannare gli utenti per ottenere informazioni riservate

- Attacchi DDoS: Sovraccarico dei sistemi per renderli temporaneamente inaccessibili

- Ransomware: Crittografia dei dati con richiesta di riscatto per sbloccarli

- Spyware: Programmi che raccolgono segretamente informazioni

- Trojan Horse: Malware camuffati da software leciti

Per comprendere meglio le strategie di difesa, consulta la nostra guida sui 7 tipi di rischi informatici e scopri come proteggere efficacemente la tua infrastruttura tecnologica.

Come si manifestano le minacce informatiche

Le minacce informatiche si manifestano attraverso diverse strategie sofisticate che mirano a compromettere la sicurezza dei sistemi digitali. Alcuni dei meccanismi più comuni richiedono una comprensione approfondita delle tecniche di manipolazione utilizzate dai criminali informatici.

Un esempio emblematico è il phishing, che secondo Wikipedia rappresenta una truffa online in cui un malintenzionato si spaccia per un’entità affidabile, inducendo le vittime a fornire informazioni sensibili come credenziali di accesso o dati finanziari. Questi attacchi sfruttano spesso la psicologia umana, creando messaggi email o comunicazioni che sembrano provenire da fonti legittime.

Altri meccanismi particolarmente pericolosi includono:

- Social engineering: manipolazione psicologica per ottenere informazioni riservate

- Ingegneria dei contenuti: creazione di contenuti ingannevoli per catturare l’attenzione

- Attacchi mirati: personalizzazione degli attacchi basata su ricerche specifiche sulla vittima

Un altro esempio significativo è il ransomware, come descritto da Wikipedia, un malware che limita l’accesso al sistema o ai file dell’utente, richiedendo un riscatto per ripristinare l’accesso. Questi attacchi possono bloccare completamente i sistemi o cifrare i file, rendendo i dati inaccessibili fino al pagamento del riscatto.

Per comprendere meglio le dinamiche degli attacchi informatici, scopri i 7 tipi di minacce più pericolose che ogni azienda dovrebbe conoscere.

Normativa europea e obblighi per le aziende

La normativa europea sulla cybersecurity rappresenta un quadro legislativo sempre più stringente che impone requisiti rigorosi alle aziende in materia di protezione dei dati e sicurezza informatica. Questi regolamenti mirano a garantire un livello di protezione adeguato per i cittadini e le loro informazioni personali nel contesto digitale.

Secondo 24 Ore Business School, la normativa europea impone alle aziende l’adozione di misure specifiche per proteggere i dati personali e garantire la sicurezza dei sistemi informatici, con particolare attenzione agli obblighi in caso di potenziali violazioni dei dati.

Gli obblighi principali per le aziende includono:

- Valutazione dei rischi: Identificazione e analisi preventiva delle vulnerabilità

- Misure di sicurezza: Implementazione di protezioni tecniche e organizzative

- Formazione del personale: Preparazione dei dipendenti sulla gestione dei rischi informatici

- Notifica delle violazioni: Comunicazione tempestiva di eventuali data breach

- Documentazione: Mantenimento di registri dettagliati delle misure di sicurezza

Per comprendere meglio gli aspetti normativi e le relative implicazioni, scopri la nostra guida completa sulla compliance GDPR e ISO 27018, che ti aiuterà a navigare efficacemente nel complesso panorama della normativa europea sulla cybersecurity.

Implicazioni per PMI e settore cloud

L’adozione delle tecnologie cloud rappresenta una sfida cruciale per le piccole e medie imprese nel panorama della cybersecurity contemporaneo. Le PMI si trovano ad affrontare un ecosistema digitale sempre più complesso, dove la gestione dei rischi informatici diventa un elemento strategico fondamentale per la sopravvivenza aziendale.

Secondo TrustValley Guide, le PMI devono fronteggiare sfide significative nella gestione dei ciber-rischi, specialmente quando utilizzano servizi cloud, che richiedono strategie di sicurezza adeguate per proteggere dati sensibili e garantire la continuità operativa.

Le principali implicazioni per le PMI nel settore cloud includono:

- Perdita di controllo sui dati: Rischio di non avere piena visibilità delle informazioni

- Dipendenza dai fornitori: Vulnerabilità legate alle infrastrutture esterne

- Configurazione dei sistemi: Necessità di impostazioni di sicurezza personalizzate

- Formazione del personale: Competenze necessarie per gestire ambienti cloud

- Compliance normativa: Adeguamento a standard di sicurezza complessi

Come evidenziato da Analisi dei Rischi Informatici, l’adozione del cloud computing introduce nuovi rischi informatici che richiedono una gestione proattiva e consapevole.

Per supportare le PMI in questo percorso, scopri le 7 best practice di sicurezza cloud più efficaci che possono fare la differenza nella protezione dei tuoi asset digitali.

Errori comuni nella gestione del rischio cyber

La gestione del rischio cyber richiede un approccio strategico e consapevole, ma molte organizzazioni incorrono in errori che possono compromettere significativamente la propria sicurezza informatica. Questi errori non sono solo tecnici, ma spesso derivano da una mancata comprensione olistica della sicurezza digitale.

Secondo Wikipedia, uno dei principali errori è la mancata implementazione delle misure di hardening, ovvero il rafforzamento delle piattaforme installate per migliorare la sicurezza informatica. Questo include attività cruciali come la chiusura di porte non necessarie e la disabilitazione di servizi inutilizzati che possono rappresentare potenziali vettori di attacco.

I principali errori nella gestione del rischio cyber includono:

- Sottovalutazione delle minacce: Credere che il proprio sistema sia immune agli attacchi

- Mancanza di formazione: Non preparare adeguatamente il personale sui rischi informatici

- Aggiornamenti trascurati: Ritardare l’applicazione di patch di sicurezza

- Configurazioni di default: Mantenere impostazioni standard dei sistemi

- Assenza di backup: Non predisporre piani di recupero dei dati

Wikipedia evidenzia inoltre un altro errore critico: la mancata collaborazione con i CERT (Computer Emergency Response Team), che forniscono supporto essenziale nella prevenzione e risposta agli incidenti di sicurezza informatica.

Per approfondire le strategie di prevenzione, scopri la nostra guida completa sulla gestione degli incidenti informatici, che ti aiuterà a identificare e mitigare proattivamente i rischi più comuni.

Proteggi la tua azienda dai rischi cyber con soluzioni certificate

Affrontare i rischi cyber come phishing, ransomware o attacchi DDoS richiede più di una semplice consapevolezza: serve un piano d’azione concreto e conforme alle normative europee. Molte aziende italiane soffrono per la mancanza di strategie organizzate che garantiscano la sicurezza dei dati e la continuità operativa, soprattutto nel settore cloud. La nostra esperienza nell’accompagnare PMI e grandi realtà verso la certificazione ISO 27001 e gli standard correlati ti offre la chiave per superare queste sfide con sicurezza e professionalità.

Non lasciare che la tua impresa diventi un bersaglio facile. Scopri come ottenere certificazioni importanti e applicare procedure di gestione del rischio informatico grazie a Norme ISO Archives – Security Hub. Visita SecurityHub.it per un supporto su misura e approfondisci le soluzioni più efficaci per proteggere i tuoi dati su Uncategorized Archives – Security Hub. Inizia oggi stesso il percorso che trasformerà la tua sicurezza digitale in un vantaggio competitivo.

Domande Frequenti

Cosa sono i rischi cyber?

I rischi cyber sono le minacce digitali che possono compromettere la sicurezza dei sistemi informatici aziendali, inclusi attacchi come malware, phishing, ransomware e intrusioni di rete.

Quali sono i principali tipi di attacchi informatici?

I principali tipi di attacchi informatici includono malware, phishing, attacchi ransomware, DDoS, spyware e Trojan Horse, ognuno dei quali presenta modalità di penetrazione specifiche.

Come si manifestano le minacce informatiche?

Le minacce informatiche si manifestano attraverso strategie come il phishing, che inganna gli utenti per rubare dati sensibili, e il ransomware, che limita l’accesso ai dati fino al pagamento di un riscatto.

Quali sono gli obblighi normativi per le aziende riguardo alla cybersecurity?

Le aziende sono tenute a effettuare valutazioni dei rischi, implementare misure di sicurezza, formare il personale e notificare eventuali violazioni dei dati, in conformità con la normativa europea sulla cybersecurity.