Spiegazione Sistemi Gestione Sicurezza: Guida Completa

Oltre il 60 per cento delle aziende ha subito almeno un attacco informatico nell’ultimo anno. In un mondo digitale sempre più esposto ai rischi, proteggere le informazioni sensibili diventa una priorità strategica per qualsiasi realtà, piccola o grande. Comprendere cosa sono i sistemi di gestione sicurezza aiuta a costruire una difesa solida contro minacce sempre più sofisticate, offrendo strumenti concreti per salvaguardare dati, reputazione e continuità operativa.

Indice

- Cosa sono i sistemi di gestione sicurezza

- Principali tipologie e standard di riferimento

- Come funziona un sistema isms in azienda

- Normative iso 27001, 27017 e 27018

- Obblighi, ruoli e responsabilità del titolare

- Rischi, errori comuni e come evitarli

Punti Chiave

| Punto | Dettagli |

|---|---|

| Sistema di Gestione Sicurezza | Approccio strategico per proteggere gli asset informativi e gestire i rischi. Include obiettivi chiari, identificazione dei rischi e monitoraggio continuo. |

| Normative ISO | Standard come ISO 27001, 27017 e 27018 definiscono migliori pratiche per la gestione della sicurezza informatica e sono fondamentali per la protezione dei dati. |

| Responsabilità del Titolare | Il titolare del trattamento dati deve garantire misure di protezione, formazione del personale e gestione degli incidenti per una sicurezza efficace. |

| Gestione dei Rischi | È cruciale sviluppare strategie proattive per l’identificazione e la mitigazione dei rischi informatici, evitando errori comuni e garantendo una sicurezza continua. |

Cosa Sono I Sistemi Di Gestione Sicurezza

I sistemi di gestione sicurezza rappresentano un approccio strategico e strutturato che le organizzazioni adottano per proteggere i propri asset informativi e gestire efficacemente i rischi legati alla sicurezza. Secondo QSA, questi sistemi sono un insieme coordinato di regole e procedure che consentono a un’azienda di raggiungere specifici obiettivi, con un focus particolare sulla sicurezza delle informazioni.

La struttura di un sistema di gestione sicurezza si basa su un approccio metodico che coinvolge diverse componenti chiave:

- Definizione chiara degli obiettivi di sicurezza

- Identificazione dei rischi potenziali

- Implementazione di controlli e misure preventive

- Monitoraggio continuo e miglioramento dei processi

Come evidenziato da Alma Laboris, questi sistemi possono essere integrati combinando diverse norme ISO, come la 27001 per la sicurezza informatica, creando una struttura organizzativa coerente e orientata al miglioramento continuo delle performance di sicurezza. L’obiettivo principale è sviluppare un approccio proattivo che permetta di prevenire, rilevare e rispondere tempestivamente a potenziali minacce informatiche.

Nel contesto aziendale moderno, un sistema di gestione sicurezza non è solo un requisito tecnico, ma una vera e propria strategia di resilienza organizzativa. Consente alle aziende di proteggere i propri dati sensibili, garantire la continuità operativa e mantenere la fiducia dei clienti e degli stakeholder attraverso un approccio sistematico e trasparente alla gestione dei rischi di sicurezza.

Principali Tipologie E Standard Di Riferimento

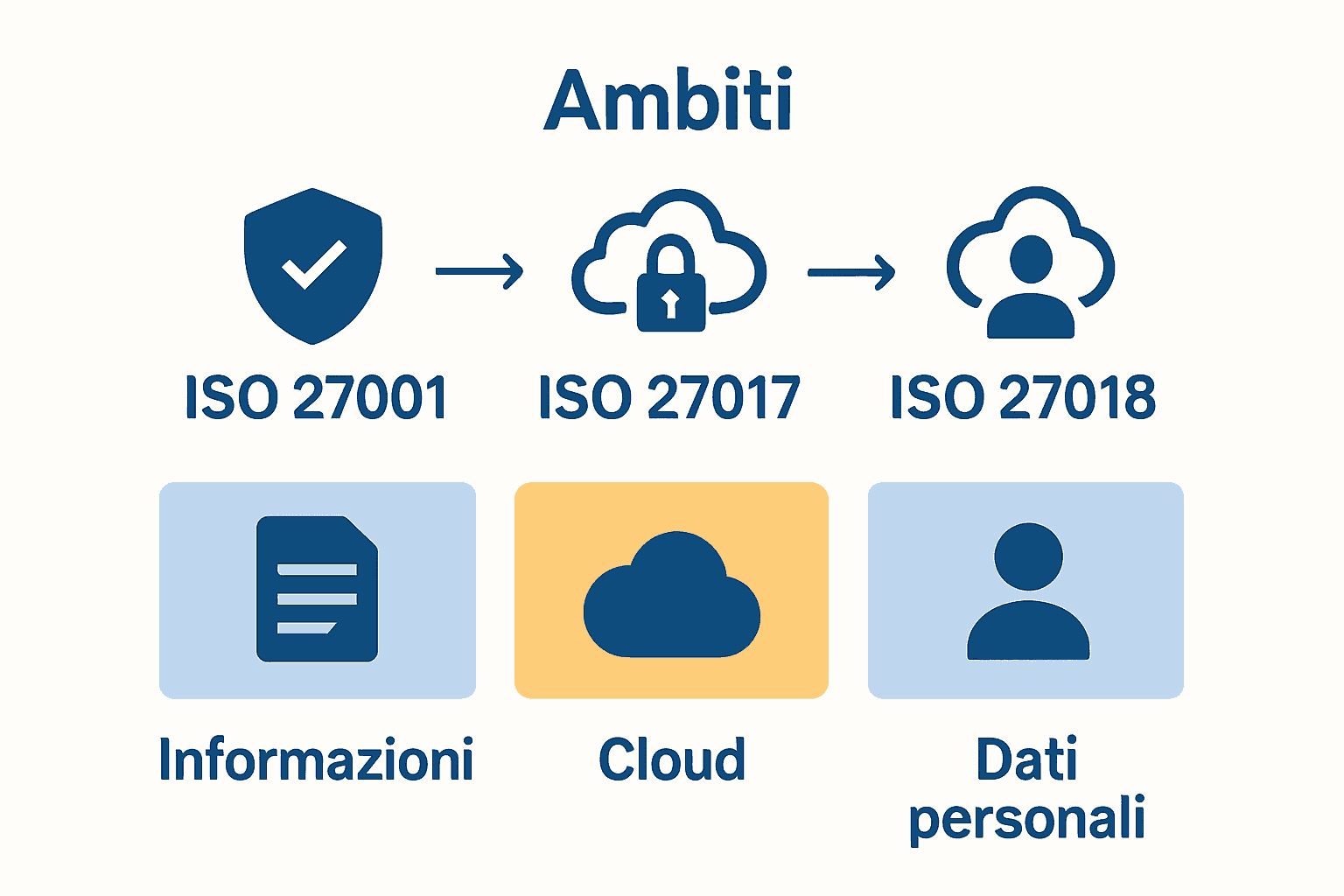

Nel panorama della sicurezza informatica, esistono diversi standard internazionali che definiscono le migliori pratiche per la gestione della sicurezza delle informazioni. Wikipedia spiega che lo standard ISO 27001 rappresenta il punto di riferimento principale, definendo i requisiti per impostare e gestire un sistema di gestione della sicurezza delle informazioni (SGSI), che include aspetti logici, fisici e organizzativi.

Le principali tipologie di standard di sicurezza comprendono:

- ISO 27001: Standard per la gestione della sicurezza delle informazioni

- ISO 27017: Specifico per la sicurezza cloud

- ISO 27018: Protezione dei dati personali nel cloud

- ISO 27002: Linee guida per la sicurezza delle informazioni

- ISO 27005: Gestione dei rischi di sicurezza informatica

Ogni standard ha un focus specifico e offre un approccio metodologico per affrontare diversi aspetti della sicurezza informatica. Ad esempio, mentre alcuni standard si concentrano sulla gestione complessiva dei rischi, altri si specializzano in settori specifici come la protezione dei dati personali o la sicurezza dei servizi cloud.

L’adozione di questi standard non è solo una scelta strategica, ma sta diventando sempre più un requisito per le aziende che vogliono dimostrare un approccio serio e professionale alla sicurezza delle informazioni. Attraverso la certificazione di questi standard, le organizzazioni possono non solo migliorare la propria resilienza contro le minacce informatiche, ma anche guadagnare credibilità e fiducia presso clienti e partner.

Come Funziona Un Sistema ISMS In Azienda

Un Sistema di Gestione della Sicurezza delle Informazioni (ISMS) rappresenta un approccio strutturato e strategico per proteggere gli asset informativi aziendali. Wikipedia chiarisce che questo sistema si basa sulla norma ISO 27001, fornendo un framework completo per identificare, valutare e gestire i rischi relativi alla sicurezza delle informazioni.

Il processo di implementazione di un ISMS prevede diverse fasi fondamentali:

- Analisi del contesto aziendale

- Valutazione dei rischi di sicurezza

- Definizione dei controlli e delle misure di sicurezza

- Implementazione delle procedure

- Monitoraggio continuo e miglioramento

Seguendo le linee guida ISO 27002, le aziende possono adottare best practices dettagliate per implementare efficacemente i controlli di sicurezza. Questo approccio metodologico consente di creare un sistema di protezione dinamico e adattabile alle specifiche esigenze organizzative.

Con un’implementazione accurata degli step di certificazione ISO 27001, le aziende possono non solo proteggere i propri dati sensibili, ma anche dimostrare un impegno concreto verso la gestione professionale della sicurezza informatica.

L’efficacia di un Sistema ISMS si misura attraverso la sua capacità di adattarsi dinamicamente alle minacce emergenti, coinvolgendo tutti i livelli aziendali in un processo continuo di valutazione e miglioramento della sicurezza. Non si tratta solo di implementare tecnologie, ma di creare una cultura aziendale orientata alla protezione delle informazioni.

Normative ISO 27001, 27017 E 27018

Wikipedia chiarisce che le normative ISO 27001, 27017 e 27018 rappresentano un ecosistema integrato di standard per la gestione della sicurezza informatica, ciascuno con un focus specifico e complementare. Lo standard ISO 27001 definisce i requisiti generali per un Sistema di Gestione della Sicurezza delle Informazioni (ISMS), stabilendo un quadro metodologico complessivo per la protezione dei dati aziendali.

Caratteristiche principali delle normative:

- ISO 27001: Standard base per la gestione della sicurezza delle informazioni

- ISO 27017: Linee guida specifiche per la sicurezza dei servizi cloud

- ISO 27018: Protezione dei dati personali nel contesto cloud

Per le aziende che operano nel settore digitale, comprendere la differenza tra questi standard diventa cruciale. Secondo Wikipedia, la norma ISO 27002 fornisce un codice di pratica complementare, offrendo controlli dettagliati e linee guida concrete per l’implementazione efficace delle misure di sicurezza.

La vera sfida non risiede solo nell’adozione formale di questi standard, ma nella loro implementazione pratica e contestualizzata. Ogni normativa richiede un’analisi approfondita del contesto aziendale, una valutazione puntuale dei rischi specifici e un approccio su misura che trasformi i requisiti teorici in pratiche operative concrete e funzionali.

Obblighi, Ruoli E Responsabilità Del Titolare

Il titolare del trattamento dati riveste un ruolo centrale nella gestione della sicurezza informatica, assumendosi responsabilità strategiche e operative fondamentali per la protezione delle informazioni aziendali. Il ruolo della sicurezza dati implica una serie di obblighi giuridici e tecnici che vanno ben oltre la semplice conformità normativa.

Principali responsabilità del titolare:

- Identificazione dei rischi di sicurezza informatica

- Definizione delle misure di protezione dei dati

- Implementazione di controlli di sicurezza

- Formazione del personale sui temi della sicurezza

- Gestione degli incidenti e delle violazioni di dati

Nell’ambito degli standard ISO 27001, il titolare deve garantire un sistema di gestione della sicurezza delle informazioni che sia:

- Documentato e trasparente

- Costantemente aggiornato

- Efficacemente implementato a tutti i livelli aziendali

La complessità di questi obblighi richiede una visione olistica della sicurezza, dove la conformità normativa si integra con una cultura aziendale orientata alla protezione dei dati. Non si tratta solo di rispettare regolamenti, ma di creare un ecosistema di sicurezza proattivo e resiliente.

Rischi, Errori Comuni E Come Evitarli

La gestione dei rischi informatici rappresenta un aspetto cruciale per qualsiasi organizzazione moderna, dove la complessità delle minacce digitali richiede un approccio proattivo e strategico. Comprendere l’importanza della gestione dei rischi informatici significa riconoscere che la sicurezza non è un traguardo, ma un processo continuo di identificazione, valutazione e mitigazione.

I principali rischi e errori comuni includono:

- Sottovalutazione delle minacce interne

- Mancanza di formazione del personale

- Configurazioni di sicurezza inadeguate

- Assenza di piani di risposta agli incidenti

- Aggiornamenti software non tempestivi

Nell’ottica della prevenzione, i 7 tipi di rischi informatici più frequenti richiedono un’attenzione specifica. Ogni organizzazione deve sviluppare una strategia di sicurezza che contempli:

- Analisi preventiva dei potenziali vettori di attacco

- Implementazione di controlli multi-livello

- Monitoraggio continuo dei sistemi

- Formazione costante del personale

- Aggiornamento tempestivo delle infrastrutture tecnologiche

L’obiettivo finale non è eliminare completamente i rischi, cosa impossibile nel panorama digitale attuale, ma renderli gestibili e controllabili attraverso un approccio sistematico e consapevole.

Rafforza la Sicurezza della Tua Azienda con Sistemi di Gestione Certificati

Comprendere l’importanza di un sistema di gestione sicurezza non basta se non si traduce in azioni concrete per proteggere i dati sensibili e gestire i rischi in modo efficace. Spesso le aziende si trovano a dover affrontare confusione su quali normative seguire e come implementare un sistema ISMS che sia realmente funzionale e certificabile secondo ISO 27001, ISO 27017 e ISO 27018. Oltre a dover evitare errori comuni come sottovalutare le minacce interne o non aggiornare le procedure, serve un supporto esperto per trasformare la teoria in pratica e ottenere risultati tangibili.

Se vuoi rafforzare la resilienza della tua azienda con un sistema di gestione sicurezza allineato ai migliori standard internazionali visita Norme ISO Archives – Security Hub e scopri come SecurityHub.it può guidarti passo dopo passo nella certificazione e nell’implementazione efficiente dell’ISMS. Approfitta ora del nostro supporto personalizzato e professionale per dimostrare compliance, ridurre i rischi e accrescere la fiducia di clienti e partner. Non rimandare la tua sicurezza digitale visita subito SecurityHub.it per iniziare il percorso che la tua azienda merita.

Domande Frequenti

Quali sono i principali obiettivi di un sistema di gestione della sicurezza?

Gli obiettivi principali includono la protezione degli asset informativi, la gestione dei rischi legati alla sicurezza e la garanzia della continuità operativa.

Quali standard internazionali sono utilizzati per la gestione della sicurezza informatica?

I principali standard includono ISO 27001 per la sicurezza delle informazioni, ISO 27017 per la sicurezza cloud e ISO 27018 per la protezione dei dati personali nel cloud.

Come funziona un Sistema di Gestione della Sicurezza delle Informazioni (ISMS)?

Un ISMS si basa su un approccio metodico che prevede analisi del contesto, valutazione dei rischi, definizione dei controlli, implementazione delle procedure e monitoraggio continuo.

Quali sono i rischi più comuni nella gestione della sicurezza informatica?

I rischi più comuni includono la sottovalutazione delle minacce interne, la mancanza di formazione del personale e le configurazioni di sicurezza inadeguate.