Best practice sicurezza: guida essenziale per PMI e ISO 27001

TL;DR:

- Le best practice di sicurezza sono procedure riconosciute a livello internazionale, non semplici strumenti.

- Implementarle riduce vulnerabilità, incidenti e migliora la conformità alla ISO 27001.

- Ogni PMI può personalizzare e avviare un percorso di sicurezza efficace con risorse limitate.

Molte PMI italiane credono di essere al sicuro perché hanno installato un antivirus e configurato un firewall. Questa convinzione è uno degli errori più costosi che un’azienda possa commettere. La sicurezza informatica efficace non si riduce a strumenti singoli: richiede un sistema strutturato di best practice, riconosciute a livello internazionale, capaci di ridurre i rischi in modo misurabile e di supportare percorsi di certificazione come ISO 27001. In questo articolo troverai una guida pratica su cosa sono realmente le best practice, quali elementi le compongono, come si collegano alla certificazione ISO 27001 e come le PMI possono applicarle concretamente, anche con risorse limitate.

Indice

- Cosa significa best practice in sicurezza informatica

- Elementi chiave delle best practice di sicurezza in azienda

- Best practice e certificazione ISO 27001: connessione pratica

- Applicazione pratica: esempi e strategie di successo per PMI

- La verità sulla sicurezza: perché le best practice non sono opzionali

- Da dove iniziare: risorse e supporto per la sicurezza nella tua PMI

- Domande frequenti sulle best practice di sicurezza

Punti Chiave

| Punto | Dettagli |

|---|---|

| Best practice indispensabili | Le best practice sono la base per una sicurezza realmente efficace, non solo un valore aggiunto. |

| Connessione con ISO 27001 | Solo seguendo le best practice si può raggiungere la certificazione ISO 27001. |

| Strategie adattabili | Ogni PMI può implementare best practice, adattandole alle proprie risorse e necessità. |

| Errore da evitare | Non basta una soluzione tecnica: servono policy, formazione e aggiornamento continuo. |

Cosa significa best practice in sicurezza informatica

Il termine “best practice” viene usato spesso in modo impreciso. Molte aziende lo applicano a qualsiasi misura di sicurezza adottata, anche la più elementare. In realtà, una best practice è qualcosa di molto più specifico e rigoroso.

Le procedure riconosciute a livello internazionale sono fondamentali per costruire una sicurezza informatica solida e duratura. Non si tratta di soluzioni improvvisate o di strumenti acquistati senza una strategia. Si tratta di approcci validati da standard internazionali, organismi di certificazione e anni di esperienza sul campo.

La differenza tra una misura di base e una best practice è sostanziale. Un antivirus aggiornato è una misura di base. Una best practice include invece la definizione di una policy di utilizzo dei dispositivi, la formazione periodica del personale, la gestione centralizzata degli accessi e la verifica regolare dell’efficacia dei controlli. Sono processi, non prodotti.

Quando si ignorano le best practice, le conseguenze sono prevedibili:

- Vulnerabilità non rilevate per mesi o anni

- Incidenti di sicurezza che avrebbero potuto essere prevenuti

- Impossibilità di dimostrare conformità durante un audit

- Perdita di credibilità con clienti e partner commerciali

Le best practice non sono suggerimenti opzionali. Sono la struttura portante di qualsiasi sistema di gestione della sicurezza che voglia resistere alle minacce reali.

Nel contesto della certificazione ISO 27001, le best practice assumono un ruolo ancora più preciso. Lo standard richiede che l’organizzazione identifichi, valuti e tratti i rischi attraverso controlli documentati e verificabili. Senza best practice consolidate, non esiste la base necessaria per soddisfare questi requisiti.

Gli esempi di politiche di sicurezza mostrano come anche le PMI possano strutturare regole chiare e operative, senza bisogno di risorse da grande azienda. Il punto di partenza è sempre la consapevolezza: capire che la sicurezza è un processo continuo, non un acquisto una tantum.

I fondamentali per la gestione della sicurezza confermano che le organizzazioni che adottano un approccio sistematico ottengono risultati misurabili, sia in termini di riduzione degli incidenti sia di capacità di risposta.

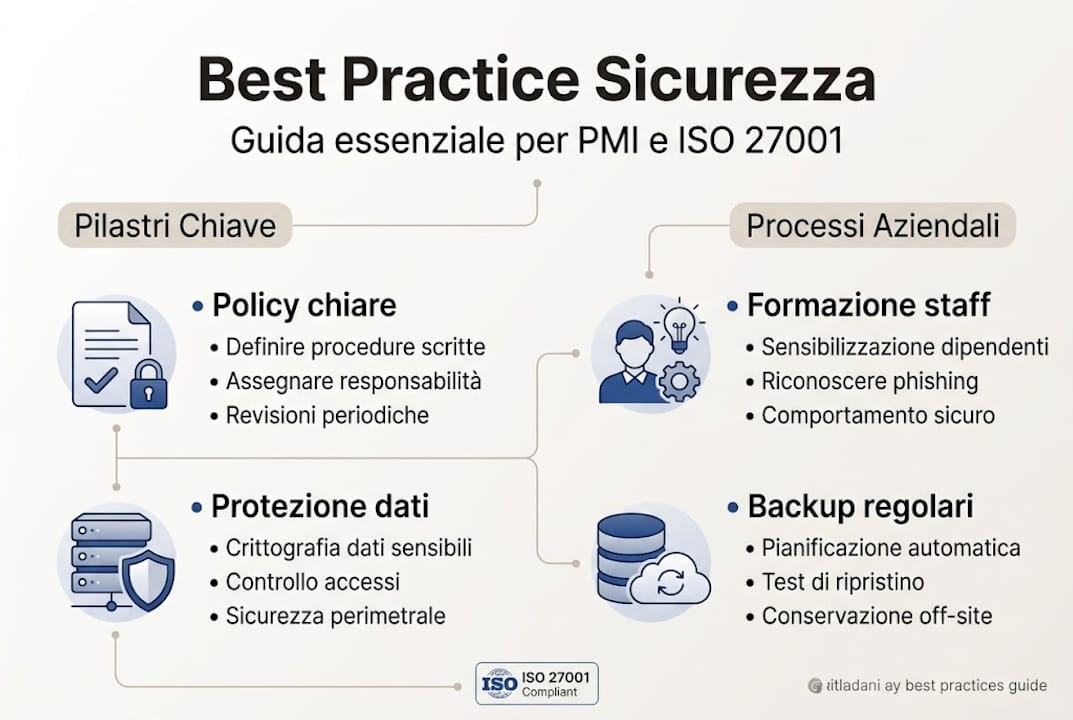

Elementi chiave delle best practice di sicurezza in azienda

Ogni sistema di sicurezza efficace si basa su pilastri ben definiti. Non basta agire su uno solo: è la combinazione strutturata di più elementi che produce risultati concreti.

| Pilastro | Descrizione | Impatto principale |

|---|---|---|

| Policy di sicurezza | Regole scritte su uso di dispositivi, dati e accessi | Riduce comportamenti rischiosi |

| Formazione del personale | Sessioni periodiche su minacce e procedure | Abbassa il rischio umano |

| Protezione dei dati | Cifratura, classificazione e controllo degli accessi | Limita l’esposizione in caso di breach |

| Backup e ripristino | Copie regolari e test di ripristino | Garantisce continuità operativa |

| Gestione degli accessi | Principio del minimo privilegio e autenticazione forte | Riduce la superficie di attacco |

Le PMI che implementano sistematicamente le best practice vedono una riduzione media degli incidenti informatici del 40%. Questo dato non è teorico: emerge dall’analisi di organizzazioni che hanno seguito un percorso strutturato di adozione.

Per applicare questi pilastri in modo efficace, è utile seguire una sequenza logica:

- Analisi del contesto: identificare quali dati e sistemi sono critici per l’azienda

- Redazione delle policy: definire regole chiare, scritte e accessibili a tutto il personale

- Formazione iniziale e continua: non basta un corso una volta; la formazione deve essere ciclica

- Implementazione dei controlli tecnici: firewall, cifratura, autenticazione a più fattori

- Monitoraggio e revisione: verificare periodicamente l’efficacia dei controlli adottati

Consiglio Pro: Non copiare le best practice di un’altra azienda senza adattarle. Ogni PMI ha un profilo di rischio diverso, processi interni specifici e risorse limitate. Personalizzare le procedure sulla propria realtà aumenta l’efficacia e facilita l’adozione da parte del personale.

Una checklist sicurezza informatica strutturata è uno strumento pratico per verificare dove si è e cosa manca ancora. Le soluzioni di sicurezza per PMI disponibili oggi permettono di coprire tutti i pilastri anche con budget contenuti, purché si parta da una strategia chiara.

Best practice e certificazione ISO 27001: connessione pratica

La certificazione ISO 27001 non è un obiettivo separato dalla sicurezza operativa. È la formalizzazione di ciò che un’organizzazione già fa bene, documentata e verificata da un ente terzo accreditato.

L’applicazione coerente delle best practice è il prerequisito essenziale per la certificazione ISO 27001. Senza processi consolidati, un audit si trasforma in un’esposizione delle lacune aziendali, non in una dimostrazione di maturità.

La tabella seguente mostra le differenze concrete tra aziende certificate e non certificate:

| Aspetto | Aziende certificate ISO 27001 | Aziende non certificate |

|---|---|---|

| Gestione degli incidenti | Procedure documentate e testate | Reazione improvvisata |

| Conformità normativa | Verificata e aggiornata | Spesso parziale o assente |

| Fiducia dei clienti | Alta, dimostrabile con certificato | Difficile da provare |

| Resilienza agli attacchi | Fino al 60% superiore | Vulnerabilità maggiori |

| Costo degli incidenti | Ridotto grazie a controlli preventivi | Spesso elevato e imprevedibile |

Le principali conformità richieste dalla ISO 27001 includono:

- Valutazione e trattamento del rischio documentata

- Definizione di obiettivi di sicurezza misurabili

- Controlli tecnici e organizzativi verificabili

- Programma di audit interno periodico

- Gestione delle non conformità e delle azioni correttive

Ogni punto di questa lista corrisponde a una o più best practice operative. Non si tratta di burocrazia: si tratta di dimostrare che la sicurezza è gestita in modo sistematico e non lasciata al caso.

La protezione dei dati aziendali è uno degli ambiti dove la connessione tra best practice e ISO 27001 è più evidente. Classificare i dati, limitare gli accessi e cifrare le informazioni sensibili sono azioni richieste dallo standard e allo stesso tempo misure di sicurezza concrete.

Conoscere gli errori comuni nella sicurezza aiuta a evitare le trappole più frequenti durante il percorso di certificazione, risparmiando tempo e risorse preziose.

Applicazione pratica: esempi e strategie di successo per PMI

La teoria è utile, ma le PMI italiane hanno bisogno di azioni concrete, applicabili con le risorse disponibili. Le strategie concrete consentono anche alle PMI di proteggersi efficacemente contro le minacce più diffuse.

Ecco un percorso operativo che molte PMI italiane hanno già seguito con successo:

- Mappare i dati sensibili: identificare dove risiedono le informazioni critiche, chi vi accede e con quali strumenti

- Scrivere una policy di utilizzo accettabile: un documento semplice che definisce cosa i dipendenti possono e non possono fare con i sistemi aziendali

- Attivare l’autenticazione a più fattori: su tutti gli account aziendali, a partire dalla posta elettronica e dai sistemi cloud

- Pianificare backup automatici e testarne il ripristino: un backup non testato non è un backup affidabile

- Formare il personale almeno due volte l’anno: con simulazioni di phishing e aggiornamenti sulle nuove minacce

- Eseguire una revisione annuale delle policy: le minacce evolvono, le procedure devono seguire lo stesso ritmo

Per le PMI che trattano dati personali, è fondamentale integrare le best practice di sicurezza con i requisiti del GDPR e trattamento dati. La conformità al GDPR e la certificazione ISO 27001 non sono percorsi separati: si rafforzano a vicenda.

Le misure tecniche ISO 27018 offrono un riferimento specifico per chi gestisce dati personali in ambienti cloud, un contesto sempre più comune nelle PMI italiane.

Consiglio Pro: Inizia con una sola policy scritta, quella sull’uso delle password. Distribuiscila, spiegala al personale e stabilisci una data di revisione. Questo primo passo semplice crea una cultura della sicurezza che poi si espande naturalmente agli altri ambiti.

La protezione dati personali in azienda è un punto di partenza accessibile anche per le realtà più piccole, con guide operative pensate per chi non ha un reparto IT dedicato.

La verità sulla sicurezza: perché le best practice non sono opzionali

Nel lavoro quotidiano con le PMI italiane, emerge un pattern ricorrente: molte aziende trattano le best practice come un obiettivo aspirazionale, qualcosa da raggiungere quando ci sarà più tempo o più budget. Questo approccio è sbagliato, e i dati lo confermano.

Oggi il “minimo indispensabile” non basta più. Gli attacchi informatici sono sempre più mirati, automatizzati e capaci di sfruttare anche le vulnerabilità più banali. Un’azienda senza policy scritte, senza formazione e senza controlli degli accessi strutturati è un bersaglio facile, indipendentemente dalle sue dimensioni.

Le best practice non sono un lusso per grandi organizzazioni. Sono la condizione minima per operare in sicurezza in un contesto digitale che cambia ogni mese. Chi adotta un approccio proattivo, anche partendo da azioni semplici, riduce drasticamente sia la probabilità di un incidente sia i costi di risposta.

Evitare gli errori più comuni nella sicurezza è il primo passo concreto per costruire una postura di sicurezza realmente efficace, non solo sulla carta.

Da dove iniziare: risorse e supporto per la sicurezza nella tua PMI

Un percorso di miglioramento parte da una scelta: ecco dove trovare strumenti, consulenza e supporto concreto.

SecurityHub.it supporta le PMI italiane in ogni fase del percorso verso la sicurezza certificata. Dalla prima valutazione del rischio alla preparazione per l’audit ISO 27001, offriamo consulenza specialistica, documentazione su misura e formazione professionale. Se vuoi capire da dove iniziare, esplora i passaggi per la certificazione ISO 27001 oppure scopri i vantaggi della certificazione per PMI. Contattaci per un assessment iniziale: analizziamo la tua situazione attuale e definiamo insieme le priorità di intervento, con un piano realistico e adatto alle tue risorse.

Domande frequenti sulle best practice di sicurezza

Quali sono le principali best practice di sicurezza per una PMI?

Le principali best practice includono policy chiare, formazione dei dipendenti, protezione dei dati, backup regolari e gestione controllata degli accessi. Le best practice più efficaci ruotano attorno a gestione policy, formazione e tecnologie aggiornate.

Perché implementare le best practice è fondamentale per ottenere la certificazione ISO 27001?

Senza una base solida di best practice, non si soddisfano i requisiti necessari per la certificazione ISO 27001. L’implementazione sistematica delle best practice è il fondamento per superare un audit ISO 27001 con successo.

Le best practice possono essere adattate alla realtà di una piccola impresa?

Sì, ogni best practice può e dovrebbe essere personalizzata sulle risorse e sulle esigenze specifiche di ciascuna PMI. La personalizzazione delle best practice aumenta la loro efficacia nelle realtà più piccole.

Quali errori comuni si commettono nel confondere misure di base con best practice?

Molte aziende pensano che un semplice antivirus o backup bastino, ma ignorano policy e formazione costante. Confondere soluzioni base con una strategia efficace è tra i principali errori aziendali in materia di sicurezza informatica.