Verifica sicurezza ISO 27001: guida completa 2026

Le piccole e medie imprese italiane affrontano oggi minacce informatiche sempre più sofisticate che mettono a rischio dati sensibili e continuità operativa. Una verifica di sicurezza strutturata secondo gli standard ISO 27001 rappresenta la soluzione più efficace per identificare vulnerabilità, implementare controlli adeguati e ottenere certificazioni riconosciute a livello internazionale. Questa guida pratica illustra il percorso completo dalla preparazione iniziale fino alla verifica finale, includendo le specificità degli standard ISO 27017 e ISO 27018 per ambienti cloud. Scoprirai come trasformare la sicurezza informatica da criticità a vantaggio competitivo attraverso un approccio metodico e certificato.

Indice

- Principali punti chiave

- Preparazione alla verifica di sicurezza

- Guida step by step all’esecuzione della verifica di sicurezza

- Differenze tra iso 27001, 27017 e 27018 nella verifica di sicurezza

- Scopri come ottenere la certificazione iso 27001 con security hub

- Domande frequenti

Principali punti chiave

| Punto | Dettagli |

|---|---|

| Riduzione incidenti | ISO 27001 riduce del 30-40% gli incidenti di sicurezza informatica nelle organizzazioni certificate |

| Verifica preventiva | L’audit interno identifica vulnerabilità critiche prima della certificazione ufficiale |

| Estensioni cloud | ISO 27017 e 27018 integrano controlli specifici per servizi cloud e protezione dati personali |

| Scelta strategica | Valutare costi, ambito applicativo e obiettivi di compliance per selezionare lo standard più adatto |

Preparazione alla verifica di sicurezza

Prima di avviare qualsiasi verifica di sicurezza, devi costruire fondamenta solide che garantiscano un processo efficace e risultati concreti. La preparazione rappresenta il 60% del successo complessivo della certificazione.

Un Sistema di Gestione della Sicurezza delle Informazioni costituisce il framework centrale per organizzare tutte le attività di protezione dati. Questo sistema integra policy, procedure, controlli tecnici e responsabilità organizzative in un approccio coerente. La norma ISO 27001 fornisce requisiti precisi su come strutturare l’ISMS, dalla valutazione iniziale dei rischi fino al monitoraggio continuo delle prestazioni.

Definire obiettivi chiari e un ambito di applicazione realistico evita dispersione di risorse. Chiediti quali asset informazioni proteggere, quali processi includere e quali unità organizzative coinvolgere. Un ambito troppo ampio rischia di diluire gli sforzi, mentre uno troppo ristretto limita i benefici della certificazione. Molte PMI iniziano con processi core e espandono progressivamente.

I requisiti normativi italiani ed europei influenzano direttamente la tua verifica di sicurezza. Il GDPR impone obblighi specifici sulla protezione dati personali che si integrano perfettamente con ISO 27001. Identifica quali normative settoriali si applicano alla tua organizzazione: sanità, finanza, pubblica amministrazione hanno regole aggiuntive che l’ISMS deve incorporare.

La documentazione richiesta include:

- Policy di sicurezza delle informazioni approvata dalla direzione

- Metodologia di valutazione e trattamento dei rischi

- Dichiarazione di applicabilità con controlli selezionati

- Procedure operative per gestione incidenti, backup, controllo accessi

- Registri di formazione, audit interni e riesame direzione

Il team interno necessita competenze tecniche e organizzative specifiche. Designa un responsabile ISMS con autorità decisionale e risorse adeguate. Forma il personale su principi base di sicurezza informatica, sensibilizzazione alle minacce e procedure operative. La guida completa alla certificazione ISO 27001 approfondisce i ruoli chiave e le competenze necessarie per ogni fase.

Consiglio Pro: Coinvolgi rappresentanti di tutti i reparti fin dall’inizio. La sicurezza informatica non è responsabilità esclusiva dell’IT ma richiede collaborazione interfunzionale. Un approccio partecipativo aumenta l’adesione e riduce resistenze durante l’implementazione.

Guida step by step all’esecuzione della verifica di sicurezza

L’esecuzione pratica della verifica richiede metodologia rigorosa e attenzione ai dettagli. Seguire una sequenza strutturata garantisce copertura completa e risultati affidabili.

Il piano di audit interno definisce obiettivi, criteri, ambito e tempistiche della verifica. Stabilisci quali controlli ISO 27001 verificare, quali evidenze raccogliere e quali responsabili intervistare. Un piano efficace bilancia profondità di analisi e tempi sostenibili, tipicamente 2-4 settimane per PMI di medie dimensioni. L’audit interno identifica gap e vulnerabilità prima dell’audit ufficiale, permettendo correzioni tempestive.

I controlli di conformità documentale verificano esistenza, completezza e coerenza della documentazione ISMS:

- Esamina policy e procedure per allineamento con requisiti ISO 27001

- Verifica che i controlli dichiarati nell’applicabilità siano effettivamente implementati

- Controlla registri e log per evidenza di attività continuative

- Valuta tracciabilità tra valutazione rischi, trattamento e controlli selezionati

- Assicura approvazioni formali e revisioni periodiche dei documenti chiave

La verifica tecnica esamina l’efficacia operativa dei controlli implementati. Testa configurazioni firewall, segregazione reti, gestione patch, crittografia dati sensibili. Simula scenari di attacco per valutare capacità di rilevamento e risposta. Controlla log di accesso per identificare anomalie o privilegi eccessivi. Questa fase rivela se i controlli funzionano realmente o esistono solo sulla carta.

Le procedure di gestione incidenti richiedono attenzione particolare. Verifica esistenza di un processo formale per rilevare, classificare, rispondere e documentare incidenti di sicurezza. Testa piani di continuità operativa e disaster recovery attraverso simulazioni realistiche. Controlla tempi di risposta, escalation e comunicazione con parti interessate.

Una checklist strutturata mantiene la verifica focalizzata:

| Area controllo | Elementi da verificare | Evidenze richieste |

|---|---|---|

| Controllo accessi | Processo provisioning/deprovisioning utenti | Log accessi, policy password |

| Crittografia | Protezione dati in transito e a riposo | Configurazioni SSL/TLS, cifratura storage |

| Gestione vulnerabilità | Scansioni periodiche e patching | Report vulnerability assessment |

| Backup | Frequenza, test ripristino, conservazione | Log backup, test recovery |

La guida pratica implementazione ISO 27001 fornisce template e strumenti operativi per ogni fase. Documenta risultati in modo sistematico: non conformità maggiori, minori e opportunità di miglioramento. Ogni finding deve includere descrizione chiara, evidenza oggettiva, impatto potenziale e raccomandazione correttiva.

Consiglio Pro: Registra interviste e osservazioni durante l’audit. La memoria umana è fallibile e dettagli apparentemente insignificanti possono rivelarsi critici durante l’analisi. Usa strumenti di gestione audit per tracciare progressi e garantire copertura completa dei requisiti.

Identifica azioni correttive prioritarie basandoti su gravità rischi e facilità implementazione. Un piano di remediation efficace bilancia quick wins che dimostrano progressi rapidi con interventi strutturali che risolvono cause profonde. Assegna responsabilità chiare e scadenze realistiche per ogni azione. La pianificazione test sicurezza ISO 27001 aiuta a strutturare verifiche periodiche che mantengono l’ISMS efficace nel tempo.

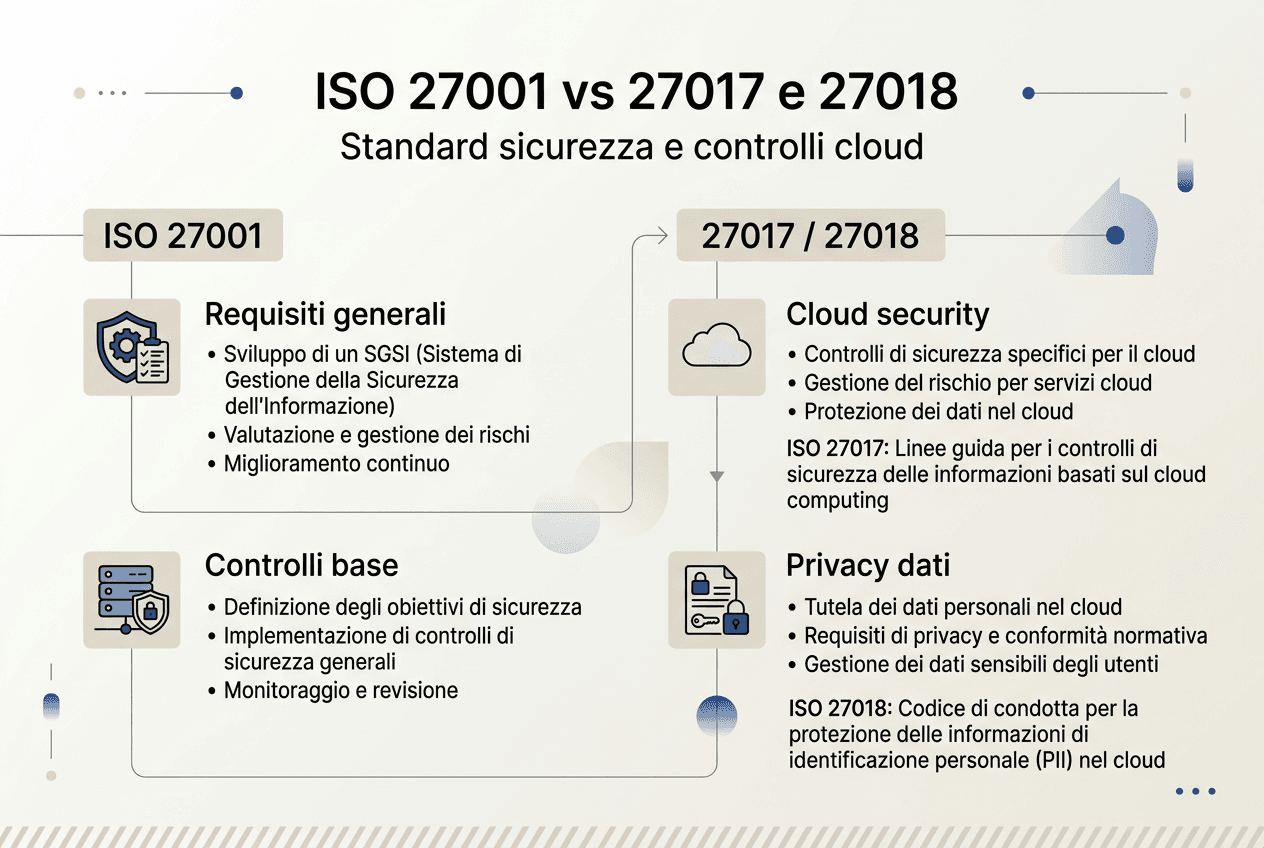

Differenze tra ISO 27001, 27017 e 27018 nella verifica di sicurezza

Comprendere le specificità di ciascuno standard permette scelte strategiche informate e verifiche mirate. Questi tre standard si integrano ma servono obiettivi distinti.

ISO 27001 stabilisce requisiti generali per implementare, mantenere e migliorare continuamente un Sistema di Gestione della Sicurezza delle Informazioni. Copre 114 controlli organizzati in 14 domini: policy sicurezza, organizzazione, risorse umane, gestione asset, controllo accessi, crittografia, sicurezza fisica, operativa, comunicazioni, sviluppo sistemi, fornitori, gestione incidenti, continuità operativa e conformità. Rappresenta la base certificabile su cui costruire estensioni specifiche.

ISO 27017 fornisce linee guida specifiche per servizi cloud, aggiungendo 37 controlli aggiuntivi ai 114 di ISO 27001. Questi controlli affrontano sfide uniche del cloud computing: condivisione risorse multi-tenant, gestione macchine virtuali, segregazione ambienti, portabilità dati, cancellazione sicura in ambienti condivisi. Se la tua organizzazione eroga servizi cloud o utilizza infrastrutture IaaS/PaaS/SaaS, ISO 27017 fornisce framework specifico per gestire rischi cloud.

ISO 27018 si concentra sulla protezione dati personali in ambienti cloud, particolarmente rilevante per compliance GDPR. Stabilisce requisiti su trasparenza trattamento dati, diritti interessati, limitazione finalità, minimizzazione, conservazione, sicurezza processing. Per cloud provider che gestiscono dati personali di cittadini europei, ISO 27018 dimostra impegno concreto verso privacy by design.

Le differenze principali emergono chiaramente:

- Ambito applicazione: ISO 27001 universale, ISO 27017 per servizi cloud, ISO 27018 per dati personali cloud

- Certificabilità: ISO 27001 certificabile autonomamente, ISO 27017 e 27018 richiedono base ISO 27001

- Focus normativo: ISO 27001 generale, ISO 27018 allineato GDPR

- Controlli tecnici: ISO 27017 aggiunge virtualizzazione e multi-tenancy, ISO 27018 enfatizza trasparenza e diritti privacy

Integrare questi standard in un ISMS unico ottimizza risorse e coerenza. Inizia con certificazione ISO 27001 base, poi estendi con ISO 27017 se operi servizi cloud e ISO 27018 se gestisci dati personali. La struttura comune facilita integrazione: molti controlli si sovrappongono e la documentazione condivide framework centrale.

I vantaggi di combinare certificazioni sono significativi:

- Copertura completa rischi informatici, cloud e privacy

- Credibilità superiore verso clienti enterprise e pubbliche amministrazioni

- Conformità integrata GDPR e normative settoriali

- Differenziazione competitiva nel mercato italiano ed europeo

- Efficienza operativa attraverso processi unificati

La differenza tra ISO 27017 e ISO 27018 determina quale estensione prioritizzare. Se eroghi principalmente servizi cloud senza gestire dati personali, ISO 27017 è sufficiente. Se tratti dati personali ma non in cloud, valuta direttamente ISO 27001 con focus GDPR. Per cloud provider che gestiscono dati personali, entrambe le estensioni sono strategiche. La differenza tra ISO 27001 e ISO 27018 evidenzia come quest’ultima aggiunga requisiti privacy specifici alla base sicurezza generale.

Scopri come ottenere la certificazione ISO 27001 con Security Hub

Ottenere certificazioni ISO 27001, 27017 e 27018 richiede competenze specialistiche e impegno significativo. Security Hub semplifica questo percorso offrendo supporto completo dall’analisi iniziale fino alla certificazione finale.

I nostri consulenti esperti guidano la tua organizzazione attraverso ogni fase: gap analysis iniziale, progettazione ISMS, implementazione controlli, preparazione audit, gestione certificazione. Forniamo documentazione personalizzata, formazione team interno e affiancamento operativo continuo. La guida certificazione ISO 27001 illustra il metodo collaudato che ha permesso a decine di PMI italiane di certificarsi con successo.

Security Hub offre anche servizi specializzati per estensioni cloud: implementazione controlli ISO 27017 per provider IaaS/PaaS/SaaS e compliance ISO 27018 per protezione dati personali. La nostra certificazione ISO 27001 include valutazione gratuita per identificare il percorso ottimale per la tua organizzazione. Confronta i migliori servizi certificazione ISO 27001 e scopri come trasformare la sicurezza informatica in vantaggio competitivo certificato.

Domande frequenti

Quali sono i primi passi per prepararsi alla verifica ISO 27001?

Inizia definendo chiaramente l’ambito di applicazione: quali processi, sistemi e unità organizzative includere nell’ISMS. Conduci una valutazione preliminare dei rischi per identificare asset critici e minacce prioritarie. Prepara la documentazione obbligatoria: policy di sicurezza, metodologia risk assessment, procedure operative essenziali. Coinvolgi la direzione per ottenere commitment formale e risorse adeguate. La guida pratica implementazione ISO 27001 fornisce roadmap dettagliata con template pronti all’uso.

Come l’audit interno aiuta nella verifica della sicurezza?

L’audit interno identifica vulnerabilità e gap di conformità prima dell’audit di certificazione ufficiale, permettendo correzioni tempestive senza penalizzazioni. Fornisce evidenza oggettiva dell’efficacia dei controlli implementati e del funzionamento dell’ISMS. Prepara il team alle dinamiche dell’audit esterno, riducendo stress e migliorando performance durante la certificazione. Gli audit interni periodici mantengono l’ISMS efficace nel tempo attraverso miglioramento continuo. I benefici audit ISO 27001 vanno oltre la certificazione, rafforzando cultura sicurezza e resilienza organizzativa.

Quali sono le differenze principali tra ISO 27001, 27017 e 27018?

ISO 27001 stabilisce requisiti generali per un Sistema di Gestione della Sicurezza delle Informazioni applicabile a qualsiasi organizzazione. ISO 27017 aggiunge controlli specifici per sicurezza servizi cloud: virtualizzazione, multi-tenancy, gestione hypervisor, portabilità dati. ISO 27018 si concentra sulla protezione dati personali in ambienti cloud pubblici, allineandosi ai requisiti GDPR su trasparenza, diritti interessati e limitazione finalità. ISO 27001 è certificabile autonomamente, mentre 27017 e 27018 richiedono base ISO 27001 esistente. Le differenze tra ISO 27017 e ISO 27018 determinano quale estensione prioritizzare in base al tuo modello di business.

Quanto tempo richiede ottenere la certificazione ISO 27001?

Il percorso tipico per una PMI italiana richiede 6-12 mesi dall’avvio progetto alla certificazione finale. La durata dipende da maturità iniziale, complessità organizzativa, risorse dedicate e ambito selezionato. Organizzazioni con processi già strutturati possono accelerare a 4-6 mesi, mentre realtà che partono da zero necessitano 12-18 mesi. La fase di implementazione ISMS occupa 60-70% del tempo totale, seguita da audit interno, correzioni e audit di certificazione. Mantenere il certificato richiede audit di sorveglianza annuali e rinnovo triennale. Pianifica realisticamente considerando impegno continuativo oltre il progetto iniziale.

Quali costi comporta la certificazione ISO 27001 per una PMI?

I costi totali per una PMI italiana variano tipicamente tra 15.000 e 40.000 euro, includendo consulenza, formazione, strumenti tecnologici e audit di certificazione. La consulenza esterna rappresenta 40-50% del budget, l’audit di certificazione 20-30%, strumenti e tecnologie 15-20%, formazione 10-15%. Organizzazioni con competenze interne possono ridurre costi consulenza ma richiedono maggior tempo. Considera costi annuali ricorrenti per audit sorveglianza (3.000-6.000 euro) e mantenimento ISMS. Gli investimenti si ripagano attraverso riduzione incidenti, efficienza operativa, accesso nuovi mercati e vantaggio competitivo certificato. Richiedi preventivi dettagliati confrontando diversi provider per ottimizzare rapporto qualità-prezzo.

Raccomandazione

- Passaggi per ISO 27001: guida completa alla certificazione – Security Hub

- Step implementazione ISO 27001: guida pratica per aziende – Security Hub

- Step by step ISO 27001: guida completa alla certificazione – Security Hub

- Checklist preparazione audit ISO 27017: guida pratica efficace – Security Hub

- Blockchain for Enterprise: Building Trust Through Transparency — SimplyAI