Anonimizzare i dati: benefici, rischi e strategie per PMI

TL;DR:

- L’anonimizzazione irreversibile esclude l’applicazione del GDPR, riducendo obblighi e costi per le PMI.

- Tecniche come la privacy differenziale e la k-anonimity garantiscono protezione efficace contro re-identificazioni.

- La valutazione continua e i test periodici sono essenziali per mantenere la sicurezza dei dati anonimizzati.

Gestire i dati dei clienti è diventato uno dei compiti più complessi per le piccole e medie imprese italiane. Le sanzioni GDPR possono arrivare a decine di migliaia di euro, la documentazione richiesta è estesa e le responsabilità legali sono cresciute in modo significativo negli ultimi anni. Molte PMI non sanno che esiste uno strumento tecnico e normativo capace di ridurre drasticamente questi obblighi: l’anonimizzazione dei dati. Questa guida illustra cosa significa anonimizzare correttamente, quali vantaggi porta in termini di costi e compliance, quali tecniche esistono e dove si nascondono i rischi più insidiosi.

Indice

- Cosa significa anonimizzare i dati: definizione e confini normativi

- Vantaggi dell’anonimizzazione per la PMI: riduzione costi, rischi e sanzioni

- Tecniche di anonimizzazione: dalla generalizzazione al k-anonimity

- Rischi ed eccezioni: re-identificazione, edge cases e normative specifiche

- La nostra prospettiva: anonimizzazione, compliance e il futuro delle PMI

- Soluzioni pratiche per PMI: certificazioni e supporto sicurezza dati

- Domande frequenti sull’anonimizzazione dei dati

Punti Chiave

| Punto | Dettagli |

|---|---|

| Riduzione obblighi GDPR | L’anonimizzazione elimina gli obblighi GDPR e semplifica la gestione compliance. |

| Protezione dati efficace | Tecniche combinate assicurano una vera protezione contro la re-identificazione e linkage. |

| Risparmio e sicurezza | Le PMI possono abbattere costi e rischi senza rinunciare all’analisi dati. |

| Limiti e rischi futuri | L’irreversibilità dell’anonimizzazione può ostacolare usi futuri, va pianificata attentamente. |

Cosa significa anonimizzare i dati: definizione e confini normativi

Dopo aver introdotto il tema, è essenziale comprendere cosa si intende davvero per anonimizzazione e come cambia il quadro normativo applicabile alla vostra impresa.

L’anonimizzazione è il processo irreversibile attraverso cui i dati personali vengono trasformati in modo tale che nessuna persona fisica possa essere identificata, né direttamente né indirettamente, da chiunque riceva o elabori quei dati. Questo concetto va distinto con precisione dalla pseudonimizzazione, che invece sostituisce gli identificatori diretti (nome, codice fiscale) con pseudonimi, ma lascia intatta la possibilità di risalire all’identità originale con le chiavi di decifratura appropriate.

La distinzione non è solo tecnica: ha conseguenze normative dirette e rilevanti.

“L’anonimizzazione rende i dati non più personali secondo il GDPR (Considerando 26), uscendo dall’ambito di applicazione del regolamento e eliminando obblighi come consenso e diritti degli interessati.”

Questa è una delle disposizioni più strategiche di tutto il GDPR per le PMI. Una volta che i dati risultano genuinamente anonimi, la normativa non si applica più: non serve il consenso dell’interessato, non si deve rispettare il diritto all’oblio, non occorre nominare un Data Protection Officer obbligatoriamente, e molti obblighi documentali scompaiono. Per una PMI con risorse limitate, questo rappresenta un risparmio operativo concreto.

La guida RGPD per PMI elaborata da esperti europei chiarisce che la valutazione sull’anonimizzazione deve tenere conto delle tecnologie disponibili e del contesto di utilizzo: un dato considerato anonimo oggi potrebbe non esserlo più domani, con l’evoluzione degli strumenti di analisi.

Ecco un confronto sintetico tra le tre categorie di dati:

| Categoria | Identificabilità | Applicabilità GDPR | Obblighi principali |

|---|---|---|---|

| Dati personali | Diretta o indiretta | Piena | Consenso, diritti, DPO, registri |

| Dati pseudonimizzati | Possibile con chiave | Parziale | Misure tecniche, sicurezza |

| Dati anonimizzati | Impossibile | Nessuna | Nessuno specifico GDPR |

Per chi vuole proteggere dati personali GDPR in modo efficace, comprendere questa tabella è il punto di partenza essenziale.

I principali vantaggi normativi per una PMI che adotta l’anonimizzazione includono:

- Eliminazione dell’obbligo di raccogliere il consenso esplicito per i trattamenti basati su dati personali

- Riduzione della documentazione necessaria per il Registro delle Attività di Trattamento

- Possibilità di condividere dataset con partner o terze parti senza accordi complessi di data processing

- Libertà di conservare i dati per periodi più lunghi senza vincoli di minimizzazione temporale

- Maggiore semplicità nella gestione delle richieste di accesso e cancellazione

Applicare l’anonimizzazione in modo corretto richiede però rigore metodologico. Non è sufficiente cancellare il nome da un foglio di calcolo: occorre eliminare tutti gli attributi che, combinati tra loro, potrebbero ricondurre a un individuo specifico.

Vantaggi dell’anonimizzazione per la PMI: riduzione costi, rischi e sanzioni

Dopo aver compreso il quadro normativo, vediamo i vantaggi concreti che le PMI possono ottenere tramite l’anonimizzazione.

Per una PMI italiana, i costi legati alla conformità GDPR sono tutt’altro che trascurabili. Comprendono la consulenza legale periodica, la gestione dei registri di trattamento, la formazione del personale, i sistemi di sicurezza informatica e il presidio delle richieste degli interessati. Ridurre la superficie di dati personali trattati significa ridurre direttamente questi costi.

Anonimizzare permette analisi dati statistiche e di intelligenza artificiale senza applicazione del GDPR, riduce i costi di compliance e le potenziali sanzioni, risulta essenziale nel cloud secondo ISO 27018, ma è irreversibile e limita usi futuri; per questo motivo si preferisce un approccio risk-based con test di re-identificazione periodici.

Questa indicazione ha un impatto pratico immediato: le PMI che utilizzano strumenti di analytics, sistemi CRM o piattaforme cloud per elaborare dati di clienti possono anonimizzare i dataset storici e utilizzarli liberamente per migliorare i propri modelli di business, formare algoritmi di AI o condurre ricerche di mercato, senza preoccuparsi di basi giuridiche o consensi aggiuntivi.

Considerate le best practice GDPR cloud più diffuse a livello europeo: le organizzazioni che adottano l’anonimizzazione nei contesti cloud riducono significativamente il rischio di notifiche obbligatorie in caso di data breach, poiché i dati esposti non costituiscono più dati personali.

Ecco un confronto tra i costi e gli obblighi tipici per i due scenari:

| Voce | Dati personali | Dati anonimizzati |

|---|---|---|

| Gestione consenso | Obbligatoria | Non necessaria |

| Registro trattamenti | Obbligatorio | Non richiesto |

| Notifiche data breach | Obbligatorie entro 72h | Non applicabile |

| Diritti degli interessati | Da gestire attivamente | Non applicabili |

| Trasferimento a terzi | Con accordi DPA | Libero |

| Conservazione dati | Limitata nel tempo | Flessibile |

La certificazione ISO 27018 specifica proprio i requisiti per la protezione delle informazioni personali identificabili nel cloud pubblico e include l’anonimizzazione tra le misure raccomandate per ridurre i rischi di trattamento.

Passi pratici per implementare l’anonimizzazione in una PMI:

- Mappare tutti i dataset contenenti dati personali e classificarli per sensibilità

- Identificare quali dataset vengono utilizzati solo per analisi aggregate o storiche

- Applicare le tecniche di anonimizzazione appropriate per ogni categoria (vedi sezione successiva)

- Documentare il processo e verificare l’efficacia con test di re-identificazione

- Aggiornare il Registro delle Attività di Trattamento eliminando i dataset ora anonimi

- Formare il team tecnico sulle procedure e sui limiti dell’anonimizzazione

- Pianificare revisioni periodiche in base all’evoluzione tecnologica

Consiglio Pro: L’irreversibilità dell’anonimizzazione è sia un vantaggio che un vincolo. Prima di procedere, valutate se quei dati potrebbero servire in futuro per scopi diversi, come personalizzazione o supporto legale. In caso di dubbio, la pseudonimizzazione offre un equilibrio ragionevole tra protezione e flessibilità operativa.

Tecniche di anonimizzazione: dalla generalizzazione al k-anonimity

Con i vantaggi chiariti, è fondamentale conoscere quali strumenti e tecniche servono per realizzare l’anonimizzazione in modo efficace e misurabile.

Non tutte le tecniche di anonimizzazione offrono lo stesso livello di protezione. La scelta dipende dalla natura dei dati, dal contesto di utilizzo e dal rischio accettabile. Conoscere le differenze tra i metodi disponibili permette di selezionare quello più adatto alla propria situazione.

I principali meccanismi di anonimizzazione includono: la soppressione (sostituzione del valore con asterisco), la generalizzazione (ad esempio, età 19 diventa “under 20”), la randomizzazione (aggiunta di rumore statistico ai dati), il k-anonimity (ogni record risulta indistinguibile da almeno k-1 altri record) e l’hashing per la pseudonimizzazione, che però rimane tecnicamente reversibile.

Ecco un’analisi dei principali metodi:

- Soppressione: Rimuove o sostituisce con un simbolo neutro i valori identificativi. Semplice da implementare, ma riduce l’utilità analitica del dataset se applicata in modo esteso.

- Generalizzazione: Sostituisce valori specifici con categorie più ampie. Ad esempio, il codice postale diventa la sola regione, oppure l’età esatta diventa una fascia. Mantiene una buona utilità per analisi statistiche.

- Randomizzazione e perturbazione: Aggiunge rumore matematico ai valori numerici, rendendo impossibile risalire al dato originale con certezza. Tecnica alla base della privacy differenziale.

- K-anonimity: Garantisce che ogni combinazione di attributi quasi-identificativi sia presente in almeno k record nel dataset. Riduce il rischio di linkage attacks, ma è vulnerabile se i record con stessi attributi hanno tutti lo stesso valore sensibile.

- Privacy differenziale: Considerato il gold standard della protezione dati dal Garante Privacy, introduce un meccanismo matematicamente rigoroso che garantisce che la presenza o assenza di un singolo individuo non influenzi statisticamente il risultato dell’analisi.

Per applicare correttamente le misure tecniche ISO 27018 è necessario comprendere che ogni tecnica ha un profilo rischio-utilità diverso.

Consiglio Pro: Combinare più tecniche è la strategia più efficace. Ad esempio, applicare prima la generalizzazione sugli attributi quasi-identificativi e poi la perturbazione sui valori numerici sensibili offre una protezione superiore rispetto all’uso di un solo metodo. I punti chiave ISO 27018 raccomandano esattamente questo approccio stratificato.

Un dato significativo da considerare: solo il 35% delle aziende che operano nel cloud adotta misure reali di privacy sui dati personali. Questo significa che la maggioranza delle PMI italiane opera con un livello di rischio elevato e spesso inconsapevole, soprattutto quando utilizza servizi SaaS o piattaforme di terze parti per l’elaborazione dei dati.

La scelta della tecnica dipende anche dalla destinazione d’uso del dataset: per l’addestramento di modelli di machine learning è preferibile la privacy differenziale; per la condivisione di dataset statistici tra partner la k-anonimity generalizzata è spesso sufficiente; per l’archiviazione a lungo termine la soppressione combinata con la generalizzazione rappresenta un approccio pratico ed economico.

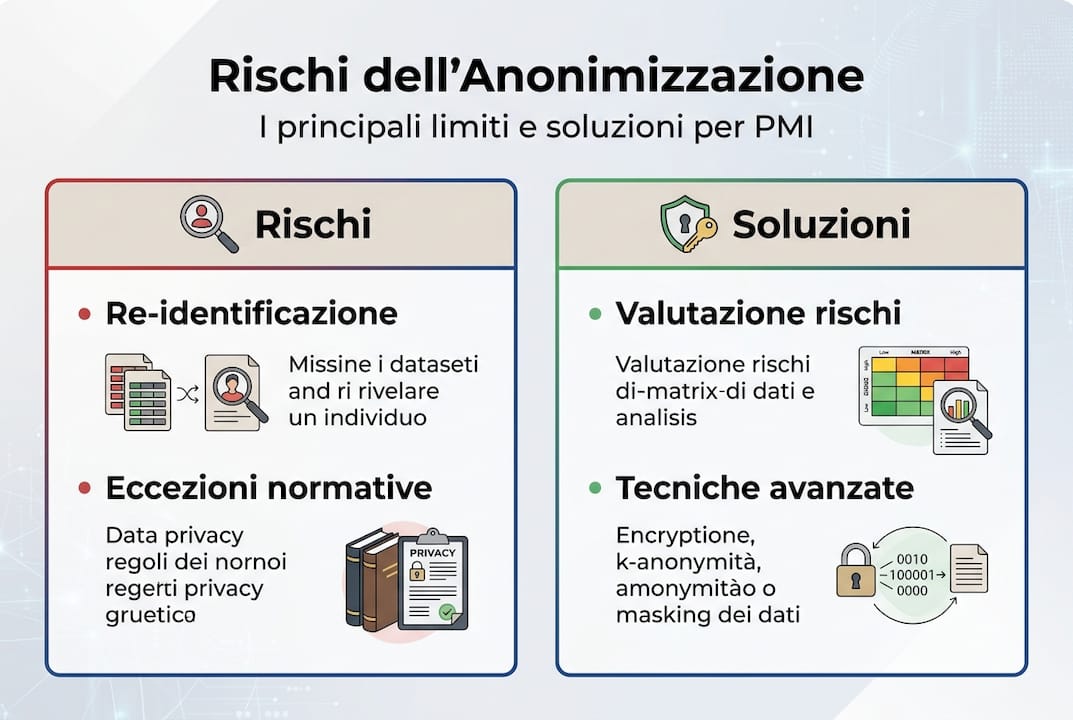

Rischi ed eccezioni: re-identificazione, edge cases e normative specifiche

Anonimizzare non è sempre perfetto: ecco i principali rischi e come le PMI possono gestirli in modo strutturato.

Il rischio più sottovalutato nell’anonimizzazione è la re-identificazione. Questo fenomeno si verifica quando un soggetto esterno riesce a ricondurre un record anonimizzato a una persona reale, combinando il dataset con altre fonti di informazione disponibili pubblicamente o privatamente. Non si tratta di un rischio teorico: studi accademici hanno dimostrato che persino dataset apparentemente sicuri possono essere re-identificati.

Gli edge case più frequenti includono: re-identificazione tramite contesto visivo come corporatura o abbigliamento nei video, estrazione di dati personali da modelli di intelligenza artificiale addestrati su dati originariamente personali, e la gestione dei dati sanitari, dove la sentenza Deloitte ha stabilito che l’anonimizzazione dipende dai mezzi effettivamente disponibili al destinatario dei dati. Quando il rischio di re-identificazione supera l’1%, è necessaria una rivalutazione completa del processo.

La sentenza Deloitte della Corte di Giustizia dell’Unione Europea ha chiarito un punto cruciale: l’anonimizzazione non è una proprietà assoluta del dato, ma dipende dal contesto e dai mezzi disponibili a chi riceve il dato. Una PMI che condivide un dataset con un grande operatore tecnologico potrebbe trovarsi in una situazione normativa diversa rispetto alla condivisione con un piccolo fornitore locale.

“ISO 27018 specifica per PII cloud: pseudonimizzazione e anonimizzazione, minimizzazione, consenso; integra ISO 27001 e ISO 27017 per PMI; solo il 35% delle aziende cloud adotta misure privacy adeguate.”

I casi tipici di vulnerabilità che una PMI deve monitorare sono:

- Dataset con popolazioni molto ridotte, dove la generalizzazione non è sufficiente a garantire l’anonimato

- Dati geografici ad alta granularità, come indirizzi precisi o coordinate GPS

- Dati temporali molto specifici combinati con altri attributi (ora di accesso, durata sessione)

- Combinazione di attributi demografici rari (età, professione, residenza) che individua un unico soggetto

- Dataset sanitari, dove anche informazioni apparentemente generiche possono identificare il paziente

Per mitigare questi rischi, le PMI devono adottare un approccio strutturato che include la valutazione iniziale del rischio di re-identificazione prima di applicare qualsiasi tecnica, test periodici con strumenti specializzati per verificare la tenuta dell’anonimizzazione nel tempo, e la definizione di una soglia di rischio accettabile (tipicamente inferiore all’1%) oltre la quale si adottano misure aggiuntive o si sceglie la pseudonimizzazione.

Per approfondire la gestione dei tipi di dati sensibili e capire come strutturare la classificazione interna, è utile partire da una mappatura completa dei trattamenti attivi. Chi invece sta costruendo un programma di protezione identità PMI secondo ISO 27018 deve integrare la valutazione del rischio di re-identificazione nei processi di governance dei dati già dal momento della raccolta.

La nostra prospettiva: anonimizzazione, compliance e il futuro delle PMI

Lavorando con PMI italiane di diversi settori, osserviamo ripetutamente lo stesso errore: considerare l’anonimizzazione come un’operazione da eseguire una sola volta, applicando una tecnica semplice come la cancellazione del nome, e poi considerare il problema risolto. Questa visione è pericolosa.

La vera protezione richiede un processo continuo. Le tecnologie di analisi evolvono rapidamente e ciò che era sicuro due anni fa potrebbe non esserlo più oggi. La privacy differenziale sta diventando lo standard de facto per i dataset utilizzati nell’intelligenza artificiale, ma la maggioranza delle PMI non ne ha ancora sentito parlare in modo operativo.

La nostra raccomandazione concreta è di non limitarsi all’offuscamento superficiale. Investire in una valutazione risk-based, con test periodici di re-identificazione condotti da esperti indipendenti, è l’unico modo per garantire una protezione reale nel tempo. Le strategie protezione dati PMI più efficaci combinano tecniche multiple, documentano il processo e prevedono revisioni annuali. Il risparmio sui costi di compliance è reale, ma solo se l’anonimizzazione è genuina e verificata.

Soluzioni pratiche per PMI: certificazioni e supporto sicurezza dati

Chiudiamo la guida offrendo risorse pratiche per mettere subito in campo le strategie discusse.

Comprendere l’anonimizzazione è il primo passo. Il secondo è strutturare un sistema di gestione della sicurezza delle informazioni che garantisca continuità, verificabilità e conformità nel tempo.

SecurityHub.it supporta le PMI italiane in questo percorso, dalla valutazione iniziale dei rischi fino all’ottenimento della certificazione ISO 27018 per la protezione dei dati personali nel cloud. Se la vostra organizzazione tratta dati personali su piattaforme cloud o fornisce servizi digitali, la certificazione ISO 27018 integrata con ISO 27001 rappresenta lo standard più riconosciuto a livello internazionale. Per iniziare con una base solida, la guida certificazione ISO 27001 illustra i passaggi concreti per avviare il percorso di certificazione con il supporto di esperti qualificati.

Domande frequenti sull’anonimizzazione dei dati

L’anonimizzazione dei dati elimina davvero tutti gli obblighi GDPR?

Sì, se i dati non sono riconducibili a una persona fisica, decadono gli obblighi del GDPR secondo il Considerando 26: i dati anonimi escono completamente dall’ambito di applicazione del regolamento europeo.

Quali tecniche sono più efficaci per anonimizzare i dati?

La privacy differenziale è lo standard più sicuro secondo il Garante Privacy, mentre la k-anonimity da sola risulta vulnerabile ai linkage attacks quando non combinata con altre misure.

L’anonimizzazione può essere reversibile?

No, in condizioni normali la vera anonimizzazione è irreversibile per definizione; la pseudonimizzazione invece, basata su hashing con chiave, può essere annullata da chi possiede la chiave di decodifica.

Quanto è diffusa la protezione privacy nelle aziende cloud italiane?

Solo il 35% delle aziende cloud in Italia adotta misure reali di privacy sui dati personali, lasciando la maggioranza esposta a rischi normativi significativi.

Cosa succede se in futuro si hanno bisogno di dati ri-identificabili?

L’anonimizzazione totale è irreversibile e limita gli usi futuri del dataset; per questo motivo è fondamentale valutare attentamente quando applicarla e considerare la pseudonimizzazione come alternativa più flessibile.