Come implementare un workflow di sicurezza informatica PMI

Le piccole e medie imprese italiane affrontano sfide crescenti nella gestione della sicurezza informatica. Molte faticano a strutturare un workflow efficace che protegga i dati aziendali e rispetti le normative. La certificazione ISO 27001 rappresenta uno standard riconosciuto internazionalmente per la protezione delle informazioni. Questo articolo guida attraverso i passaggi concreti per implementare un workflow di sicurezza conforme, integrato con ISO 27017 per il cloud e ISO 27018 per la protezione dei dati personali, fornendo tempistiche realistiche e soluzioni pratiche per le PMI.

Indice

- Punti chiave

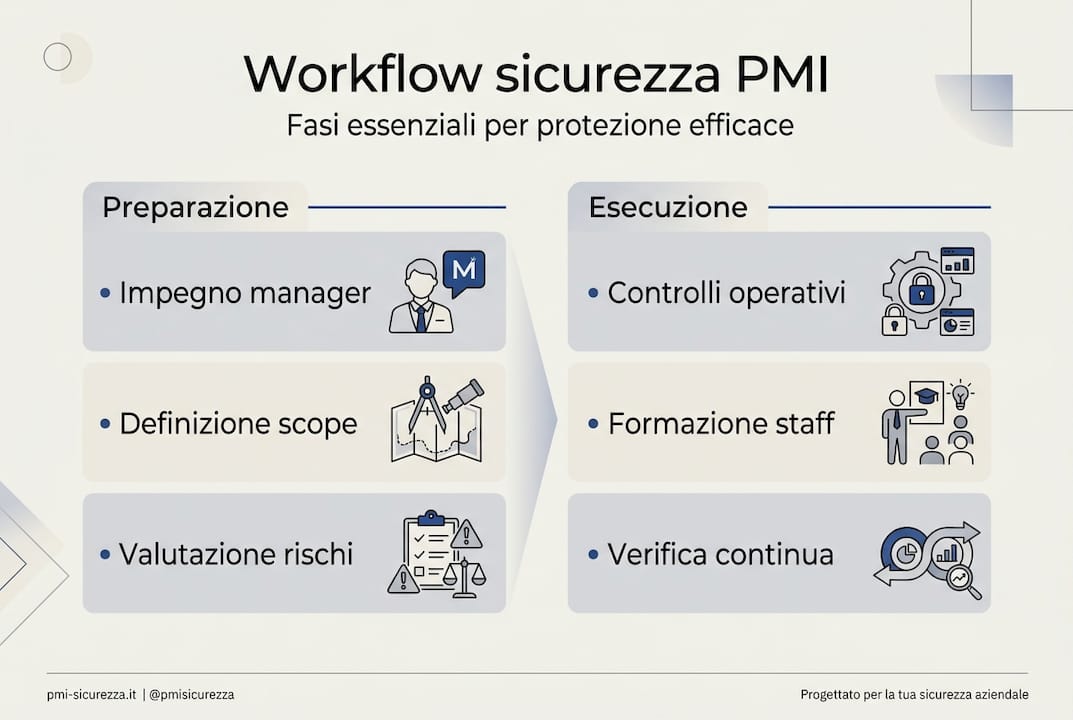

- Preparare il workflow di sicurezza: impegno, scope e valutazione rischi

- Esecuzione del workflow: implementazione controlli e formazione personale

- Verifica e miglioramento continuo: audit interni e certificazione ISO

- Integrazione con ISO 27017 e 27018: sicurezza cloud e protezione dati personali

- Scopri i servizi per la certificazione ISO 27001 e sicurezza informatica

- Domande frequenti sul workflow di sicurezza informatica

Punti Chiave

| Punto | Dettagli |

|---|---|

| Impegno dirigenza | Senza l’impegno della direzione, le iniziative rischiano di restare progetti isolati senza risorse. |

| Definizione ambito | Identificare processi, sistemi e dati nel perimetro per bilanciare protezione e risorse. |

| Valutazione rischi | La valutazione dei rischi richiede tra quattro e sei settimane con interviste e analisi. |

| Implementazione controlli | L’implementazione pratica dei controlli richiede tra dodici e sedici settimane e formazione del personale. |

| Conformità GDPR | Esempi pratici mostrano riduzione costi e aumento della conformità al GDPR. |

Punti chiave

| Aspetto | Dettaglio |

|---|---|

| Tempistiche implementazione | Il workflow di sicurezza ISO 27001 per PMI richiede da 6 a 12 mesi per completamento |

| Estensioni cloud e privacy | ISO 27017 e 27018 estendono ISO 27001 per sicurezza cloud e protezione dati personali |

| Errori comuni | Mancanza di commitment del management e formazione insufficiente del personale |

| Metodologia miglioramento | Il ciclo PDCA assicura miglioramento continuo del sistema di gestione sicurezza |

| Benefici misurabili | Case study dimostrano riduzione costi operativi e aumento compliance GDPR |

Preparare il workflow di sicurezza: impegno, scope e valutazione rischi

Il successo di qualsiasi workflow di sicurezza informatica inizia con il coinvolgimento attivo del top management. Senza il commitment della direzione, le iniziative di sicurezza rischiano di rimanere progetti isolati senza risorse adeguate. La leadership deve comunicare chiaramente l’importanza strategica della sicurezza, allocare budget e personale, e partecipare attivamente alle decisioni chiave.

La definizione dello scope rappresenta il secondo pilastro fondamentale. Dovete identificare con precisione quali processi, sistemi e dati rientrano nel perimetro di sicurezza. Uno scope troppo ampio disperde le risorse, mentre uno troppo ristretto lascia vulnerabilità scoperte. Per le PMI, concentrarsi sui sistemi critici per il business e sui dati sensibili offre il miglior equilibrio tra protezione e sostenibilità.

Consiglio Pro: Organizzate workshop congiunti tra IT, operations e management per mappare i processi aziendali e identificare gli asset informati critici. Questo approccio collaborativo garantisce che lo scope rifletta le reali priorità aziendali e facilita l’adesione di tutte le funzioni coinvolte.

Il workflow ISO 27001 per PMI inizia con l’impegno della direzione e la definizione dello scope, seguito da una valutazione dei rischi in 4-6 settimane. La valutazione dei rischi costituisce la fase più tecnica della preparazione. Dovete:

- Identificare tutte le minacce potenziali ai vostri asset informativi

- Analizzare le vulnerabilità esistenti nei sistemi e processi

- Valutare l’impatto potenziale di ogni rischio sul business

- Classificare i rischi secondo priorità e probabilità

- Definire i criteri di accettazione del rischio

Le tempistiche realistiche per questa fase preparatoria sono essenziali. Dedicate 2-3 settimane per ottenere il commitment formale e definire lo scope, documentando decisioni e responsabilità. Il risk assessment richiede 4-6 settimane per essere condotto con rigore, includendo interviste con gli stakeholder, analisi tecnica dei sistemi e documentazione dei risultati.

Comunicate chiaramente obiettivi e tempi a tutte le funzioni aziendali coinvolte. La trasparenza previene ritardi e resistenze, mentre l’elenco dei requisiti ISO 27001 aiuta a strutturare le attività. Considerate di coinvolgere consulenti esterni se mancano competenze interne specifiche, accelerando il processo e riducendo errori costosi.

La documentazione prodotta in questa fase diventa la base per tutte le attività successive. Mantenete registri dettagliati delle decisioni, delle metodologie di valutazione adottate e dei criteri utilizzati. Questa tracciabilità sarà fondamentale durante gli audit di certificazione e per dimostrare la conformità alle normative come il GDPR. Comprendere perché ISO 27001 per PMI è vantaggioso aiuta a mantenere la motivazione durante le fasi più impegnative.

Esecuzione del workflow: implementazione controlli e formazione personale

L’implementazione pratica dei controlli di sicurezza rappresenta il cuore operativo del workflow. L’implementazione dei controlli richiede 12-16 settimane e formazione adeguata del personale per ridurre errori umani, causa principale dei breach. Questa fase trasforma le politiche e i piani in azioni concrete che proteggono effettivamente i vostri asset.

La selezione dei controlli deve basarsi sui risultati della valutazione dei rischi. Non implementate controlli generici, ma scegliete misure specifiche che mitigano i rischi identificati nel vostro contesto. L’Annex A dello standard ISO 27001 fornisce 114 controlli tra cui scegliere, ma raramente una PMI necessita di implementarli tutti.

Per l’implementazione controlli sicurezza ISO 27001, seguite questo approccio strutturato:

- Prioritizzate i controlli in base al livello di rischio che mitigano

- Definite responsabilità chiare per ogni controllo implementato

- Stabilite metriche misurabili per verificare l’efficacia

- Documentate procedure operative dettagliate per ogni controllo

- Testate i controlli prima della messa in produzione

La formazione del personale non è un evento singolo ma un processo continuo. Gli errori umani causano la maggioranza degli incidenti di sicurezza, rendendo la consapevolezza del personale cruciale quanto i controlli tecnici. Sviluppate programmi di formazione su misura per diversi ruoli aziendali, dal personale operativo agli amministratori di sistema.

Consiglio Pro: Implementate simulazioni di phishing trimestrali per testare la vigilanza del personale. Questi test pratici rivelano gap formativi reali e mantengono alta l’attenzione sulla sicurezza. Monitorate i tassi di click e utilizzate i risultati per perfezionare i programmi di awareness.

L’integrazione con ISO 27017 e ISO 27018 richiede attenzione particolare se utilizzate servizi cloud. I controlli di sicurezza PMI cloud ISO 27017 specificano requisiti aggiuntivi per la virtualizzazione e la gestione delle identità in ambiente cloud. ISO 27018 aggiunge controlli per la protezione dei dati personali, allineandosi ai requisiti GDPR.

| Attività | Durata stimata | Risorse necessarie |

|---|---|---|

| Implementazione controlli tecnici | 8-10 settimane | Team IT, budget strumenti |

| Sviluppo procedure operative | 4-6 settimane | Responsabili processo, consulenti |

| Formazione personale iniziale | 2-3 settimane | Formatori, materiali didattici |

| Test e validazione controlli | 2-3 settimane | Team IT, auditor interni |

| Documentazione finale | 2-3 settimane | Responsabile ISMS, team qualità |

Le soluzioni sicurezza per PMI devono essere proporzionate alle dimensioni e risorse disponibili. Non cercate di replicare l’infrastruttura di sicurezza di grandi corporation. Concentratevi su controlli essenziali ben implementati piuttosto che su soluzioni complesse mal gestite.

Monitorate costantemente l’efficacia dei controlli implementati attraverso log, report e metriche definite. Questa visibilità continua permette di identificare rapidamente anomalie e di adattare i controlli quando necessario. La sicurezza informatica è dinamica e richiede aggiustamenti regolari per restare efficace contro minacce in evoluzione.

Verifica e miglioramento continuo: audit interni e certificazione ISO

Gli audit interni costituiscono il meccanismo principale per verificare l’efficacia del vostro sistema di gestione della sicurezza. Audit interni regolari e miglioramento basato su ciclo PDCA sono elementi chiave per il successo e il mantenimento della certificazione. Pianificate audit almeno due volte l’anno, coprendo progressivamente tutte le aree dello scope.

Gli auditor interni devono essere indipendenti dalle aree che verificano. Formate personale di diverse funzioni aziendali come auditor, creando un team con prospettive diverse. Questa diversità arricchisce gli audit e diffonde la cultura della sicurezza nell’organizzazione. Utilizzate la checklist certificazione ISO 27001 per garantire copertura completa.

Il ciclo Plan Do Check Act guida il miglioramento continuo:

- Plan: definite obiettivi di sicurezza e pianificate azioni per raggiungerli

- Do: implementate i controlli e le procedure pianificate

- Check: verificate l’efficacia attraverso audit, metriche e review

- Act: intraprendete azioni correttive e migliorate il sistema

Questo ciclo iterativo assicura che il vostro sistema di gestione sicurezza evolva continuamente, adattandosi a nuove minacce e cambiamenti nel contesto aziendale. Non considerate mai il sistema come completo, ma come un organismo vivente che richiede attenzione costante.

| Tipo di verifica | Frequenza | Condotto da | Obiettivo principale |

|---|---|---|---|

| Audit interno | Semestrale | Team interno formato | Verificare conformità e identificare gap |

| Management review | Trimestrale | Top management | Valutare efficacia e decidere miglioramenti |

| Audit di certificazione | Annuale | Ente certificatore esterno | Confermare conformità allo standard |

| Sorveglianza | Annuale | Ente certificatore | Mantenere validità certificato |

Errori comuni includono mancato commitment del management e audit insufficienti, che compromettono gli esiti del workflow. La mancanza di risorse dedicate, la documentazione inadeguata e la formazione superficiale sono altre trappole frequenti. Riconoscete questi rischi in anticipo e pianificate strategie di mitigazione specifiche.

Consiglio Pro: Mantenete un registro delle non conformità emerge dagli audit e tracciate sistematicamente le azioni correttive fino alla chiusura. Questo registro diventa una risorsa preziosa per dimostrare il miglioramento continuo durante gli audit di certificazione.

La preparazione all’audit di certificazione richiede attenzione particolare. Verificate che tutta la documentazione sia aggiornata, completa e accessibile. Conducete un audit interno approfondito 2-3 mesi prima della certificazione per identificare e correggere eventuali gap. Simulate l’audit di certificazione con consulenti esterni per preparare il team alle dinamiche reali.

Comprendere come ottenere ISO 27001 include la selezione dell’ente certificatore appropriato. Scegliete un organismo accreditato con esperienza nel vostro settore. La reputazione dell’ente certificatore influenza la credibilità del vostro certificato presso clienti e partner.

La velocità nella rilevazione e risoluzione degli incidenti di sicurezza determina l’impatto effettivo sul business. Un incident management workflow efficace riduce i tempi di risposta e minimizza i danni.

Il sistema gestione sicurezza PMI deve integrarsi naturalmente con i processi aziendali esistenti. Evitate di creare burocrazia fine a se stessa. Ogni procedura, controllo e documento deve aggiungere valore reale alla protezione dei vostri asset o alla dimostrazione della conformità.

Integrazione con ISO 27017 e 27018: sicurezza cloud e protezione dati personali

L’adozione crescente di servizi cloud richiede alle PMI italiane di estendere il proprio workflow di sicurezza oltre i confini tradizionali. ISO 27017 fornisce 37 controlli aggiuntivi per sicurezza cloud, mentre ISO 27018 si concentra sulla protezione dei dati personali in cloud pubblico secondo GDPR. Queste estensioni non sostituiscono ISO 27001 ma la completano con requisiti specifici per ambienti virtualizzati.

ISO 27017 affronta le peculiarità della sicurezza cloud che ISO 27001 non copre in dettaglio. Specifica responsabilità tra provider e cliente, gestione delle identità in ambienti multi tenant, segregazione delle risorse virtualizzate e protezione delle interfacce di gestione cloud. Per le PMI che migrano applicazioni critiche nel cloud, questi controlli sono essenziali.

ISO 27001 è base per le estensioni 27017 e 27018, che supportano policy di trasparenza e ruoli definiti tra provider e clienti cloud. La guida passo passo ISO 27017 aiuta a strutturare l’implementazione dei controlli cloud specifici, mentre la checklist certificazione ISO 27017 assicura copertura completa.

ISO 27018 si focalizza sulla protezione dei dati personali quando trattati da provider cloud pubblici. Questo standard è particolarmente rilevante per le PMI italiane soggette al GDPR. Richiede trasparenza sul trattamento dei dati, limitazioni sull’uso dei dati personali, diritti degli interessati e notifica di breach. La compliance GDPR ISO 27018 fornisce un framework strutturato per soddisfare gli obblighi normativi.

Per integrare efficacemente queste estensioni nel vostro workflow:

- Identificate quali servizi cloud utilizzate e classificateli per criticità e tipo di dati trattati

- Valutate i contratti con i provider cloud per verificare allineamento con ISO 27017 e 27018

- Implementate controlli aggiuntivi specifici per proteggere dati in transito e a riposo nel cloud

- Definite chiaramente responsabilità di sicurezza tra la vostra organizzazione e i provider

- Aggiornate le procedure di incident response per includere scenari cloud specifici

- Formate il personale IT sulle peculiarità della sicurezza cloud e sulla gestione delle identità

- Documentate le valutazioni dei fornitori cloud e i criteri di selezione utilizzati

La lista documenti ISO 27018 include policy specifiche per il trattamento dei dati personali, registri delle attività di trattamento e procedure per gestire le richieste degli interessati. Questi documenti devono integrarsi con la documentazione ISO 27001 esistente, creando un sistema coerente.

Le PMI che dimostrano conformità a ISO 27017 e 27018 ottengono vantaggi competitivi significativi. Clienti e partner apprezzano la garanzia che i loro dati sono protetti secondo standard riconosciuti. Questo è particolarmente importante quando competete per contratti con organizzazioni più grandi che richiedono evidenze formali di sicurezza.

L’integrazione di queste estensioni richiede investimenti aggiuntivi in formazione, strumenti e processi. Tuttavia, i benefici superano i costi. Riducete il rischio di breach costosi, migliorate la fiducia dei clienti e facilitate l’accesso a mercati che richiedono certificazioni di sicurezza. La protezione efficace dei dati personali nel cloud non è più opzionale ma un requisito fondamentale per operare nell’economia digitale.

Scopri i servizi per la certificazione ISO 27001 e sicurezza informatica

Implementare un workflow di sicurezza informatica completo richiede competenze specialistiche e risorse dedicate. SecurityHub.it supporta le PMI italiane nel loro percorso verso la certificazione ISO 27001, 27017 e 27018 con servizi professionali su misura. Offriamo consulenza strategica per definire lo scope ottimale, supporto operativo nell’implementazione dei controlli e preparazione completa agli audit di certificazione.

I nostri esperti guidano la vostra organizzazione attraverso ogni fase, dai passaggi per ISO 27001 fino al mantenimento della certificazione ISO 27001 nel tempo. Forniamo documentazione personalizzata, formazione del personale e audit interni per assicurare che il vostro sistema di gestione sicurezza sia robusto ed efficace. Confronta le opzioni disponibili con i nostri servizi certificazione ISO 27001 per trovare la soluzione più adatta alle esigenze della tua PMI.

Domande frequenti sul workflow di sicurezza informatica

Quanto tempo richiede implementare un workflow ISO 27001 completo?

Un workflow completo richiede tipicamente 6-12 mesi per le PMI, includendo preparazione, implementazione controlli, formazione e certificazione. Le tempistiche variano in base alle dimensioni aziendali e alle risorse dedicate. Organizzazioni con sistemi IT complessi o gap significativi possono necessitare di 12-18 mesi.

Quali risorse umane servono per gestire il workflow di sicurezza?

Servono almeno un responsabile ISMS dedicato part time e il coinvolgimento di personale IT, operations e management. Per PMI sotto 50 dipendenti, un responsabile ISMS al 50% del tempo più supporto esterno è sufficiente. Organizzazioni più grandi beneficiano di un team interno con competenze in risk management, audit e compliance.

Come evitare gli errori comuni nell’implementazione?

Garantite commitment visibile del management, allocate budget adeguato e pianificate formazione continua del personale. Utilizzate soluzioni sicurezza per PMI proporzionate alle vostre dimensioni. Documentate sistematicamente decisioni e controlli, e conducete audit interni regolari per identificare gap precocemente.

Posso ottenere ISO 27001 senza consulenti esterni?

Tecnicamente sì, ma consulenti accelerano significativamente il processo e riducono errori costosi. La loro esperienza con altri progetti di certificazione fornisce best practice e aiuta a evitare ostacoli comuni. Per comprendere come ottenere ISO 27001 autonomamente, valutate onestamente le competenze interne disponibili.

Quali benefici concreti porta la certificazione ISO 27001?

La certificazione migliora la fiducia dei clienti, facilita l’accesso a gare pubbliche e contratti enterprise, riduce premi assicurativi e costi di breach. Studi dimostrano riduzione del 30-40% degli incidenti di sicurezza dopo implementazione ISO 27001. Migliora anche l’efficienza operativa attraverso processi standardizzati e responsabilità chiare.

Raccomandazione

- 7 esempi pratici di politiche sicurezza informatica per PMI – Security Hub

- Come analizzare rischi informatici per PMI in 5 passi chiave – Security Hub

- Checklist sicurezza dati cloud: guida operativa per PMI italiane – Security Hub

- 7 principali rischi sicurezza PMI e come evitarli facilmente – Security Hub

- Incident Management Workflow: 50% Faster Detection & 30% Quicker Resolution | Nine Archs LLC

- El rol de la seguridad informática en pymes para 2026