Registrazioni di sicurezza: guida pratica per PMI ISO 27001

TL;DR:

- Le registrazioni di sicurezza, come log e audit trail, sono strumenti fondamentali per rilevare minacce e dimostrare la conformità alla ISO 27001. Sono essenziali anche per proteggere i dati personali, supportare la responsabilità legale e rispondere tempestivamente alle violazioni. L’adozione di sistemi automatizzati, policy chiare e una cultura interna consapevole migliora la sicurezza e l’efficacia nella gestione dei log aziendali.

Molte piccole e medie imprese italiane investono in firewall, antivirus e policy interne, convinte di aver fatto il necessario per la sicurezza informatica. Questa convinzione è comprensibile, ma parziale. Uno degli strumenti più efficaci per dimostrare la conformità alla ISO 27001 e per rilevare minacce reali resta tra i più trascurati: le registrazioni di sicurezza. Log, audit trail e tracce digitali non sono semplici archivi tecnici. Sono prove documentali, strumenti di analisi e, in molti casi, la differenza tra un incidente gestito in modo efficace e uno che produce danni reputazionali e sanzioni.

Indice

- Cosa sono le registrazioni di sicurezza e perché servono

- Ruolo chiave nella protezione dei dati e negli obblighi normativi

- Requisiti ISO 27001 e controllo tramite registrazioni di sicurezza

- Come organizzare e utilizzare efficacemente le registrazioni di sicurezza

- Cosa le PMI spesso trascurano sulle registrazioni di sicurezza

- Come Security Hub può supportare la compliance e la sicurezza della tua PMI

- Domande frequenti sulle registrazioni di sicurezza

Punti Chiave

| Punto | Dettagli |

|---|---|

| Fondamentali per la conformità | Le registrazioni di sicurezza sono indispensabili per dimostrare il rispetto dei requisiti ISO 27001 nelle PMI. |

| Utili nella risposta agli incidenti | Permettono di ricostruire rapidamente eventi sospetti e arginare conseguenze legali o danni reputazionali. |

| Automazione consigliata | La gestione automatizzata dei log riduce errori, costi e semplifica la preparazione all’audit ISO. |

| Vantaggio anche sul GDPR | Supportano le aziende anche nella trasparenza e nella compliance al Regolamento Privacy europeo. |

Cosa sono le registrazioni di sicurezza e perché servono

Una registrazione di sicurezza, comunemente chiamata log o audit trail, è un archivio cronologico di eventi che si verificano all’interno di un sistema informatico. Ogni accesso a un’applicazione, ogni modifica a un file, ogni tentativo di autenticazione fallito genera una traccia digitale. Queste tracce, se raccolte e gestite correttamente, diventano strumenti essenziali per chi gestisce la sicurezza delle informazioni.

Le funzioni principali di un sistema di log ben strutturato sono tre:

- Rilevamento delle minacce: i log permettono di identificare comportamenti anomali, come accessi ripetuti falliti o connessioni da IP non riconosciuti, prima che si trasformino in incidenti.

- Monitoraggio degli eventi: ogni azione all’interno dei sistemi viene documentata, offrendo una visibilità operativa continua sullo stato della sicurezza.

- Dimostrazione della conformità: in fase di audit ISO 27001, le registrazioni sono la prova concreta che i controlli di sicurezza sono attivi e funzionanti.

Il ruolo dei log di sicurezza è centrale anche per rispettare le normative vigenti: come analizzato in ambito professionale, le registrazioni di sicurezza sono strumenti fondamentali per adeguarsi agli standard normativi e ridurre i rischi aziendali.

Esempio pratico: immagina che un dipendente tenti di accedere a una cartella riservata al di fuori dell’orario lavorativo. Senza un log attivo, questo evento passa inosservato. Con un sistema di registrazione configurato correttamente, l’alert viene generato immediatamente e il responsabile della sicurezza può intervenire prima che si verifichi una violazione.

Consiglio Pro: L’automazione nella raccolta dei log riduce significativamente i margini di errore umano. Strumenti che raccolgono e normalizzano automaticamente i dati degli eventi abbassano il rischio di sanzioni durante le verifiche di audit, poiché garantiscono che nessun evento critico venga omesso o registrato in modo non strutturato.

Chiarito il valore spesso sottovalutato delle registrazioni, passiamo a vedere la loro influenza sulle principali esigenze delle PMI in materia di protezione dei dati e conformità normativa.

Ruolo chiave nella protezione dei dati e negli obblighi normativi

Le registrazioni di sicurezza non servono solo a soddisfare i requisiti ISO 27001. Svolgono un ruolo operativo diretto nella tutela dei dati personali e nella gestione delle responsabilità legali. In Italia, dove il Regolamento Europeo GDPR si affianca agli standard di certificazione internazionale, la gestione dei log è un punto di convergenza tra obblighi normativi diversi.

I tre scopi principali che le registrazioni di sicurezza coprono in questo contesto sono:

- Rintracciare accessi non autorizzati: i log permettono di identificare chi ha avuto accesso a dati sensibili, quando e da quale dispositivo, rendendo possibile una risposta rapida e documentata.

- Supportare l’esercizio dei diritti privacy: in caso di richiesta di accesso, rettifica o cancellazione da parte di un interessato ai sensi del GDPR, le registrazioni dimostrano quali operazioni sono state effettuate sui dati.

- Ricostruire gli eventi in caso di incidente: quando si verifica una violazione, le registrazioni sono lo strumento principale per ricostruire la sequenza degli eventi, determinare l’entità del danno e predisporre la segnalazione al Garante Privacy entro le 72 ore previste dalla normativa.

Come illustrato nell’analisi sulla protezione dati sensibili, le registrazioni di sicurezza contribuiscono direttamente alla tutela delle informazioni riservate in ambito aziendale, specialmente nelle realtà che operano con modelli SaaS o che gestiscono dati di terzi.

“Le violazioni dei dati personali sono spesso correlate all’assenza o all’incompletezza delle registrazioni di sicurezza. Senza log strutturati, le aziende non riescono a dimostrare né di aver adottato misure adeguate né di aver risposto tempestivamente all’incidente.”

Gli obblighi di sicurezza per cloud sono un altro ambito in cui le registrazioni diventano critiche. I provider cloud offrono spesso funzionalità di log avanzate, ma la responsabilità della configurazione e della conservazione sicura dei dati rimane in capo all’azienda cliente. Anche in ambienti cloud, la sicurezza dati nel supporto clienti richiede tracciabilità puntuale degli accessi e delle operazioni.

Una policy di conservazione dei log mal definita o assente è una delle cause più frequenti di non conformità durante gli audit. Le PMI devono stabilire per iscritto quali log conservare, per quanto tempo e con quale livello di protezione.

Capito l’impatto legale e operativo, vediamo cosa stabilisce concretamente la ISO 27001 e come le PMI possono soddisfare lo standard tramite le registrazioni di sicurezza.

Requisiti ISO 27001 e controllo tramite registrazioni di sicurezza

La ISO 27001:2022 dedica attenzione specifica alla gestione delle registrazioni di sicurezza all’interno della famiglia di controlli dell’Annex A. In particolare, i controlli relativi al monitoraggio e alla registrazione degli eventi (8.15, 8.16 e 8.17 nella versione 2022) richiedono che le organizzazioni implementino, rivedano periodicamente e conservino i log in modo sicuro e accessibile.

I principi di gestione della sicurezza indicano che non è sufficiente raccogliere i log: occorre definire chi li revisiona, con quale frequenza e secondo quali criteri. Questa attività deve essere documentata e tracciabile, esattamente come il processo che regola i tipi di dati sensibili trattati dall’organizzazione.

La tabella seguente riassume i principali controlli della ISO 27001 legati alle registrazioni, con una spiegazione sintetica e un esempio applicato al contesto PMI:

| Controllo ISO 27001 | Descrizione | Esempio pratico per PMI |

|---|---|---|

| 8.15 Registrazione degli eventi | Raccogliere log di eventi rilevanti per la sicurezza | Log di accesso al gestionale aziendale con timestamp e utente |

| 8.16 Attività di monitoraggio | Monitorare reti e sistemi per rilevare anomalie | Alert automatico in caso di accesso fuori orario |

| 8.17 Sincronizzazione degli orologi | Garantire coerenza temporale tra i sistemi | Sincronizzazione NTP tra server, client e firewall |

| 5.33 Protezione dei log | Impedire modifiche o cancellazioni non autorizzate | Archiviazione su storage separato con accesso limitato |

| 5.34 Conservazione delle informazioni | Definire tempi di conservazione per tipo di dato | Policy scritta: log di accesso conservati 12 mesi |

Come indicato nell’assessment sicurezza ISO 27001, il punto di partenza per molte PMI è proprio la verifica dello stato attuale dei log: quali sistemi li generano, dove vengono archiviati, chi li controlla e se esiste documentazione a supporto.

Gli errori più comuni che le aziende commettono in questa fase includono la raccolta di log non strutturati (senza formato standardizzato), la mancata protezione dell’archivio log da modifiche, l’assenza di una revisione periodica documentata e la conservazione insufficiente rispetto ai requisiti normativi. Questi errori non solo compromettono la readiness documentale per l’audit annuale, ma lasciano l’azienda esposta a rischi reali in caso di incidente.

Compresi i presupposti teorici dei controlli ISO, concentriamoci ora sulla messa in pratica nelle PMI: strumenti, processi e best practice operative.

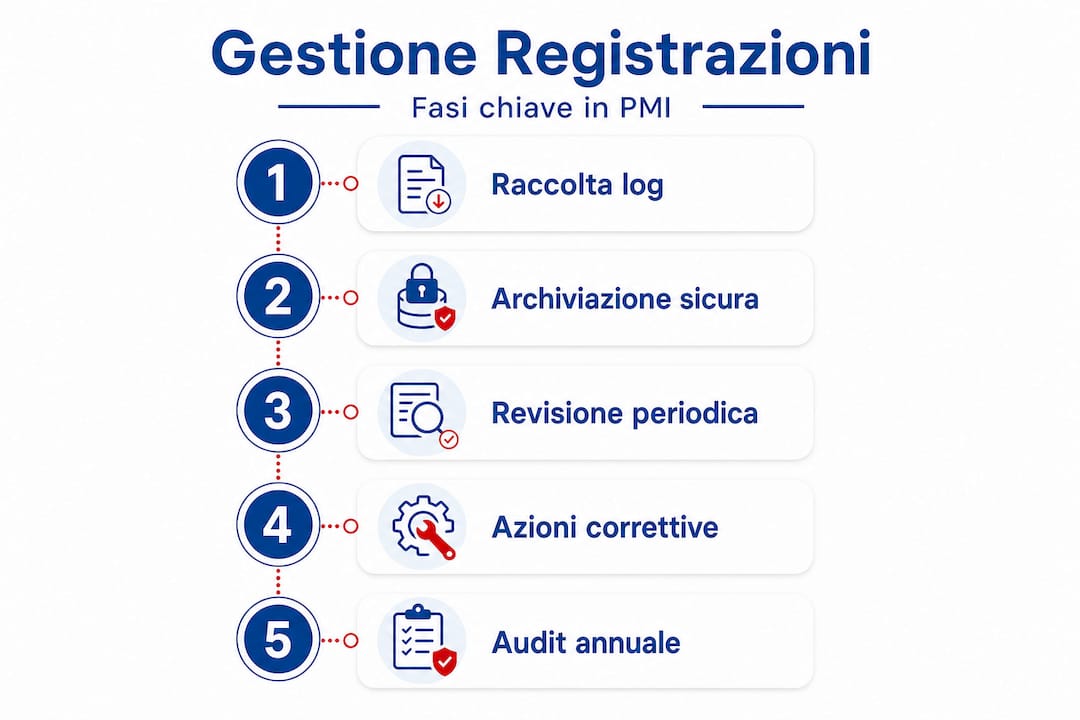

Come organizzare e utilizzare efficacemente le registrazioni di sicurezza

Passare dalla teoria alla pratica nella gestione dei log richiede metodo. Le PMI spesso partono da situazioni disomogenee: alcuni sistemi generano log dettagliati, altri non sono configurati per farlo, e raramente esiste una visione centralizzata. Il primo passo è sempre una ricognizione dell’esistente.

Le best practice operative per la gestione delle registrazioni di sicurezza includono:

- Centralizzazione: raccogliere i log da tutti i sistemi rilevanti (server, firewall, applicazioni, endpoint) in un unico repository sicuro.

- Strutturazione: adottare formati standard come Syslog o JSON per garantire la leggibilità e l’analisi automatica.

- Protezione dell’integrità: impedire la modifica o la cancellazione dei log tramite controlli di accesso e, dove possibile, firma digitale o hashing.

- Revisione periodica: definire una cadenza (settimanale o mensile) per la revisione dei log critici e documentare ogni controllo effettuato.

- Definizione delle policy di conservazione: stabilire per iscritto quanto tempo conservare ogni tipologia di log, in base ai requisiti normativi e alle esigenze di business.

- Test di ripristino: verificare periodicamente che i log archiviati siano recuperabili e leggibili, soprattutto in caso di incidente.

La tabella seguente confronta la gestione manuale e quella automatizzata dei log, evidenziando i vantaggi e i limiti per le PMI:

| Criterio | Gestione manuale | Gestione automatizzata |

|---|---|---|

| Costo iniziale | Basso | Medio o alto |

| Rischio di errori | Alto | Basso |

| Scalabilità | Limitata | Elevata |

| Velocità di risposta | Lenta | Immediata (alert in tempo reale) |

| Preparazione all’audit | Complessa e dispendiosa | Semplificata con report automatici |

| Adatto a | PMI con meno di 10 sistemi | PMI con infrastrutture distribuite |

Come evidenziato nella guida 2026 sui log di sicurezza, le soluzioni automatizzate offrono un vantaggio significativo non solo nella raccolta, ma anche nella preparazione delle evidenze per la certificazione.

Consiglio Pro: Mantenere aggiornati i sistemi di log management non è solo una buona pratica tecnica. I vendor rilasciano regolarmente patch che migliorano la stabilità, la compatibilità e le funzionalità di reportistica, riducendo il tempo necessario per preparare la documentazione in fase di audit ISO 27001.

Tra gli strumenti open source più diffusi nelle piccole imprese figurano soluzioni di aggregazione e analisi log che non richiedono licenze costose, permettendo anche alle realtà con budget limitati di implementare un sistema strutturato. Gli errori comuni nella sicurezza legati alla gestione log includono spesso la scelta di strumenti non adeguati alle dimensioni dell’azienda o la mancata formazione del personale responsabile.

Cosa le PMI spesso trascurano sulle registrazioni di sicurezza

Dopo anni di lavoro al fianco di piccole e medie imprese italiane nel percorso verso la certificazione ISO 27001, abbiamo osservato un pattern ricorrente: molte organizzazioni trattano le registrazioni di sicurezza come un adempimento formale. Installano un sistema di log, raccolgono i dati, archiviano tutto. E si fermano lì.

Il problema non è tecnico. È culturale. La semplice raccolta dei log non basta se non esiste una cultura interna che attribuisce valore a quelle informazioni. Senza formazione adeguata, i responsabili IT non sanno cosa cercare, i manager non capiscono perché quella documentazione ha rilevanza strategica e i dipendenti non percepiscono le registrazioni come parte del loro comportamento sicuro quotidiano.

Un caso esemplare: una PMI nel settore manifatturiero, durante la preparazione all’audit ISO 27001, ha scoperto grazie alla revisione dei log che un account di un ex dipendente era rimasto attivo per sei mesi dopo la sua uscita dall’azienda. Quell’account aveva effettuato diversi accessi a documenti commerciali riservati. Senza le registrazioni di sicurezza, quella violazione sarebbe passata completamente inosservata. Grazie ai log, l’azienda ha potuto documentare l’incidente, valutare l’impatto, correggere la procedura di offboarding e dimostrare al certificatore la propria capacità di risposta.

Questo è il vero vantaggio delle registrazioni di sicurezza: non sono solo un obbligo normativo, sono uno strumento di controllo reale. L’idea che i log siano “solo carta per l’auditor” è un mito da sfatare con forza. Le aziende che adottano una gestione log matura rispondono agli incidenti in tempi significativamente più brevi, con conseguenze economiche e reputazionali molto più contenute.

La guida sulla sicurezza del dato sottolinea proprio questo: il valore delle registrazioni emerge non nel momento in cui tutto funziona, ma nel momento in cui qualcosa va storto. Ed è in quel momento che la differenza tra un’azienda preparata e una vulnerabile diventa evidente.

Come Security Hub può supportare la compliance e la sicurezza della tua PMI

Gestire le registrazioni di sicurezza in modo conforme alla ISO 27001 richiede competenze tecniche, conoscenza normativa e una visione strutturata dei processi. Per molte PMI, costruire tutto questo internamente non è sostenibile né efficiente.

SecurityHub.it affianca le piccole e medie imprese italiane in ogni fase del percorso verso la certificazione, dalla valutazione iniziale dello stato dei log fino alla preparazione completa delle evidenze documentali per l’audit. I nostri esperti guidano le aziende nella configurazione dei sistemi di registrazione, nella definizione delle policy di conservazione e nella formazione del personale coinvolto. Attraverso i passaggi ISO 27001 definiti nella nostra guida, ogni PMI può costruire un percorso realistico e misurabile verso la certificazione ISO 27001. Scopri i nostri servizi di certificazione e richiedi una consulenza personalizzata per valutare il livello di conformità attuale della tua organizzazione.

Domande frequenti sulle registrazioni di sicurezza

Quanto tempo devo conservare le registrazioni di sicurezza secondo la ISO 27001?

Di solito la normativa suggerisce almeno 12 mesi, ma i tempi possono variare in base alle policy interne e ad altri obblighi di legge applicabili al settore.

Che differenza c’è fra un log semplice e una registrazione di sicurezza conforme ISO 27001?

Una registrazione conforme contiene informazioni strutturate che permettono rintracciabilità, audit e verifica della sicurezza. Come indicato nella guida 2026, non si tratta solo di dati di base, ma di eventi contestualizzati con timestamp, utente, sistema di origine e esito dell’operazione.

Come scegliere uno strumento per la gestione automatica delle registrazioni?

Valuta flessibilità, facilità di consultazione, capacità di generare alert automatici e compatibilità con gli altri sistemi già impiegati in azienda. La scalabilità è un criterio essenziale per le PMI in crescita.

Le registrazioni di sicurezza aiutano anche con il GDPR?

Sì, sono fondamentali per la trasparenza degli accessi ai dati personali e per dimostrare la compliance in caso di ispezioni. Come evidenziato nell’analisi sulla protezione dati sensibili, le registrazioni supportano sia l’esercizio dei diritti degli interessati sia le segnalazioni obbligatorie al Garante Privacy.