Guida efficace per la data security policy ISO nelle PMI

TL;DR:

- Una data security policy è fondamentale per la conformità ISO e la protezione dei dati aziendali.

- La policy deve essere strutturata, aggiornata e coinvolgere tutti i responsabili aziendali.

- La certificazione ISO richiede un percorso continuo di revisione, formazione e applicazione pratica.

Una violazione dei dati non è solo un problema tecnico: può costare a una PMI italiana la perdita di contratti, sanzioni GDPR significative e un danno reputazionale difficile da recuperare. I clienti enterprise, in particolare, richiedono sempre più spesso prove documentate di conformità prima di firmare accordi commerciali. La differenza tra ISO 27017 e 27018 e il loro rapporto con ISO 27001 non è sempre chiara, ma una cosa è certa: senza una data security policy strutturata, nessuna certificazione è raggiungibile e nessun audit può essere superato con successo.

Indice

- Cos’è una data security policy e perché è indispensabile

- Requisiti minimi e strumenti per una data security policy ISO

- Step pratici per l’implementazione della policy

- Verifica, gestione e risultati attesi: mantenere l’efficacia

- Perché molte policy falliscono: la verità dietro la carta

- Come SecurityHub può accelerare la tua compliance

- Domande frequenti sulla data security policy ISO nelle PMI

Punti Chiave

| Punto | Dettagli |

|---|---|

| Policy ben definita | Una data security policy deve essere chiara, completa e condivisa per poter ottenere la certificazione ISO. |

| ISO 27001 come base | Senza ISO 27001 non è possibile certificare le estensioni 27017 o 27018 dedicate a cloud e privacy. |

| Aggiornamento costante | La policy deve essere rivista almeno annualmente per restare efficace e superare gli audit. |

| Coinvolgimento pratico | La policy funziona solo se coinvolge davvero persone e processi aziendali, non se resta sulla carta. |

Cos’è una data security policy e perché è indispensabile

Una data security policy è il documento formale che stabilisce come un’organizzazione gestisce, protegge e controlla le informazioni. Non si tratta di un semplice testo normativo da archiviare: è il riferimento operativo che guida ogni decisione relativa alla sicurezza dei dati, dalla gestione degli accessi alla risposta agli incidenti.

Per una PMI, questo documento assume un ruolo ancora più strategico. Le risorse sono limitate e ogni misura di sicurezza deve essere proporzionata al rischio reale. Una policy ben costruita consente di allocare le risorse in modo mirato, evitare sprechi e dimostrare ai clienti che la sicurezza è una priorità aziendale concreta.

I vantaggi pratici di una data security policy efficace includono:

- Riduzione del rischio di violazioni accidentali o dolose, grazie a regole chiare su chi può accedere a quali dati

- Risposta rapida agli incidenti, perché le procedure sono già definite e tutti sanno cosa fare

- Maggiore fiducia dei clienti, specialmente in settori regolamentati o con catene di fornitura complesse

- Supporto diretto alla certificazione, perché molti controlli ISO 27001 richiedono esplicitamente l’esistenza di policy documentate

- Base per audit interni ed esterni, con tracciabilità delle decisioni e delle modifiche nel tempo

La relazione tra la policy e le certificazioni ISO è diretta. ISO 27001 richiede una policy come elemento fondante del Sistema di Gestione per la Sicurezza delle Informazioni (SGSI). Le estensioni cloud e privacy, ovvero ISO 27017 e 27018 che operano rispettivamente su aspetti tecnico-organizzativi cloud e sulla tutela della privacy, si costruiscono necessariamente sopra questa base. Senza ISO 27001, non è possibile ottenere né l’una né l’altra certificazione.

Un elemento spesso trascurato è la gestione contrattuale dei dati. Un modello DPA strutturato correttamente è indispensabile per regolare i rapporti con fornitori e partner cloud nel rispetto sia degli standard ISO sia del GDPR.

Consiglio Pro: Non copiare policy da template generici trovati online. Ogni PMI ha processi specifici, infrastrutture diverse e livelli di rischio diversi. Una policy efficace riflette la realtà operativa dell’azienda, non un modello astratto. Dedica almeno una sessione di lavoro con i responsabili di ogni dipartimento per mappare i dati effettivamente trattati prima di scrivere una sola riga della policy.

Requisiti minimi e strumenti per una data security policy ISO

Una policy conforme agli standard ISO non nasce dal nulla. Richiede una struttura precisa, documentazione specifica e strumenti adeguati. Conoscere i requisiti minimi prima di iniziare evita costosi ritorni al punto di partenza.

Gli elementi imprescindibili che ogni data security policy deve contenere sono:

- Definizione dei ruoli e delle responsabilità: chi è il Data Protection Officer, chi gestisce gli accessi, chi risponde in caso di incidente

- Procedure di backup: frequenza, tipologia, luogo di conservazione e modalità di verifica del ripristino

- Controllo degli accessi: principio del minimo privilegio, autenticazione a più fattori, revisione periodica dei permessi

- Gestione degli incidenti: procedura di notifica, escalation, documentazione e analisi post-incidente

- Aggiornamento e revisione delle policy: cadenza definita, responsabile, modalità di comunicazione interna

La lista completa dei documenti ISO 27018 e quella relativa ai documenti richiesti da ISO 27001 forniscono un riferimento preciso su cosa produrre e mantenere.

La tabella seguente riassume i requisiti documentali principali per i tre standard:

| Documento | ISO 27001 | ISO 27017 | ISO 27018 |

|---|---|---|---|

| Policy di sicurezza delle informazioni | Obbligatorio | Obbligatorio | Obbligatorio |

| Valutazione del rischio | Obbligatorio | Integrazioni cloud | Integrazioni privacy |

| Procedura di gestione incidenti | Obbligatorio | Esteso a cloud | Esteso a dati personali |

| Registro dei trattamenti | Raccomandato | Obbligatorio cloud | Obbligatorio per PII |

| DPA con fornitori cloud | Raccomandato | Obbligatorio | Obbligatorio |

| Controllo accessi privilegiati | Obbligatorio | Specifiche cloud | Specifiche PII |

| Log di accesso e monitoraggio | Obbligatorio | Esteso cloud | Esteso PII |

Come evidenziano gli standard ISO in materia di certificazione cloud, per ottenere ISO 27017 e 27018 è necessario aver implementato ISO 27001. Questo significa che la sequenza documentale è precisa e non può essere invertita.

Per il monitoraggio continuo, strumenti utili includono soluzioni SIEM (Security Information and Event Management) per la gestione centralizzata dei log, software di gestione delle vulnerabilità e piattaforme di ticketing per la tracciabilità degli incidenti. Anche l’infrastruttura cloud scelta incide: optare per servizi di hosting con standard di sicurezza elevati riduce significativamente il carico di controlli aggiuntivi a carico dell’organizzazione.

Le best practice per la documentazione comprendono:

- Versioning chiaro di ogni documento con data, autore e motivo della modifica

- Approvazione formale da parte della direzione per ogni revisione

- Conservazione sicura con accesso controllato

- Formato standardizzato per facilitare gli audit

- Distribuzione tracciata: ogni destinatario deve confermare la ricezione

Step pratici per l’implementazione della policy

Sapere cosa serve è il primo passo. Sapere in quale ordine procedere è quello che fa la differenza tra un’implementazione riuscita e mesi di lavoro inefficace. Ecco la sequenza operativa consigliata per una PMI che parte da zero o che vuole strutturare meglio quanto già esiste.

- Analisi del rischio iniziale: identificare gli asset informativi critici, le minacce potenziali e le vulnerabilità esistenti. Questo passaggio definisce la priorità di tutte le misure successive.

- Mappatura dei dati trattati: catalogare quali dati vengono raccolti, dove sono conservati, chi li utilizza e con quali strumenti. Essenziale per le estensioni cloud e privacy.

- Redazione della policy: sulla base della mappatura e dell’analisi del rischio, scrivere la policy con linguaggio chiaro, ruoli definiti e procedure operative specifiche.

- Formazione del personale: una policy non comunicata è una policy inesistente. Ogni dipendente deve conoscere le regole che lo riguardano direttamente.

- Implementazione tecnica: applicare i controlli definiti nella policy: configurazione degli accessi, sistemi di backup, strumenti di monitoraggio.

- Audit interno: verificare che quanto scritto corrisponda a quanto effettivamente praticato, identificare eventuali scostamenti.

- Verifica e aggiornamento continuo: la policy non è un documento statico. Va rivista almeno annualmente e ogni volta che cambiano processi, tecnologie o minacce.

Gli step per l’implementazione ISO 27001 seguono questa logica progressiva, che consente anche a organizzazioni con risorse limitate di avanzare in modo ordinato verso la certificazione. Per chi vuole approfondire la parte redazionale, la guida su come redigere una policy di sicurezza offre indicazioni operative dettagliate.

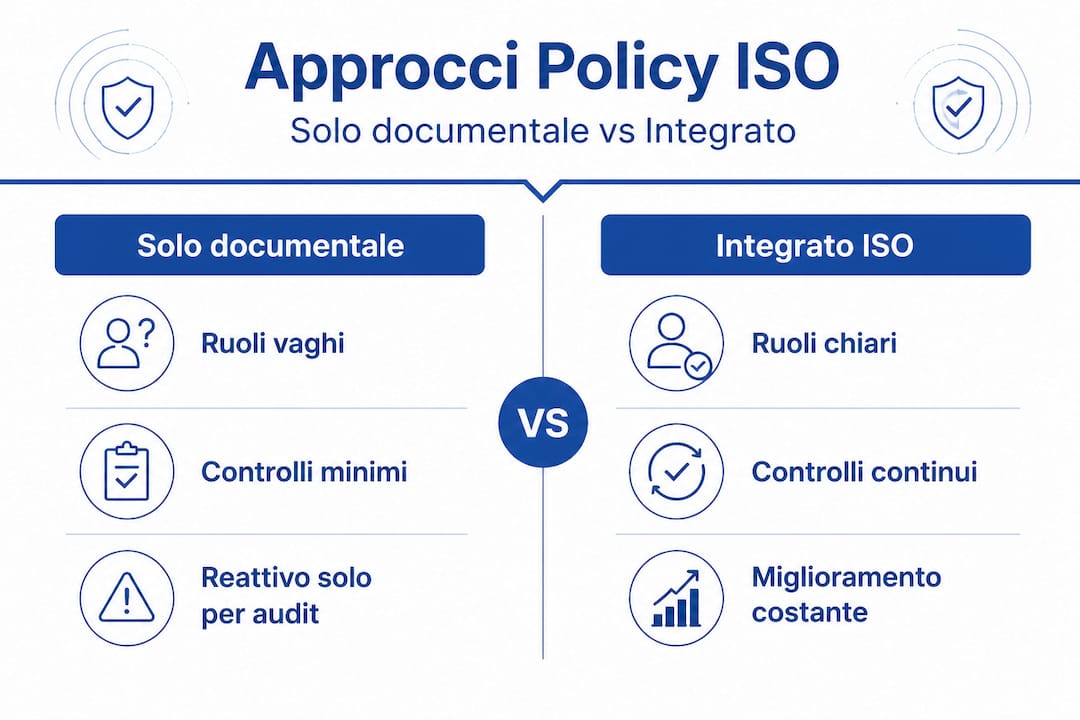

La tabella seguente mostra la differenza sostanziale tra un approccio puramente documentale e uno integrato secondo gli standard ISO:

| Aspetto | Approccio solo documentale | Approccio integrato ISO |

|---|---|---|

| Ruoli | Vaghi o assenti | Definiti e assegnati formalmente |

| Revisione | Occasionale o assente | Pianificata e tracciata |

| Formazione | Non prevista | Obbligatoria e documentata |

| Incidenti | Gestione improvvisata | Procedura strutturata |

| Audit | Difficoltà elevate | Conformità dimostrabile |

| Valore commerciale | Limitato | Significativo per clienti enterprise |

Per le PMI che operano con dati in cloud o gestiscono informazioni personali, le misure tecniche specifiche ISO 27018 offrono indicazioni precise su come adattare i controlli standard al contesto della protezione dei dati personali. La protezione dei dati in contesti internazionali è un aspetto rilevante anche per le PMI italiane che collaborano con partner esteri.

Come confermano gli esperti del settore, per essere certificati ISO 27017 o 27018 bisogna partire dalla certificazione ISO 27001 e costruire sopra di essa le estensioni specifiche.

Consiglio Pro: L’errore più comune nelle PMI è adottare policy copiate da altri contesti senza adattarle. Una policy che non riflette i processi reali è inutile in fase di audit e pericolosa in caso di incidente, perché il personale non la segue perché non la riconosce come propria. Investi tempo nell’adattamento contestuale: vale molto più di qualsiasi template precostituito.

Verifica, gestione e risultati attesi: mantenere l’efficacia

Implementare la policy è solo il primo traguardo. Mantenerla efficace nel tempo richiede un sistema di monitoraggio e revisione strutturato, che va pianificato fin dall’inizio.

Il processo di revisione periodica prevede audit interni almeno ogni sei mesi nelle fasi iniziali, poi annuali una volta raggiunta la maturità del sistema. Gli audit esterni, condotti da organismi di certificazione accreditati, verificano sia la conformità formale sia l’effettiva applicazione nella pratica quotidiana. La formazione del personale deve essere ripetuta ogni volta che cambiano le procedure o entrano nuovi dipendenti.

Gli errori più frequenti nella gestione continuativa delle policy includono:

- Assenza di log di accesso verificabili: senza tracciabilità, è impossibile dimostrare la conformità durante un audit

- Aggiornamenti sporadici o inesistenti: una policy ferma da tre anni è quasi certamente obsoleta e non riflette più i rischi attuali

- Mancato coinvolgimento degli utenti finali: se il personale non comprende le regole o le percepisce come inapplicabili, le violazioni sono inevitabili

- Revisione solo formale: firmare una policy senza verificarne l’applicazione reale non produce alcun beneficio concreto

- Dipendenza da un solo responsabile: la policy deve essere patrimonio dell’organizzazione, non del singolo RSSI

I risultati misurabili attesi da una policy ben gestita sono concreti. La verifica della sicurezza ISO 27001 diventa più rapida e meno onerosa. La reattività agli incidenti migliora, con tempi di risposta documentabili e procedure già testate. La certificazione ISO 27018 e le successive estensioni diventano obiettivi raggiungibili in tempi prevedibili.

Come sottolineano gli esperti del settore, ISO 27001 rimane il fondamento per ogni controllo applicato in ambito cloud e privacy. Ignorare questo principio significa costruire su basi instabili.

“Una policy non aggiornata può vanificare la certificazione, perché dimostra che il sistema di gestione non è realmente operativo ma solo formalmente esistente.”

Perché molte policy falliscono: la verità dietro la carta

Dopo anni di affiancamento a PMI italiane in percorsi di certificazione, emerge un pattern ricorrente. Le organizzazioni che faticano non lo fanno per mancanza di risorse o di volontà. Lo fanno perché trattano la data security policy come un adempimento da spuntare, non come uno strumento di gestione del rischio.

La prima causa di fallimento è la policy adottata esclusivamente per l’audit. Viene scritta nei mesi precedenti la verifica, distribuita pro forma, poi dimenticata. Al prossimo audit, il divario tra quanto scritto e quanto praticato è evidente. Gli auditor non cercano documenti perfetti: cercano coerenza tra testo e pratica.

La seconda causa è la formazione nominale. “Abbiamo inviato la policy via email a tutti” non è formazione. La comprensione reale delle procedure richiede sessioni dedicate, verifiche di comprensione e aggiornamenti periodici. Una policy che il personale non capisce non viene applicata, indipendentemente da quanto sia ben scritta.

La terza causa, forse la più sottovalutata, è la mancanza di radicamento culturale. La sicurezza dei dati deve essere percepita come un valore aziendale, non come un obbligo imposto dall’esterno. Questo richiede tempo e coerenza da parte della direzione, che deve essere il primo a rispettare le regole che impone agli altri.

Le esperienze reali di implementazione confermano che le PMI che raggiungono la certificazione in modo stabile non sono necessariamente quelle con più risorse, ma quelle che hanno costruito il SGSI in modo progressivo e partecipato, coinvolgendo i responsabili di ogni area fin dalla fase di analisi del rischio.

La compliance ISO è un percorso di lungo periodo. Chi cerca una scorciatoia ottiene al massimo una certificazione di facciata, che non regge al primo incidente reale né al primo audit di sorveglianza. Partire piccolo, costruire su basi solide e aggiornare ogni trimestre è l’approccio che produce risultati duraturi.

Come SecurityHub può accelerare la tua compliance

La distanza tra la comprensione teorica degli standard ISO e la loro applicazione pratica in una PMI è spesso significativa. Colmarla richiede competenza specifica, esperienza concreta e un approccio strutturato.

SecurityHub.it affianca le PMI italiane in ogni fase del percorso verso la certificazione, dalla guida completa alla certificazione ISO 27001 alla redazione della documentazione, dalla formazione del personale alla preparazione all’audit. Il supporto è sia consulenziale che operativo, con un focus sulla sostenibilità nel tempo del sistema implementato. Se vuoi verificare il punto di partenza della tua organizzazione, il servizio di verifica della sicurezza ISO 27001 offre una diagnosi strutturata e un piano d’azione concreto. Per chi è pronto a partire, i servizi di certificazione ISO 27001 coprono l’intero percorso fino al rilascio della certificazione.

Domande frequenti sulla data security policy ISO nelle PMI

Qual è la differenza tra una data security policy e una privacy policy?

La data security policy definisce le misure tecniche e organizzative per la protezione dei dati aziendali in senso ampio; la privacy policy regola specificamente come vengono trattate le informazioni personali degli utenti, in conformità con le normative applicabili come il GDPR.

Si può ottenere la certificazione ISO 27017 o 27018 senza ISO 27001?

No, ISO 27001 è prerequisito obbligatorio: senza di essa, non è possibile ottenere né la certificazione 27017 né la 27018.

Ogni quanto va aggiornata la data security policy secondo ISO 27001?

La policy deve essere rivista almeno una volta all’anno oppure ogni volta che si verificano cambiamenti rilevanti nei processi aziendali, nell’infrastruttura tecnologica o nel panorama delle minacce.

Quali sono i rischi di una data security policy obsoleta?

Una policy non aggiornata espone l’organizzazione a incidenti di sicurezza non gestiti correttamente, possibili sanzioni per non conformità e fallimento degli audit di certificazione o sorveglianza.

Serve un modello DPA per la compliance cloud?

Sì, un accordo sul trattamento dei dati (Data Processing Agreement) è richiesto sia per la conformità agli standard ISO 27017 e 27018 sia per il rispetto del GDPR in tutti i contesti in cui si utilizzano servizi cloud per il trattamento di dati personali o sensibili.

Raccomandazione

- Migliori strategie data protection per PMI: guida ISO – Security Hub

- Policy di sicurezza per PMI: ruolo strategico e ISO – Security Hub

- 7 tipi di controlli di sicurezza per PMI cloud ISO 27017 – Security Hub

- Checklist sicurezza dati cloud: guida operativa per PMI italiane – Security Hub

- Réussir l’intégration cloud : enjeux pour les PME